Il modulo Apache mod_ssl è disponibile per l'installazione per ottenere il supporto SSL nel nostro server HTTP. Qui ti facciamo sapere come abilitare mod_ssl e mod_http2 per il server web Apache su Almalinux o Rocky Linux 8 (basato su RHEL).

Per ottenere il supporto SSL v3 e TLS v1.x su Apache, questo articolo è qui che aiuta a generare il certificato SSL richiesto, inclusa la chiave privata associata.

Passaggi per installare mod_ssl su Almalinux 8 / Rocky Linux 8

Installa il server web Apache

La prima cosa che devi avere sul tuo Linux è il server web Apache funzionante. Può essere installato utilizzando un singolo comando es:

sudo dnf install httpd

Mentre per saperne di più, puoi vedere il nostro tutorial – Configurazione del server web Apache su server AlmaLinux o Rocky Linux 8

Installa mod_ssl su Rocky o AlmaLinux

Una volta che hai il server web Apache, possiamo installare facilmente il mode_ssl modulo utilizzando il gestore di pacchetti DNF perché è disponibile tramite il repository predefinito di questi sistemi Linux basati su RHEL:

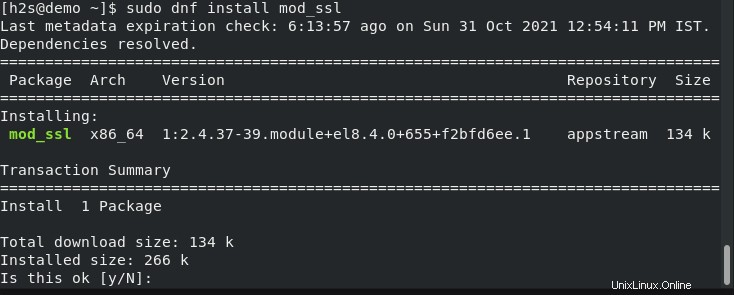

sudo dnf install mod_ssl

Abilita mod_ssl su Rocky Linux o AlmaLinux 8

Bene, usando il comando sopra, in pochi secondi, il modulo verrà installato sul tuo server, tuttavia, dobbiamo abilitarlo. Per questo riavvia semplicemente il server web httpd/Apache. In modo che possa riconoscere lo stesso.

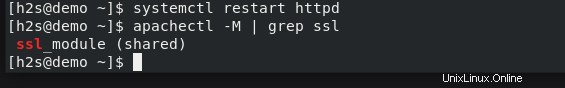

sudo systemctl restart httpd

Dopo aver riavviato il server web, conferma che mod_SSL è stato abilitato con successo per Apache.

apachectl -M | grep ssl

L'output sarà:

ssl_module (shared)

Apri la porta 443 nel firewall per Apache

Poiché SSL (HTTPS) gira sulla porta 443, quindi per accedervi al di fuori del server, dobbiamo prima aprirlo nel firewall Almalinux o Rocky Linux 8.

sudo firewall-cmd --add-service={http,https} --permanent

sudo firewall-cmd --reload

Ora sarai in grado di accedere alla pagina di test del server web Apache oa qualsiasi sito web attivo in esecuzione su di essa usando https protocollo ma con un avviso di certificato.

Aggiungi il certificato SSL acquistato o genera un certificato autofirmato

Ora, ci sono due scenari, uno è che hai acquistato un certificato SSL da terze parti e hai i due file con estensione: .CRT e .Key. Se hai già il certificato SSL, aggiungilo in /etc/httpd/conf.d/ssl.conf .

Mentre , il secondo scenario è che non disponi di un certificato SSL e desideri generarne uno autofirmato da utilizzare almeno per l'utilizzo locale tramite OpenSSL.

Nota :puoi sostituire il server testo nel comando seguente con qualsiasi cosa tu voglia identificare facilmente le chiavi.

sudo openssl req -newkey rsa:2048 -nodes -keyout /etc/pki/tls/private/server.key -x509 -days 365 -out /etc/pki/tls/certs/server.crt

Una volta eseguito il comando precedente, avrai due file SSL:

SSLCertificateFile /etc/pki/tls/certs/server.crt SSLCertificateKeyFile /etc/pki/tls/private/server.key

—————————————————————————————————-

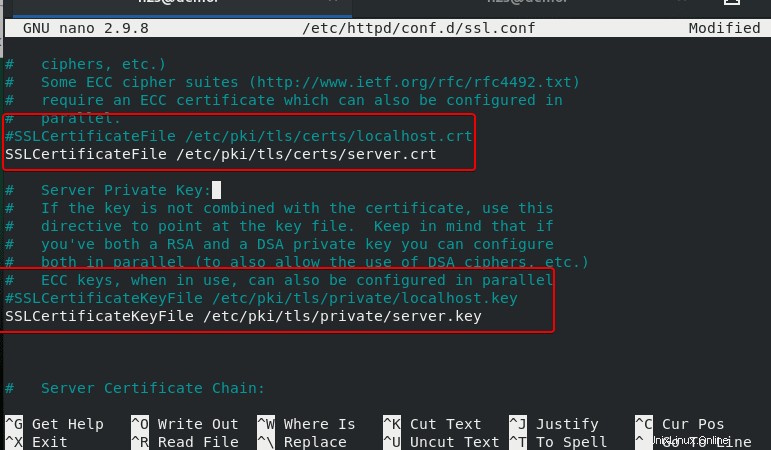

Ora, modifica il file di configurazione SSL

sudo nano /etc/httpd/conf.d/ssl.conf

e sostituiscilo con i seguenti due percorsi di file uno con il certificato SSL che hai acquistato o generato da te usando il comando precedente.

SSLCertificateFile /etc/pki/tls/certs/localhost.crt SSLCertificateKeyFile /etc/pki/tls/private/localhost.key

Qui presumo che tu voglia utilizzare un certificato autogenerato

SSLCertificateFile /etc/pki/tls/certs/localhost.crt #with SSLCertificateFile /etc/pki/tls/certs/server.crt #And SSLCertificateKeyFile /etc/pki/tls/private/localhost.key #with SSLCertificateKeyFile /etc/pki/tls/private/server.key

Salva il file premendo Ctrl+O e premendo il pulsante Invio tasto per uscire dal file Ctrl+X .

Schermata :

Riavvia il tuo server web:

sudo systemctl reload httpd

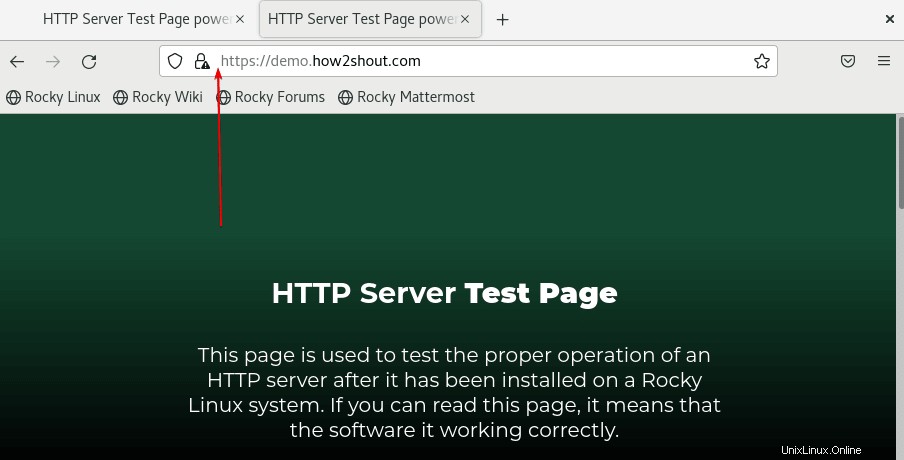

Ora sarai in grado di accedere al server Web che esegue siti Web tramite protocollo SSL HTTPS:

Reindirizza tutto il traffico http a https

Coloro che desiderano reindirizzare tutto il traffico http (port80) su https (443) per impostazione predefinita possono creare il file di configurazione del reindirizzamento:

sudo nano /etc/httpd/conf.d/redirect_http.conf

Copia e incolla la riga seguente e cambia il dominio o l'URL del sito web

<VirtualHost _default_:80>

Servername you-server

Redirect permanent / https://yourserver.com/

</VirtualHost> Salva il file premendo Ctrl+O e premendo il pulsante Invio tasto per uscire dal file Ctrl+X .

Per rendere effettive le modifiche, ricarica il server web:

sudo systemctl reload httpd

Ora, tutto il http il traffico verrà reindirizzato a HTTPS abilitando mod_ssl su AlmaLinux o Rocky Linux 8; tuttavia, la cosa da tenere a mente il certificato autogenerato riceverà comunque un errore di certificato. È perché i certificati autofirmati non sono considerati attendibili dai browser poiché sono stati generati da te, non da una CA (Autorità di certificazione, un'entità che emette certificati digitali).