La popolarità di Suricata è il risultato del suo essere un motore di rilevamento delle minacce indipendente e open source, che è un vero toccasana per gli amministratori di rete che cercano un modo semplice e performante per esaminare e gestire i problemi di traffico di rete. Alcuni degli attributi funzionali di Suricata includono l'attivazione di avvisi, la generazione di eventi di registro e la gestione del traffico in entrata compromesso.

Suricata è in grado di neutralizzare gli attacchi di rete più sofisticati attraverso la combinazione di quattro funzionalità di rete critiche:

- Elaborazione PCAP

- Monitoraggio della sicurezza della rete (NSM)

- Rilevamento di intrusioni (IDS)

- Prevenzione delle intrusioni (IPS)

Da Suricata utilizza firme definite dall'utente e create dalla comunità, la sua distribuzione su un host gateway di rete non è così complicata come potrebbe sembrare. Una volta implementato, il traffico di rete in entrata e in uscita di altri sistemi può essere facilmente scansionato. Se preferisci avere Suricata eseguito sul tuo computer locale/individuale, puoi anche usarlo per scansionare e gestire il traffico di rete in entrata e in uscita.

Questa guida all'articolo ci guiderà attraverso l'installazione e la configurazione di base di Suricata su un RHEL , CentOS , Linux roccioso e AlmaLinux sistema. Da lì, dovresti essere in grado di avere un'idea di come usarlo.

Le specifiche della macchina consigliate per questa guida all'articolo sono 4/8 GB di RAM e almeno 2 CPU se si intende utilizzare Suricata in un ambiente di produzione. È perché Suricata ha bisogno di più risorse per gestire il traffico di rete pesante associato agli ambienti di produzione. Su una macchina locale, 2 CPU e 4 GB di RAM sono l'ideale.

Installa Suricata in RHEL 8

Innanzitutto, aggiorna il tuo sistema e poi installa CodeReady deposito.

$ sudo yum update $ sudo subscription-manager repos --enable codeready-builder-for-rhel-8-x86_64-rpms

Una volta che il CodeReady repository è abilitato, è necessario installare diversi pacchetti che devono essere eseguiti prima di poter scaricare e installare Suricata .

$ sudo yum install diffutils file-devel gcc jansson-devel make nss-devel libyaml-devel libcap-ng-devel libpcap-devel pcre-devel python3 python3-pyyaml rust-toolset zlib-devel

Successivamente, puoi utilizzare wget o curl comando per scaricare l'ultimo numero di versione di Suricata dalla sua home page.

$ wget https://www.openinfosecfoundation.org/download/suricata-6.0.4.tar.gz OR $ curl -OL https://www.openinfosecfoundation.org/download/suricata-6.0.4.tar.gz

Ora che hai scaricato una copia di Suricata e poiché è già archiviato, dobbiamo prima estrarlo, passare alla sua directory principale, compilarlo e quindi installarlo.

$ tar xvf suricata-6.0.4.tar.gz $ cd suricata-6.0.4 $ sudo ./configure --sysconfdir=/etc --localstatedir=/var $ sudo make $ sudo make install $ sudo make install-conf

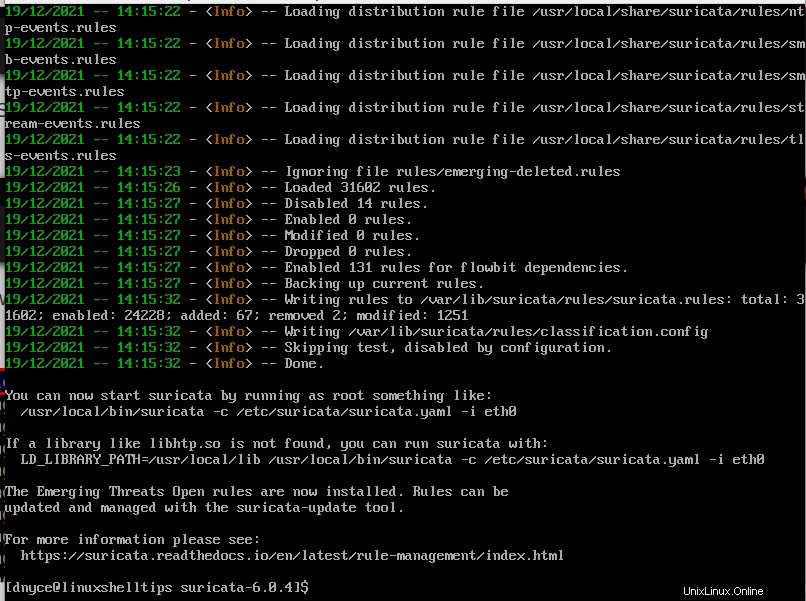

Poiché il makefile di Suricata include un'opzione di installazione per IDS set di regole, possiamo installarli con il seguente comando.

$ sudo make-install rules

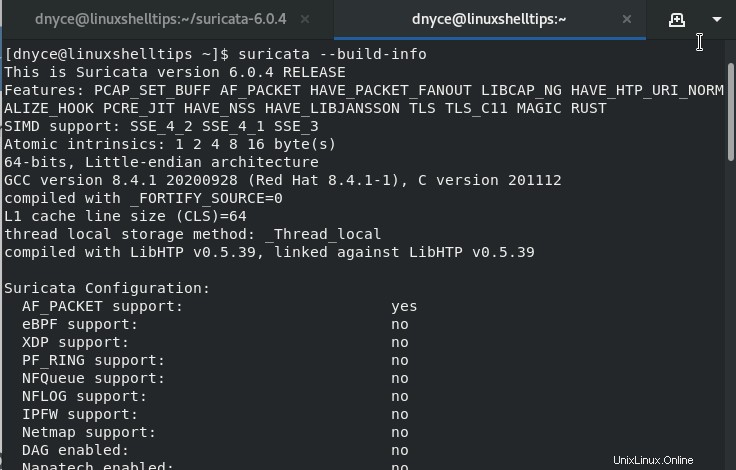

Controlla le informazioni sulla versione dell'installazione di Suricata.

$ suricata --build-info

Configura Suricata in RHEL 8

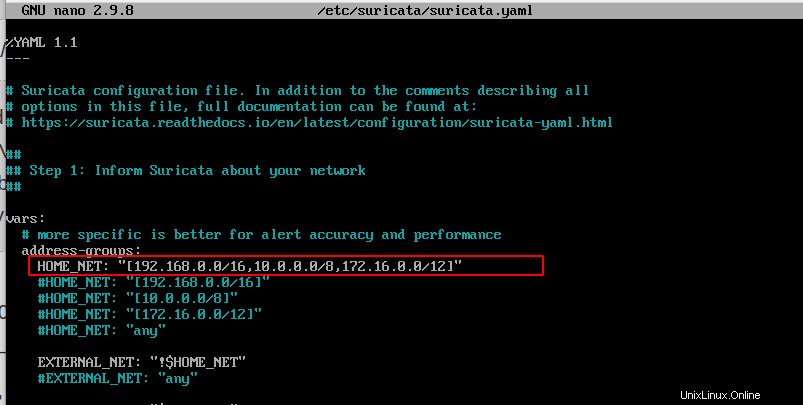

Apri il file di configurazione di Suricata /etc/suricata/suricata.yaml .

$ sudo nano /etc/suricata/suricata.yaml

Sotto le vars :sezione, abbiamo HOME_NET che punta agli indirizzi IP di rete che necessitano di un'ispezione. Puoi modificare questa sezione con i tuoi valori IP di rete preferiti.

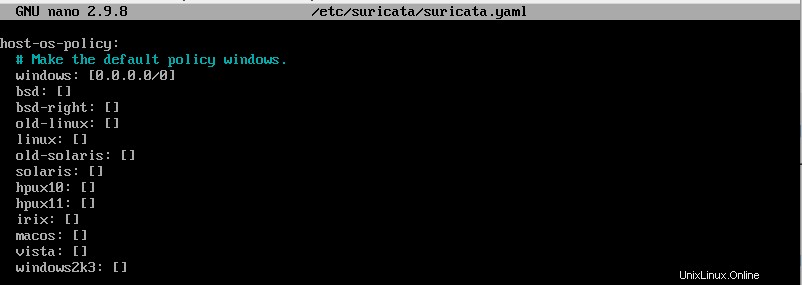

Un'altra sezione di file degna di nota è la host-os-policy :

Puoi modificare questa sezione con i rispettivi indirizzi IP basati sul sistema operativo per migliorare il meccanismo di difesa di Suricata da noti attacchi di sfruttamento.

Test del rilevamento delle intrusioni di Suricata

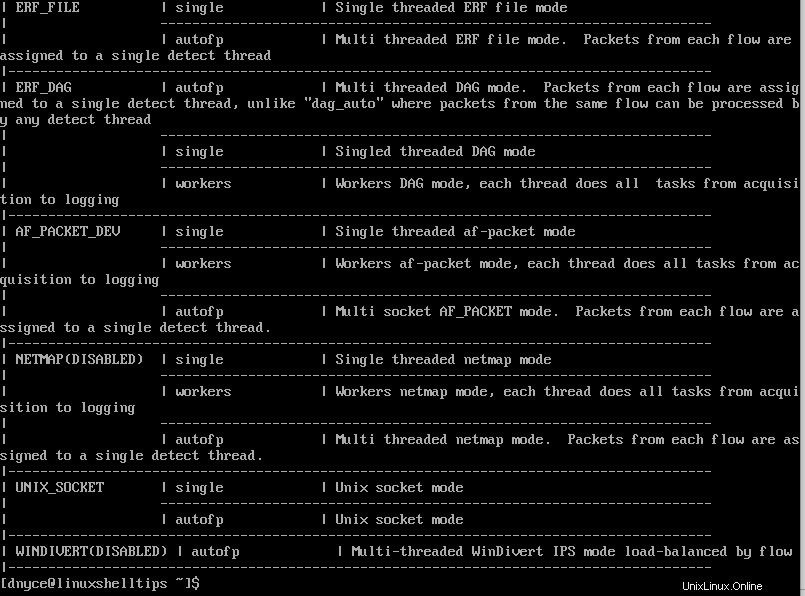

Per determinare il numero di modalità di esecuzione supportate da Suricata, eseguire il comando:

$ sudo /usr/local/bin/suricata --list-runmodes

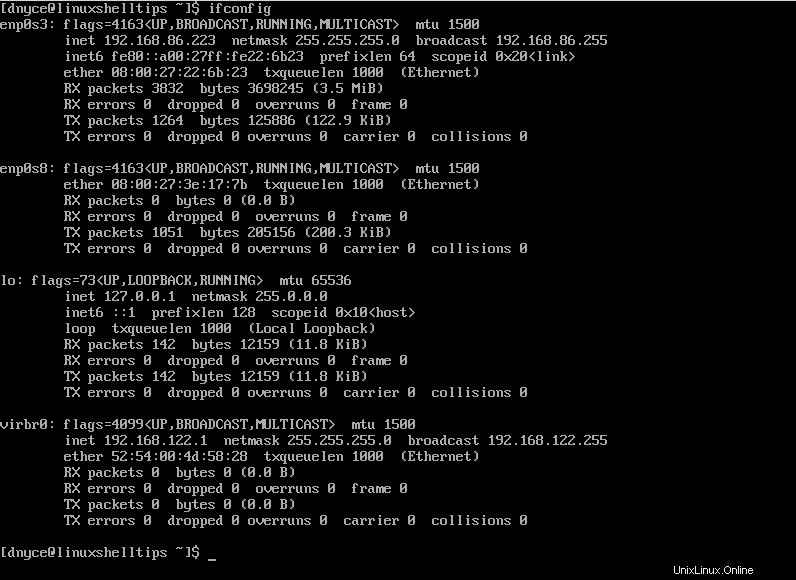

Per vedere Suricata in azione, per prima cosa, annota l'interfaccia di rete che ti interessa:

$ ifconfig

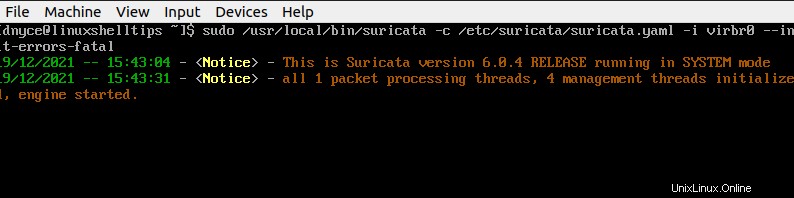

Ad esempio per valutare l'interfaccia di rete virbr0 come per la cattura dello schermo sopra, esegui il comando:

$ sudo /usr/local/bin/suricata -c /etc/suricata/suricata.yaml -i virbr0 --init-errors-fatal

Per l'interfaccia enp0s3 , l'output sarà:

$ sudo /usr/local/bin/suricata -c /etc/suricata/suricata.yaml -i enp0s3 --init-errors-fatal

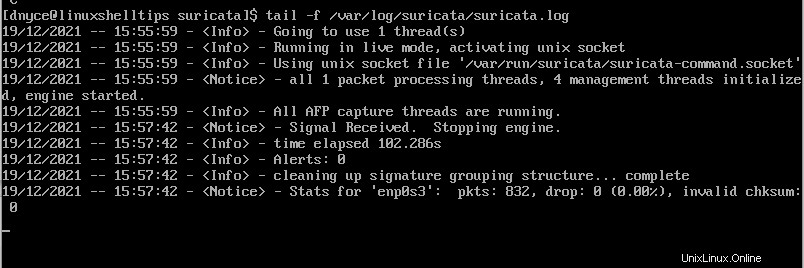

La directory /var/log/suricata contiene i registri di rilevamento di Suricata.

$ tail -f /var/log/suricata/suricata.log

Personalizzazione di Suricata amplierà la copertura e le prestazioni di rilevamento. Maggiori informazioni sull'utilizzo di Suricata sono nella sua pagina man.

$ man suricata

Il suo Wiki online fornisce anche una prospettiva più ampia sul suo utilizzo.