Il server perfetto - Debian Squeeze (Debian 6.0) con BIND e Dovecot [ISPConfig 3]

Questo tutorial mostra come preparare un server Debian Squeeze (Debian 6.0) per l'installazione di ISPConfig 3 e come installare ISPConfig 3. ISPConfig 3 è un pannello di controllo di webhosting che consente di configurare i seguenti servizi tramite un browser web:Apache web server, server di posta Postfix, MySQL, server dei nomi BIND, PureFTPd, SpamAssassin, ClamAV e molti altri.

Tieni presente che questa configurazione non funziona per ISPConfig 2 ! È valido solo per ISPConfig 3!

Per imparare a usare ISPConfig 3, consiglio vivamente di scaricare il manuale ISPConfig 3.

Su circa 300 pagine, copre il concetto alla base di ISPConfig (amministratore, rivenditori, clienti), spiega come installare e aggiornare ISPConfig 3, include un riferimento per tutti i moduli e i campi dei moduli in ISPConfig insieme a esempi di input validi e fornisce tutorial per le attività più comuni in ISPConfig 3. Descrive anche come rendere più sicuro il tuo server e include una sezione per la risoluzione dei problemi alla fine.

App ISPConfig Monitor per Android

Con l'app ISPConfig Monitor, puoi controllare lo stato del tuo server e scoprire se tutti i servizi funzionano come previsto. Puoi controllare le porte TCP e UDP ed eseguire il ping dei tuoi server. Inoltre, puoi utilizzare questa app per richiedere dettagli dai server su cui è installato ISPConfig (tieni presente che la versione minima di ISPConfig 3 installata con supporto per l'app ISPConfig Monitor è 3.0.3.3! ); questi dettagli includono tutto ciò che sai dal modulo Monitor nel pannello di controllo di ISPConfig (ad es. servizi, posta e registri di sistema, coda di posta, informazioni su CPU e memoria, utilizzo del disco, quota, dettagli del sistema operativo, registro RKHunter, ecc.) e ovviamente , poiché ISPConfig è compatibile con più server, puoi controllare tutti i server controllati dal tuo server master ISPConfig.

Per le istruzioni di download e utilizzo, visitare http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/.

Non garantisco che questo funzionerà per te!

1 Requisiti

Per installare un tale sistema avrai bisogno di quanto segue:

- il CD di installazione in rete di Debian Squeeze, disponibile qui:http://cdimage.debian.org/debian-cd/6.0.2.1/i386/iso-cd/debian-6.0.2.1-i386-netinst.iso (i386 ) o http://cdimage.debian.org/debian-cd/6.0.2.1/amd64/iso-cd/debian-6.0.2.1-amd64-netinst.iso (x86_64)

- una connessione Internet veloce.

2 Nota preliminare

In questo tutorial utilizzo l'hostname server1.example.com con l'indirizzo IP 192.168.0.100 e il gateway 192.168.0.1. Queste impostazioni potrebbero differire per te, quindi devi sostituirle dove appropriato.

3 Il sistema base

Inserisci il tuo CD di installazione di rete Debian Squeeze nel tuo sistema e avvia da esso. Seleziona Installa (questo avvierà il programma di installazione di testo - se preferisci un programma di installazione grafico, seleziona Installazione grafica):

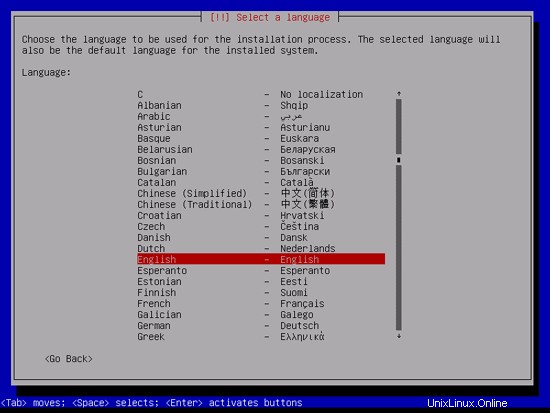

Scegli la tua lingua:

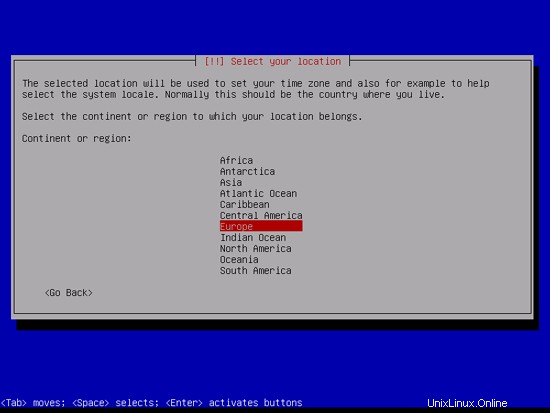

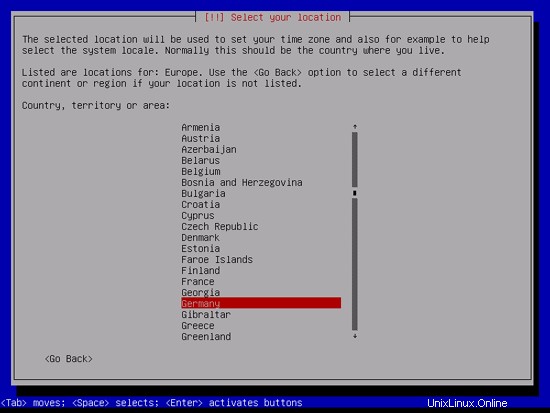

Quindi seleziona la tua posizione:

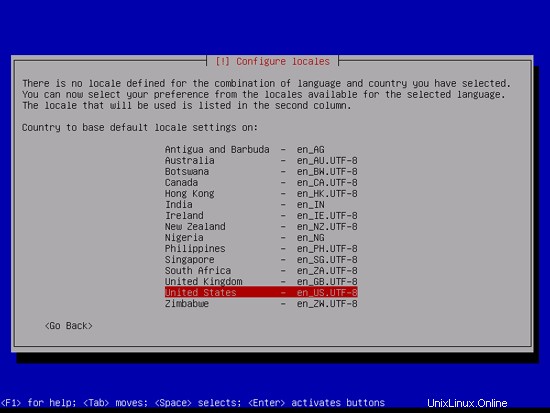

Se hai selezionato una combinazione insolita di lingua e posizione (come l'inglese come lingua e la Germania come posizione, come nel mio caso), il programma di installazione potrebbe dirti che non esiste una locale definita per questa combinazione; in questo caso devi selezionare la locale manualmente. Seleziono en_US.UTF-8 qui:

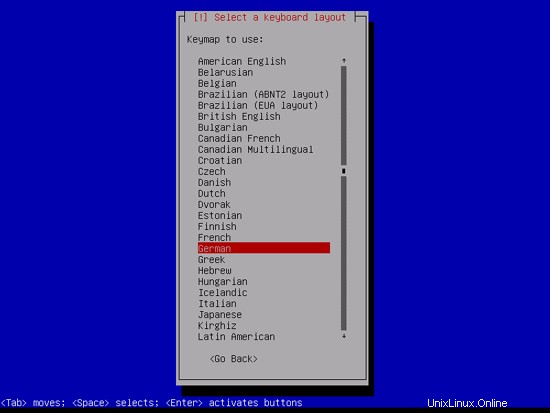

Scegli un layout di tastiera:

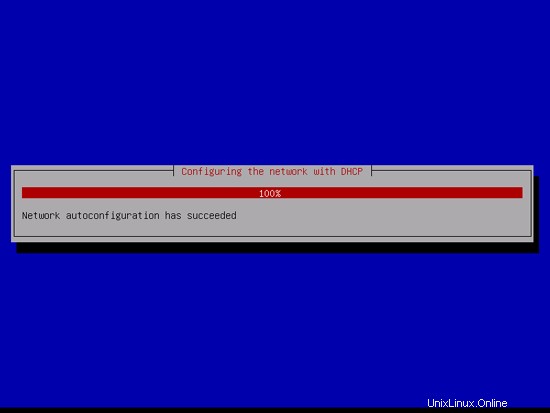

Il programma di installazione controlla il CD di installazione, l'hardware e configura la rete con DHCP se è presente un server DHCP nella rete:

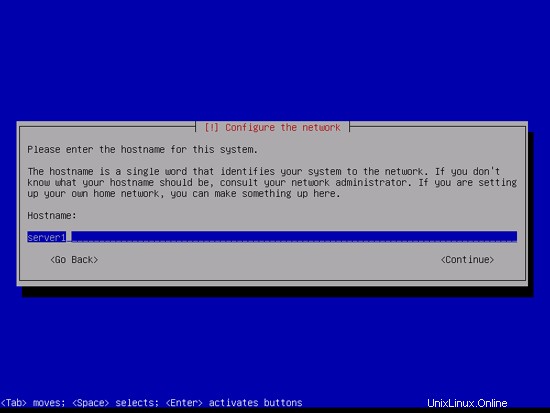

Immettere il nome host. In questo esempio, il mio sistema si chiama server1.example.com , quindi inserisco server1 :

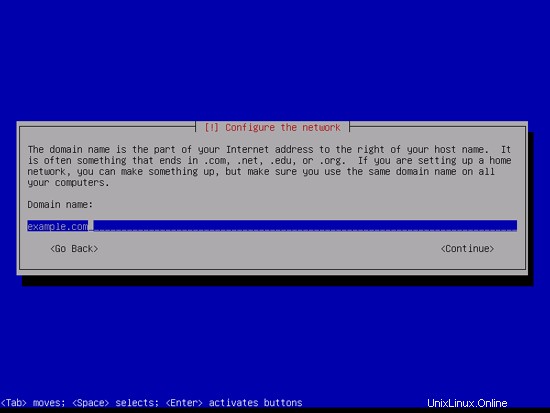

Inserisci il tuo nome di dominio. In questo esempio, questo è example.com:

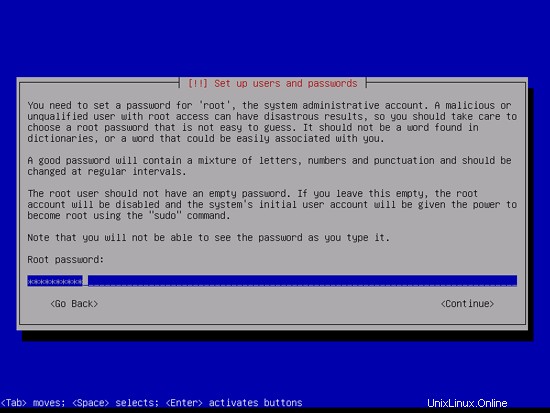

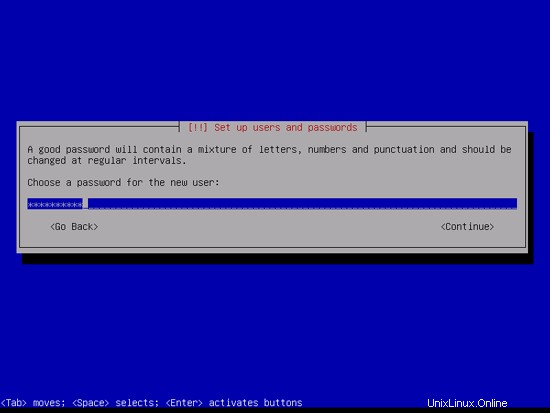

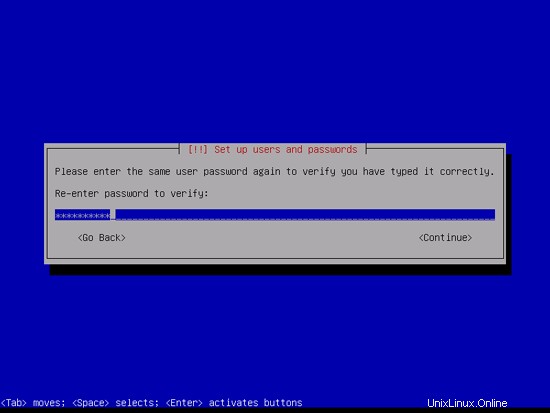

Successivamente, fornisci all'utente root una password:

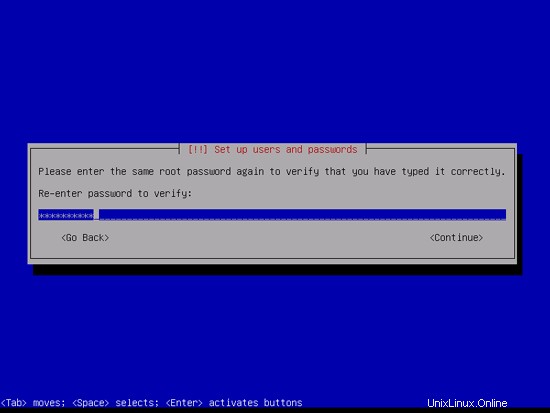

Conferma la password per evitare errori di battitura:

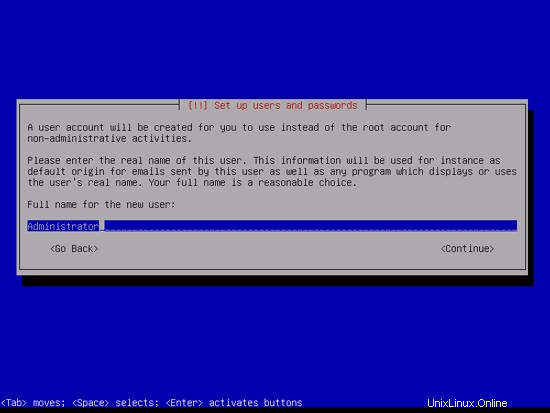

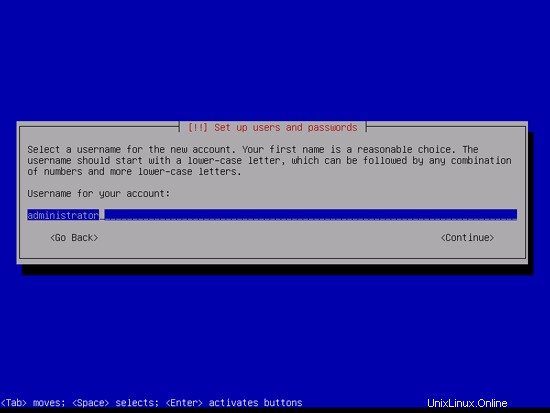

Crea un normale account utente, ad esempio l'utente Amministratore con il nome utente amministratore (non utilizzare il nome utente admin poiché è un nome riservato su Debian Squeeze):

Il server perfetto - Debian Squeeze (Debian 6.0) con BIND e Dovecot [ISPConfig 3] - Pagina 2

4 Installa il server SSH

Se non hai installato un server SSH durante l'installazione di base del sistema, puoi farlo ora:

apt-get install ssh openssh-server

D'ora in poi puoi usare un client SSH come PuTTY e connetterti dalla tua workstation al tuo server Debian Squeeze e seguire i passaggi rimanenti di questo tutorial.

5 Installa vim-nox (opzionale)

Userò vi come editor di testo in questo tutorial. Il programma vi predefinito ha uno strano comportamento su Debian e Ubuntu; per risolvere questo problema, installiamo vim-nox:

apt-get install vim-nox

(Non devi farlo se usi un editor di testo diverso come joe o nano.)

6 Configura la rete

Poiché il programma di installazione di Debian Squeeze ha configurato il nostro sistema per ottenere le sue impostazioni di rete tramite DHCP, dobbiamo cambiarlo ora perché un server dovrebbe avere un indirizzo IP statico. Modifica /etc/network/interfaces e adattalo alle tue esigenze (in questo esempio di configurazione userò l'indirizzo IP 192.168.0.100) (tieni presente che sostituisco allow-hotplug eth0 con auto eth0; altrimenti il riavvio della rete non funziona , e dovremmo riavviare l'intero sistema):

vi /etc/network/interfaces

# This file describes the network interfaces available on your system

# and how to activate them. For more information, see interfaces(5).

# The loopback network interface

auto lo

iface lo inet loopback

# The primary network interface

#allow-hotplug eth0

#iface eth0 inet dhcp

auto eth0

iface eth0 inet static

address 192.168.0.100

netmask 255.255.255.0

network 192.168.0.0

broadcast 192.168.0.255

gateway 192.168.0.1 |

Quindi riavvia la rete:

/etc/init.d/networking restart

Quindi modifica /etc/hosts. Rendilo simile a questo:

vi /etc/hosts

127.0.0.1 localhost.localdomain localhost 192.168.0.100 server1.example.com server1 # The following lines are desirable for IPv6 capable hosts ::1 ip6-localhost ip6-loopback fe00::0 ip6-localnet ff00::0 ip6-mcastprefix ff02::1 ip6-allnodes ff02::2 ip6-allrouters |

Ora corri

echo server1.example.com> /etc/hostname

/etc/init.d/hostname.sh start

Successivamente, corri

hostname

hostname -f

È importante che entrambi mostrino server1.example.com ora!

7 Aggiorna la tua installazione Debian

Per prima cosa assicurati che il tuo /etc/apt/sources.list contenga il repository squeeze-updates (questo ti assicura di ottenere sempre gli aggiornamenti più recenti per lo scanner antivirus ClamAV - questo progetto pubblica rilasci molto spesso e talvolta le vecchie versioni smettono di funzionare).

vi /etc/apt/sources.list

[...] deb http://ftp.de.debian.org/debian/ squeeze-updates main [...] |

Corri

apt-get update

per aggiornare il database del pacchetto apt e

apt-get upgrade

per installare gli ultimi aggiornamenti (se presenti).

8 Modifica la shell predefinita

/bin/sh è un collegamento simbolico a /bin/dash, tuttavia abbiamo bisogno di /bin/bash, non di /bin/dash. Pertanto facciamo questo:

dpkg-reconfigure dash

Utilizzare dash come shell di sistema predefinita (/bin/sh)? <-- No

9 Sincronizzare l'orologio di sistema

È una buona idea sincronizzare l'orologio di sistema con un NTP (n rete t ora p rotocol) server su Internet. Esegui semplicemente

apt-get install ntp ntpdate

e l'ora del tuo sistema sarà sempre sincronizzata.

Il server perfetto - Debian Squeeze (Debian 6.0) con BIND e Dovecot [ISPConfig 3] - Pagina 4

10 Installa Postfix, Dovecot, Saslauthd, MySQL, phpMyAdmin, rkhunter, binutils

Possiamo installare Postfix, Dovecot, Saslauthd, MySQL, phpMyAdmin, rkhunter e binutils con un solo comando:

apt-get install postfix postfix-mysql postfix-doc mysql-client mysql-server openssl getmail4 rkhunter binutils dovecot-imapd dovecot-pop3d sudo

Ti verranno poste le seguenti domande:

Tipo generale di configurazione della posta:<-- Sito Internet

Nome della posta di sistema:<-- server1.example.com

Nuova password per l'utente "root" di MySQL:<-- yourrootsqlpassword

Ripeti password per l'utente "root" MySQL:<-- yourrootsqlpassword

Quindi apri le porte TLS/SSL e di invio in Postfix:

vi /etc/postfix/master.cf

Decommenta le sezioni di invio e smtps (lascia -o milter_macro_daemon_name=ORIGINATING perché non ne abbiamo bisogno):

[...] submission inet n - - - - smtpd -o syslog_name=postfix/submission -o smtpd_tls_security_level=encrypt -o smtpd_sasl_auth_enable=yes -o smtpd_client_restrictions=permit_sasl_authenticated,reject # -o milter_macro_daemon_name=ORIGINATING smtps inet n - - - - smtpd -o syslog_name=postfix/smtps -o smtpd_tls_wrappermode=yes -o smtpd_sasl_auth_enable=yes -o smtpd_client_restrictions=permit_sasl_authenticated,reject # -o milter_macro_daemon_name=ORIGINATING [...] |

Riavvia Postfix in seguito:

/etc/init.d/postfix restart

Vogliamo che MySQL ascolti su tutte le interfacce, non solo su localhost, quindi modifichiamo /etc/mysql/my.cnf e commentiamo la riga bind-address =127.0.0.1:

vi /etc/mysql/my.cnf

[...] # Instead of skip-networking the default is now to listen only on # localhost which is more compatible and is not less secure. #bind-address = 127.0.0.1 [...] |

Quindi riavviamo MySQL:

/etc/init.d/mysql restart

Ora controlla che la rete sia abilitata. Corri

netstat -tap | grep mysql

L'output dovrebbe essere simile a questo:

[email protected]:~# netstat -tap | grep mysql

tcp 0 0 *:mysql *:* ASCOLTA 10617/mysqld

[email protected]:~#

11Installa Amavisd-new, SpamAssassin e Clamav

Per installare amavisd-new, SpamAssassin e ClamAV, eseguiamo

apt-get install amavisd-new spamassassin clamav clamav-daemon zoo unzip bzip2 arj nomarch lzop cabextract apt-listchanges libnet-ldap-perl libauthen-sasl-perl clamav-docs daemon libio-string-perl libio-socket-ssl-perl libnet-ident-perl zip libnet-dns-perl

La configurazione di ISPConfig 3 utilizza amavisd che carica internamente la libreria dei filtri SpamAssassin, quindi possiamo fermare SpamAssassin per liberare un po' di RAM:

/etc/init.d/spamassassin ferma

update-rc.d -f spamassassin rimuovi

12Installa Apache2, PHP5, phpMyAdmin, FCGI, suExec, Pear e mcrypt

Apache2, PHP5, phpMyAdmin, FCGI, suExec, Pear e mcrypt possono essere installati come segue:

apt-get install apache2 apache2.2-common apache2-doc apache2-mpm-prefork apache2-utils libexpat1 ssl-cert libapache2-mod-php5 php5 php5-common php5-gd php5-mysql php5-imap phpmyadmin php5-cli php5-cgi libapache2-mod-fcgid apache2-suexec php-pear php-auth php5-curl php5-mcrypt mcrypt php5-imagick imagemagick libapache2-mod-suphp libruby libapache2-mod-ruby libapache2-mod-python libapache2-mod-perl2

Vedrai le seguenti domande:

Server Web da riconfigurare automaticamente:<-- apache2

Configura il database per phpmyadmin con dbconfig-common? <-- No

Quindi eseguire il comando seguente per abilitare i moduli Apache suexec, rewrite, ssl, actions e include (più dav, dav_fs e auth_digest se si desidera utilizzare WebDAV):

a2enmod suexec riscrivi le azioni SSL includono

a2enmod dav_fs dav auth_digest

Riavvia Apache in seguito:

/etc/init.d/apache2 restart

13 Installa PureFTPd e Quota

PureFTPd e quota possono essere installati con il seguente comando:

apt-get install pure-ftpd-common pure-ftpd-mysql quota quotatool

Modifica il file /etc/default/pure-ftpd-common...

vi /etc/default/pure-ftpd-common

... e assicurati che la modalità di avvio sia impostata su standalone e imposta VIRTUALCHROOT=true:

[...] STANDALONE_OR_INETD=standalone [...] VIRTUALCHROOT=true [...] |

Modifica il file /etc/inetd.conf per evitare che inetd tenti di avviare ftp:

vi /etc/inetd.conf

Se c'è una riga che inizia con ftp stream tcp, commentala (se non c'è un file del genere, allora va bene e non devi modificare /etc/inetd.conf):

[...] #:STANDARD: These are standard services. #ftp stream tcp nowait root /usr/sbin/tcpd /usr/sbin/pure-ftpd-wrapper [...] |

Se dovessi modificare /etc/inetd.conf, riavvia inetd ora:

/etc/init.d/openbsd-inetd restart

Ora configuriamo PureFTPd per consentire sessioni FTP e TLS. FTP è un protocollo molto insicuro perché tutte le password e tutti i dati vengono trasferiti in chiaro. Utilizzando TLS, l'intera comunicazione può essere crittografata, rendendo così l'FTP molto più sicuro.

Se vuoi consentire sessioni FTP e TLS, esegui

echo 1 > /etc/pure-ftpd/conf/TLS

Per utilizzare TLS, dobbiamo creare un certificato SSL. Lo creo in /etc/ssl/private/, quindi creo prima quella directory:

mkdir -p /etc/ssl/private/

Successivamente, possiamo generare il certificato SSL come segue:

openssl req -x509 -nodes -days 7300 -newkey rsa:2048 -keyout /etc/ssl/private/pure-ftpd.pem -out /etc/ssl/private/pure-ftpd.pem

Nome del Paese (codice di 2 lettere) [AU]:<-- Inserisci il nome del tuo Paese (ad es. "DE").

Nome Stato o Provincia (nome completo) [Stato-Stato]:<-- Inserisci il tuo Stato o nome della provincia.

Nome località (ad es. città) []:<-- Inserisci la tua città.

Nome organizzazione (ad es. azienda) [Internet Widgits Pty Ltd]:<-- Inserisci il nome dell'organizzazione (ad es. il nome della tua azienda).

Nome dell'unità organizzativa (ad es. sezione) []:<-- Inserisci il nome dell'unità organizzativa (ad es. "Dipartimento IT").

Nome comune (ad es. IL TUO nome) []:<-- Inserisci il nome di dominio completo del sistema (ad es. "server1.example.com").

Indirizzo e-mail []:<-- Inserisci il tuo indirizzo e-mail.

Modifica le autorizzazioni del certificato SSL:

chmod 600 /etc/ssl/private/pure-ftpd.pem

Quindi riavvia PureFTPd:

/etc/init.d/pure-ftpd-mysql restart

Modifica /etc/fstab. Il mio è simile a questo (ho aggiunto ,usrjquota=aquota.user,grpjquota=aquota.group,jqfmt=vfsv0 alla partizione con il punto di montaggio /):

vi /etc/fstab

# /etc/fstab: static file system information. # # Use 'blkid' to print the universally unique identifier for a # device; this may be used with UUID= as a more robust way to name devices # that works even if disks are added and removed. See fstab(5). # # <file system> <mount point> <type> <options> <dump> <pass> proc /proc proc defaults 0 0 # / was on /dev/sda1 during installation UUID=92bceda2-5ae4-4e3a-8748-b14da48fb297 / ext3 errors=remount-ro,usrjquota=aquota.user,grpjquota=aquota.group,jqfmt=vfsv0 0 1 # swap was on /dev/sda5 during installation UUID=e24b3e9e-095c-4b49-af27-6363a4b7d094 none swap sw 0 0 /dev/scd0 /media/cdrom0 udf,iso9660 user,noauto 0 0 /dev/fd0 /media/floppy0 auto rw,user,noauto 0 0 |

Per abilitare la quota, esegui questi comandi:

mount -o remount /

quotacheck -avugm

quotaon -avug

14 Installa il server DNS BIND

BIND può essere installato come segue:

apt-get install bind9 dnsutils

15 Installa Vlogger, Webalizer e AWstats

Vlogger, webalizer e AWstats possono essere installati come segue:

apt-get install vlogger webalizer awstats geoip-database

Apri /etc/cron.d/awstats in seguito...

vi /etc/cron.d/awstats

... e commenta entrambi i lavori cron in quel file:

#*/10 * * * * www-data [ -x /usr/share/awstats/tools/update.sh ] && /usr/share/awstats/tools/update.sh # Generate static reports: #10 03 * * * www-data [ -x /usr/share/awstats/tools/buildstatic.sh ] && /usr/share/awstats/tools/buildstatic.sh |

16 Installa Jailkit

Jailkit è necessario solo se si desidera eseguire il chroot degli utenti SSH. Può essere installato come segue (importante:Jailkit deve essere installato prima di ISPConfig - non può essere installato in seguito!):

apt-get install build-essential autoconf automake1.9 libtool flex bison debhelper

cd /tmp

wget http://olivier.sessink.nl/jailkit/jailkit-2.14.tar.gz

tar xvfz jailkit-2.14.tar.gz

cd jailkit-2.14

./debian/rules binary

cd ..

dpkg -i jailkit_2.14-1_*.deb

rm -rf jailkit-2.14*

Il server perfetto - Debian Squeeze (Debian 6.0) con BIND e Dovecot [ISPConfig 3] - Pagina 5

17 Installa fail2ban

Questo è facoltativo ma consigliato, perché il monitor ISPConfig tenta di mostrare il registro:

apt-get install fail2ban

Per fare in modo che fail2ban controlli PureFTPd e Dovecot, crea il file /etc/fail2ban/jail.local:

vi /etc/fail2ban/jail.local

[pureftpd] enabled = true port = ftp filter = pureftpd logpath = /var/log/syslog maxretry = 3 [dovecot-pop3imap] enabled = true filter = dovecot-pop3imap action = iptables-multiport[name=dovecot-pop3imap, port="pop3,pop3s,imap,imaps", protocol=tcp] logpath = /var/log/mail.log maxretry = 5 |

Quindi crea i seguenti due file di filtro:

vi /etc/fail2ban/filter.d/pureftpd.conf

[Definition] failregex = .*pure-ftpd: \(.*@<HOST>\) \[WARNING\] Authentication failed for user.* ignoreregex = |

vi /etc/fail2ban/filter.d/dovecot-pop3imap.conf

[Definition] failregex = (?: pop3-login|imap-login): .*(?:Authentication failure|Aborted login \(auth failed|Aborted login \(tried to use disabled|Disconnected \(auth failed|Aborted login \(\d+ authentication attempts).*rip=(?P<host>\S*),.* ignoreregex = |

Riavvia fail2ban in seguito:

/etc/init.d/fail2ban restart

18 Installa SquirrelMail

Per installare il client webmail di SquirrelMail, esegui

apt-get install squirrelmail

Quindi crea il seguente collegamento simbolico...

ln -s /usr/share/squirrelmail/ /var/www/webmail

... e configura SquirrelMail:

squirrelmail-configure

Dobbiamo dire a SquirrelMail che stiamo usando Dovecot-IMAP/-POP3:

Configurazione di SquirrelMail: Leggi: config.php (1.4.0)

-------------------------------- ------------------------

Menu principale --

1. Preferenze dell'organizzazione

2. Impostazioni server

3. Cartella predefinita

4. Opzioni generali

5. Temi

6. Rubriche di indirizzi

7. Messaggio del giorno (MOTD)

8. Plugin

9. Database

10. Lingue

D. Imposta impostazioni predefinite per server IMAP specifici

C Attiva colore

S Salva dati

Q Esci

Comando >> <-- D

Configurazione di SquirrelMail : Leggi: config.php

---------------------------------------- ------------------------------

Mentre abbiamo costruito SquirrelMail, abbiamo scoperto alcune

preferenze che funzionano meglio con alcuni server che non funzionano quindi

bene con altri. Se seleziona il server IMAP, questa opzione verrà

imposta alcune impostazioni predefinite per quel server.

Tieni nota che dovrai sempre andare attraverso e assicurarti

tutto è corretto. Questo non cambia tutto. Ci sono

solo alcune impostazioni che verranno modificate.

Seleziona il server IMAP:

bincimap =server Bincimap IMAP

courier ==server IMAP Courier

cyrus = Cyrus IMAP server

dovecot = Dovecot Secure IMAP server

exchange = Microsoft Exchange IMAP server

hmailserver = hMailServer

macosx = Mac OS X Mailserver

mercury32 = Mercury /32

uw = server IMAP dell'Università di Washington

gmail =accesso IMAP agli account di posta di Google (Gmail)

chiudi = Non cambiare nulla

Comando >> <-- dovecot

Configurazione di SquirrelMail : Leggi: config.php

------------------------------------- ----------------------------------

Mentre abbiamo costruito SquirrelMail, ne abbiamo scoperto alcuni

preferenze che funzionano meglio con alcuni server che non funzionano quindi

bene con altri. Se seleziona il server IMAP, questa opzione verrà

imposta alcune impostazioni predefinite per quel server.

Tieni nota che dovrai sempre andare attraverso e assicurarti

tutto è corretto. Questo non cambia tutto. Ci sono

solo alcune impostazioni che verranno modificate.

Seleziona il server IMAP:

bincimap =server Bincimap IMAP

courier ==server IMAP Courier

cyrus = Cyrus IMAP server

dovecot = Dovecot Secure IMAP server

exchange = Microsoft Exchange IMAP server

hmailserver = hMailServer

macosx = Mac OS X Mailserver

mercury32 = Mercury /32

uw = server IMAP dell'Università di Washington

gmail =accesso IMAP agli account Google mail (Gmail)

chiudi = Non cambiare nulla

Comando >> dovecot

imap_server_type =dovecot

default_folder_prefix =

cush_folder =cesh

sent_folder =sent

Draft_folder =Draft

show_prefix_option =false

default_sub_of_inbox = false

show_contain_subfolders_option =false

opzionale_delimiter = rileva

cancella_cartella = falso

Premi qualsiasi tasto per continuare... <-- premi un tasto

SquirrelMail Configurazione : Leggi: config.php (1.4.0)

------------------------------------------------ -----------------------

Menu principale --

1. Preferenze dell'organizzazione

2. Impostazioni server

3. Cartella predefinita

4. Opzioni generali

5. Temi

6. Rubriche di indirizzi

7. Messaggio del giorno (MOTD)

8. Plugin

9. Database

10. Lingue

D. Imposta impostazioni predefinite per server IMAP specifici

C Attiva colore

S Salva dati

Q Esci

Comando >> <-- S

Configurazione di SquirrelMail : Leggi: config.php (1.4.0)

---------------------- -----------------------------------

Menu principale --

1. Preferenze dell'organizzazione

2. Impostazioni server

3. Cartella predefinita

4. Opzioni generali

5. Temi

6. Rubriche di indirizzi

7. Messaggio del giorno (MOTD)

8. Plugin

9. Database

10. Lingue

D. Imposta impostazioni predefinite per server IMAP specifici

C Attiva colore

S Salva dati

Q Esci

Comando >> <-- Q

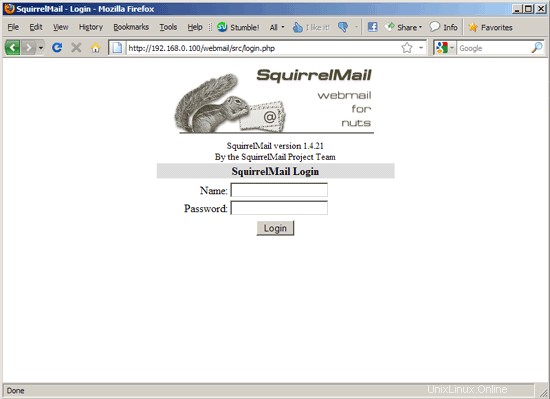

Successivamente puoi accedere a SquirrelMail da http://server1.example.com/webmail o http://192.168.0.100/webmail:

Il server perfetto - Debian Squeeze (Debian 6.0) con BIND e Dovecot [ISPConfig 3] - Pagina 6

19 Installa ISPConfig 3

Per installare ISPConfig 3 dall'ultima versione rilasciata, procedere come segue:

cd /tmp

wget http://www.ispconfig.org/downloads/ISPConfig-3-stable.tar.gz

tar xfz ISPConfig-3-stable.tar.gz

cd ispconfig3_install /installa/

Il prossimo passo è eseguire

php -q install.php

Questo avvierà il programma di installazione di ISPConfig 3. L'installatore configurerà per te tutti i servizi come Postfix, Dovecot, ecc. Non è necessaria una configurazione manuale come richiesto per ISPConfig 2 (guide di configurazione perfette).

[email protected]:/tmp/ispconfig3_install/install# php -q install.php

------------------- -------------------------------------------------- -----------

_____ ___________ _____ __ _ ____

|_ _/ ___| ___ \ / __ \ / _(_) /__ \

| | \ `--.| |_/ / | / \/ ___ _ __ | |_ _ __ _ _/ /

| | `--. \ __/ | | / _ \| '_ \| _| |/ _` | |_ |

_| |_/\__/ / | | \__/\ (_) | | | | | | | (_| | ___\ \

\___/\____/\_| \____/\___/|_| |_|_| |_|\__, | \____/

__/ |

|___/

------------------------------------- -------------------------------------------

>> Configurazione iniziale

Sistema operativo: Debian 6.0 (Squeeze/Sid) o compatibile

Di seguito saranno alcune domande per la configurazione primaria quindi fai attenzione.

I valori predefiniti sono tra [parentesi tra parentesi] e possono essere accettati con

Tocca "chiudi" (senza virgolette) per interrompere l'installazione.

Seleziona lingua (en,de) [en]: <-- ENTER

Modalità installazione (standard, esperto) [standard]: <-- ENTER

Nome host completo qualificato ( FQDN) del server, es server1.domain.tld [server1.example.com]: <-- ENTER

nome host server MySQL [localhost]: <-- ENTER

Nome utente root MySQL [root]: <-- ENTER

password root MySQL []: <- - yourrootsqlpassword

database MySQL per creare [dbispconfig]: <-- ENTER

charset MySQL [utf8]: <-- ENTER

Generazione a Chiave privata RSA a 2048 bit

....++++

............................++ +

scrittura di nuova chiave privata in 'smtpd.key'

-----

Ti verrà chiesto di inserire informazioni che verranno incorporate

nella richiesta di certificato.

Quello che stai per inserire è quello che viene chiamato nome distinto o DN.

Ci sono alcuni campi ma puoi lasciare alcuni campi vuoti

Per alcuni campi ci sarà un valore predefinito ,

Se inserisci '.', il campo rimarrà vuoto.

-----

Nome del paese (codice di 2 lettere) [AU]: <-- ENTER

Stato o Provincia Nome (nome completo) [Stato-Stato]: <-- ENTER

Nome località (ad esempio città) []: <-- ENTER

Nome organizzazione (ad esempio azienda) [Internet Widgits Pty Ltd]: <-- INVIO

Nome dell'unità organizzativa (ad es. sezione) []: <-- INVIO

Nome comune (ad es. IL TUO nome) []: <-- INVIO

Ema il Address []: <-- ENTER

Configurazione Jailkit

Configurazione Dovecot

Configurazione Spamassassin

Configurazione Amavisd

Configurazione Getmail

Configurazione Pureftpd

Configurazione BIND

Configurazione Apache

Configurazione Vlogger

Configurazione app vhost

Configurazione Firewall

Installazione ISPConfig

ISPConfig Port [8080]: <-- ENTER

Configurazione DBServer

Installazione ISPConfig crontab

no crontab per root

no crontab per getmail

Riavvio servizi ...

Interruzione del server database MySQL: mysqld.

Avvio del server di database MySQL:mysqld.

Controllo della presenza di tabelle corrotte, non chiuse in modo pulito e aggiornamento delle tabelle necessarie. .

Arresto amavisd: amavisd-new.

Avvio amavisd: amavisd-new.

Arresto demone ClamAV: clamd.

Avvio daemon ClamAV: clamd Bytecode: modalità di sicurezza impostata su "TrustSigned ".

.

Se hai e problemi con fallimenti di autenticazione,

abilitare l'impostazione auth_debug. Vedi http://wiki.dovecot.org/WhyDoesItNotWork

Questo messaggio scompare dopo il primo accesso successo.

Riavvio del server di posta IMAP/POP3: dovecot.

Riavvio del server Web:apache2 .. . in attesa ..

Riavvio server ftp: In esecuzione: /usr/sbin/pure-ftpd-mysql-virtualchroot -l mysql:/etc/pure-ftpd/db/mysql.conf -l pam -Y 1 -8 UTF-8 -H -D -b -O clf:/var/log/pure-ftpd/transfer.log -E -u 1000 -A -B

Installazione completata.

[email protected] :/tmp/ispconfig3_install/install#

Il programma di installazione configura automaticamente tutti i servizi sottostanti, quindi non è necessaria alcuna configurazione manuale.

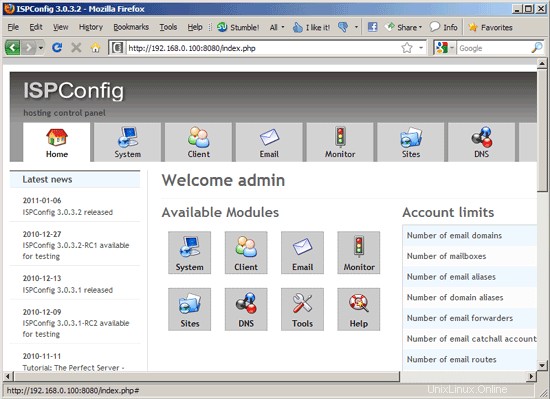

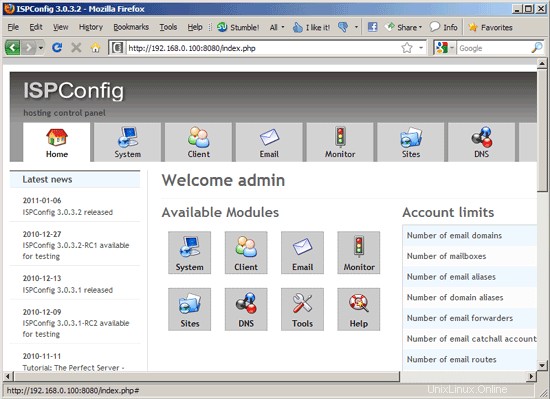

Successivamente puoi accedere a ISPConfig 3 da http://server1.example.com:8080/ o http://192.168.0.100:8080/. Accedi con il nome utente admin e la password admin (dovresti cambiare la password predefinita dopo il primo accesso):

Il sistema è ora pronto per essere utilizzato.

19.1 Manuale di ISPConfig 3

Per imparare a usare ISPConfig 3, consiglio vivamente di scaricare il manuale ISPConfig 3.

Su circa 300 pagine, copre il concetto alla base di ISPConfig (amministratore, rivenditori, clienti), spiega come installare e aggiornare ISPConfig 3, include un riferimento per tutti i moduli e i campi dei moduli in ISPConfig insieme a esempi di input validi e fornisce tutorial per le attività più comuni in ISPConfig 3. Descrive anche come rendere più sicuro il tuo server e include una sezione per la risoluzione dei problemi alla fine.

19.2 App ISPConfig Monitor per Android

Con l'app ISPConfig Monitor, puoi controllare lo stato del tuo server e scoprire se tutti i servizi funzionano come previsto. Puoi controllare le porte TCP e UDP ed eseguire il ping dei tuoi server. Inoltre, puoi utilizzare questa app per richiedere dettagli dai server su cui è installato ISPConfig (tieni presente che la versione minima di ISPConfig 3 installata con supporto per l'app ISPConfig Monitor è 3.0.3.3! ); questi dettagli includono tutto ciò che sai dal modulo Monitor nel pannello di controllo di ISPConfig (ad es. servizi, posta e registri di sistema, coda di posta, informazioni su CPU e memoria, utilizzo del disco, quota, dettagli del sistema operativo, registro RKHunter, ecc.) e ovviamente , poiché ISPConfig è compatibile con più server, puoi controllare tutti i server controllati dal tuo server master ISPConfig.

Per le istruzioni di download e utilizzo, visitare http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/.

20 note aggiuntive

20.1 OpenVZ

Se il server Debian che hai appena impostato in questo tutorial è un contenitore OpenVZ (macchina virtuale), dovresti farlo sul sistema host (suppongo che l'ID del contenitore OpenVZ sia 101 - sostituiscilo con il VPSID corretto sul tuo sistema):

VPSID=101

per CAP in CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE

do

vzctl set $VPSID --capability ${CAP}:on -- salva

fatto

20.2 SquirrelMail

Molte persone hanno segnalato problemi (come ottenere 404 non trovato errori) utilizzando il pacchetto webmail di SquirrelMail nei propri siti web creati tramite ISPConfig 3. Questa guida spiega come configurare SquirrelMail su un server Debian Squeeze in modo da poterlo utilizzare dai propri siti web (creati tramite ISPConfig).

La configurazione di Apache di SquirrelMail è nel file /etc/squirrelmail/apache.conf, ma questo file non è caricato da Apache perché non si trova nella directory /etc/apache2/conf.d/. Pertanto creiamo un collegamento simbolico chiamato squirrelmail.conf nella directory /etc/apache2/conf.d/ che punta a /etc/squirrelmail/apache.conf e ricarichiamo Apache in seguito:

cd /etc/apache2/conf.d/

ln -s ../../squirrelmail/apache.conf squirrelmail.conf

/etc/init.d/apache2 reload

Ora apri /etc/apache2/conf.d/squirrelmail.conf...

vi /etc/apache2/conf.d/squirrelmail.conf

... e aggiungi le seguenti righe al contenitore

[...]

<Directory /usr/share/squirrelmail>

Options FollowSymLinks

<IfModule mod_php5.c>

AddType application/x-httpd-php .php

php_flag magic_quotes_gpc Off

php_flag track_vars On

php_admin_flag allow_url_fopen Off

php_value include_path .

php_admin_value upload_tmp_dir /var/lib/squirrelmail/tmp

php_admin_value open_basedir /usr/share/squirrelmail:/etc/squirrelmail:/var/lib/squirrelmail:/etc/hostname:/etc/mailname:/var/spool/squirrelmail

php_flag register_globals off

</IfModule>

<IfModule mod_dir.c>

DirectoryIndex index.php

</IfModule>

# access to configtest is limited by default to prevent information leak

<Files configtest.php>

order deny,allow

deny from all

allow from 127.0.0.1

</Files>

</Directory>

[...] |

Crea la directory /var/lib/squirrelmail/tmp...

mkdir /var/lib/squirrelmail/tmp

... e renderlo di proprietà dell'utente www-data:

chown www-data /var/lib/squirrelmail/tmp

Ricarica di nuovo Apache:

/etc/init.d/apache2 reload

Questo è già tutto - /etc/apache2/conf.d/squirrelmail.conf definisce un alias chiamato /squirrelmail che punta alla directory di installazione di SquirrelMail /usr/share/squirrelmail.

Ora puoi accedere a SquirrelMail dal tuo sito web come segue:

http://www.example.com/squirrelmail

Puoi anche accedervi dal pannello di controllo ISPConfig vhost come segue (questo non richiede alcuna configurazione in ISPConfig):

http://server1.example.com:8080/squirrelmail

Se desideri utilizzare l'alias /webmail invece di /squirrelmail, apri semplicemente /etc/apache2/conf.d/squirrelmail.conf...

vi /etc/apache2/conf.d/squirrelmail.conf

... e aggiungi la riga Alias /webmail /usr/share/squirrelmail:

Alias /squirrelmail /usr/share/squirrelmail Alias /webmail /usr/share/squirrelmail [...] |

Quindi ricarica Apache:

/etc/init.d/apache2 reload

Ora puoi accedere a Squirrelmail come segue:

http://www.example.com/webmail

http://server1.example.com:8080/webmail

Se desideri definire un vhost come webmail.example.com in cui i tuoi utenti possono accedere a SquirrelMail, devi aggiungere la seguente configurazione di vhost a /etc/apache2/conf.d/squirrelmail.conf:

vi /etc/apache2/conf.d/squirrelmail.conf

[...] <VirtualHost 1.2.3.4:80> DocumentRoot /usr/share/squirrelmail ServerName webmail.example.com </VirtualHost> |

Assicurati di sostituire 1.2.3.4 con l'indirizzo IP corretto del tuo server. Ovviamente, deve esserci un record DNS per webmail.example.com che punta all'indirizzo IP che utilizzi nella configurazione di vhost. Assicurati inoltre che vhost webmail.example.com non esista in ISPConfig (altrimenti entrambi i vhost interferiranno tra loro!).

Ora ricarica Apache...

/etc/init.d/apache2 reload

... e puoi accedere a SquirrelMail da http://webmail.example.com!

21 link

- Debian:http://www.debian.org/

- Configurazione ISP:http://www.ispconfig.org/