L'offuscamento può essere utilizzato per impedire che la tua connessione VPN venga rilevata e/o bloccata. Alcuni amministratori (come gli hot spot wireless nei bar) scelgono di bloccare il traffico VPN sulla propria rete. Offuscando la tua connessione VPN, puoi connetterti in sicurezza alle tue risorse di rete remote o navigare in Internet in privato mentre sei connesso a tali reti con restrizioni.

Gli amministratori di rete possono utilizzare strumenti come Deep Packet Inspection (DPI) per classificare e limitare il traffico in base al protocollo, come HTTP, SSL, VPN, ecc. Viscosity utilizza Obfsproxy per offuscare il proprio traffico VPN. Obfsproxy trasforma il traffico VPN proveniente dal tuo computer per farlo sembrare qualsiasi cosa tu scelga, in modo che sia più difficile limitare tramite i metodi DPI. Esistono diversi metodi che Obfsproxy può utilizzare per nascondere il tuo traffico, incluso obfs2 che aggiunge un wrapper di crittografia attorno al tuo traffico VPN per evitare che assomigli a qualsiasi protocollo in particolare.

Configurazione di Ubuntu

Preparazione

Per questa guida, assumiamo:

- Hai già installato l'ultima versione di Ubuntu (18.04 al momento della scrittura)

- Hai root accedere a questa installazione di Ubuntu tramite terminale o ssh

- Hai già configurato un server OpenVPN TCP (non UDP)

- Hai già una copia di Viscosity installata sul tuo dispositivo client

Il server OpenVPN può essere su questa installazione di Ubuntu o su un'altra macchina, non importa. Se non hai già configurato un server OpenVPN, consulta le nostre guide di configurazione. Assicurati di impostare il protocollo del server OpenVPN su TCP, non su UDP. Assumiamo anche che questa installazione di Ubuntu sia una nuova installazione, possibilmente con installato anche un server OpenVPN.

Se non disponi di una copia di Viscosity già installata sul computer client, consulta questa guida all'installazione per l'installazione di Viscosity (Mac | Windows).

Per iniziare

Questa guida ti guiderà attraverso l'impostazione di uno dei seguenti protocolli di offuscamento:

- obfs2

- obfs3

- tuta scramble

- obfs4

Per iniziare, accedi alla riga di comando come root con sudo su - . Una volta effettuato l'accesso, dobbiamo assicurarci che l'elenco dei repository di Ubuntu sia aggiornato digitando quanto segue:

sudo apt-get update

Per obfs2, obfs3 e obfs4 useremo obfs4proxy. Per installare obfs4proxy, esegui quanto segue:

sudo apt install -y obfs4proxy

Per scramblesuit, avrai invece bisogno di obfsproxy, installalo con quanto segue e poi vai alla sezione scramblesuit più in basso:

sudo apt install -y obfsproxy

Un'ultima nota prima di continuare, questa guida utilizza la porta 12345 come esempio, nella maggior parte dei casi funziona bene. Tuttavia, potresti voler cambiarlo sulla porta 443 o 80 se intendi utilizzare obfsproxy in luoghi che bloccano tutte le altre porte. Tieni presente che ciò potrebbe interferire con la capacità dei tuoi server di ospitare siti Web o connettersi a fonti esterne stesse, quindi se scegli queste porte, assicurati di testare tutto!

Configurazione del server Obfs4proxy

Per iniziare a configurare obfs4proxy, perché se vuoi usare il protocollo obfs2, obfs3 o obfs4, prima impostiamo il file config. Crea una directory per la configurazione di obfs4proxy con quanto segue:

sudo mkdir -p /var/lib/tor/pt_state/obfs4

Quindi, crea la configurazione:

sudo nano /var/lib/tor/pt_state/obfs4/obfs4.config

E incolla quanto segue:

TOR_PT_MANAGED_TRANSPORT_VER=1 TOR_PT_STATE_LOCATION=/var/lib/tor/pt_state/obfs4 TOR_PT_SERVER_TRANSPORTS=obfs4 TOR_PT_SERVER_BINDADDR=obfs4-0.0.0.0:12345 TOR_PT_ORPORT=127.0.0.1:443

Se necessario, puoi apportare le seguenti modifiche:

- TOR_PT_SERVER_TRANSPORTS - Questo è il protocollo da utilizzare, cambialo in obfs2 o obfs3 se desideri utilizzare un protocollo diverso.

- TOR_PT_SERVER_BINDADDR - Di nuovo, cambia obfs4 in obfs2 o obfs3 se desideri utilizzare un protocollo diverso. 12345 è la porta su cui obfs4proxy è in ascolto, puoi anche cambiarla come desideri.

- TOR_PT_ORPORT - Questo è l'indirizzo del tuo server OpenVPN. Se stai eseguendo il server obfs4proxy sullo stesso sistema del tuo server OpenVPN utilizzando la porta 443, non è necessario modificare nulla, altrimenti modifica questo indirizzo e la porta secondo necessità.

Salva la configurazione ed esci da nano.

Successivamente abbiamo bisogno di configurare un servizio per obfs4proxy. Per fare ciò, crea un nuovo file e aprilo nell'editor nano con quanto segue:

sudo nano /etc/systemd/system/obfs4proxy.service

E incolla quanto segue, salva e chiudi nano:

[Unit] Description=obfs4proxy Server [Service] EnvironmentFile=/var/lib/tor/pt_state/obfs4/obfs4.config ExecStart=/usr/bin/obfs4proxy -enableLogging true -logLevelStr INFO [Install] WantedBy=multi-user.target

Quindi, avvia il servizio e abilita l'avvio automatico dopo il riavvio:

sudo systemctl start obfs4proxy.service

sudo systemctl enable obfs4proxy.service

Puoi verificare che sia iniziato correttamente con:

sudo systemctl status obfs4proxy.service

Infine, se stai utilizzando il protocollo obfs4, al primo avvio del server verrà generata una chiave di password che dovrai incollare in Viscosity. Stampalo con:

sudo cat /var/lib/tor/pt_state/obfs4/obfs4_bridgeline.txt | grep 'Bridge obfs4' | sed -e 's/^.*cert=\(.*\) .*$/\1/'

Configurazione del server Scramblesuit

NOTA:Obfsproxy per scramblesuit non è più disponibile nei repository di Ubuntu 20 (Focal). Puoi compilarlo tu stesso, tuttavia ti consigliamo di utilizzare Obfs4.

Scramblesuit richiede una configurazione diversa utilizzando il vecchio programma obfsproxy. Per iniziare, crea una directory vuota per obfsproxy con:

sudo mkdir -p /var/lib/tor/pt_state/scramblesuit

Successivamente, dobbiamo generare una password da utilizzare. Per fare ciò, digita quanto segue nel terminale:

python -c 'import os,base64; print base64.b32encode(os.urandom(20))'

Questo produrrà una riga di numeri e lettere, fai una copia di questo, questa è la tua chiave di password per scramblesuit di cui avremo bisogno di seguito e per Viscosity in seguito.

Quindi, crea una configurazione del servizio e aprila con nano:

sudo nano /etc/systemd/system/obfsproxy.service

E incolla quanto segue:

[Unit] Description=Obfsproxy Server [Service] ExecStart=/usr/bin/obfsproxy --log-min-severity=info --data-dir=/var/lib/tor/pt_state scramblesuit --password=YOURPASSWORD --dest=127.0.0.1:443 server 0.0.0.0:12345 [Install] WantedBy=multi-user.target

Apporta le seguenti modifiche se necessario:

- LA TUA PASSWORD - Sostituisci questo con la chiave della password che abbiamo generato sopra.

- 127.0.0.1:443 - Questo è l'indirizzo del tuo server OpenVPN. Questo è valido se il tuo server OpenVPN è in esecuzione sullo stesso sistema di obfsproxy ed è in ascolto sulla porta 443, altrimenti modificalo come richiesto.

- 0.0.0.0:12345 - Qui obfsproxy sta ascoltando le connessioni. Puoi cambiare 12345 in una porta diversa come richiesto.

Salva la configurazione del servizio ed esci da nano. Possiamo quindi avviare il servizio e consentirne l'avvio automatico dopo il riavvio con:

sudo systemctl start obfsproxy.service

sudo systemctl enable obfsproxy.service

Puoi verificare che sia iniziato correttamente con:

sudo systemctl status obfsproxy.service

Impostazione firewall

Infine dobbiamo consentire connessioni esterne a Obfsproxy. Supponendo che tu abbia configurato ufw (Uncomplicated Firewall) seguendo la nostra guida del server Ubuntu, inserisci semplicemente quanto segue:

sudo ufw allow 12345

sudo ufw reload

Se hai cambiato la tua porta da 12345 mostrata in questa guida, regola di conseguenza il numero nel primo comando.

Impostazione della viscosità

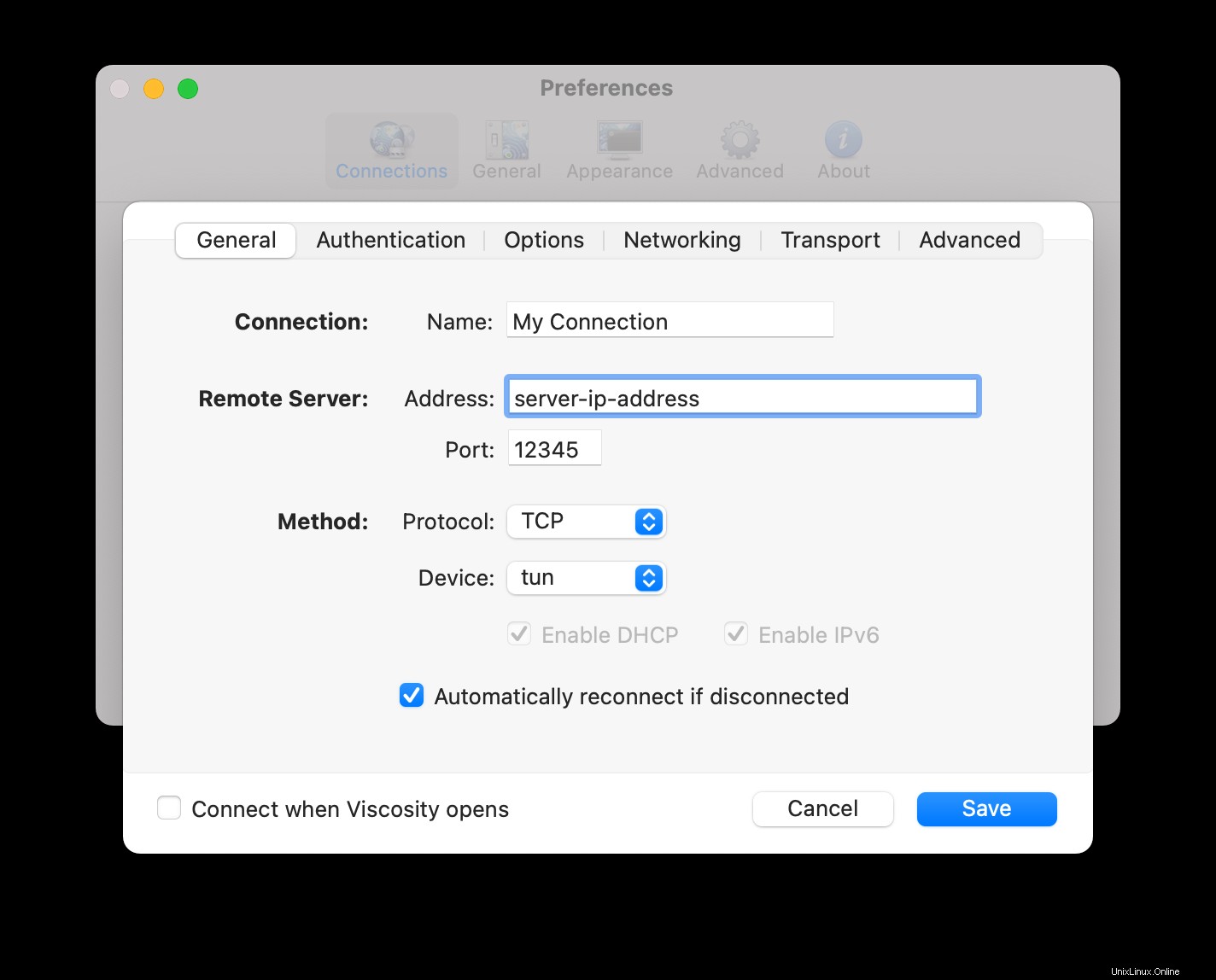

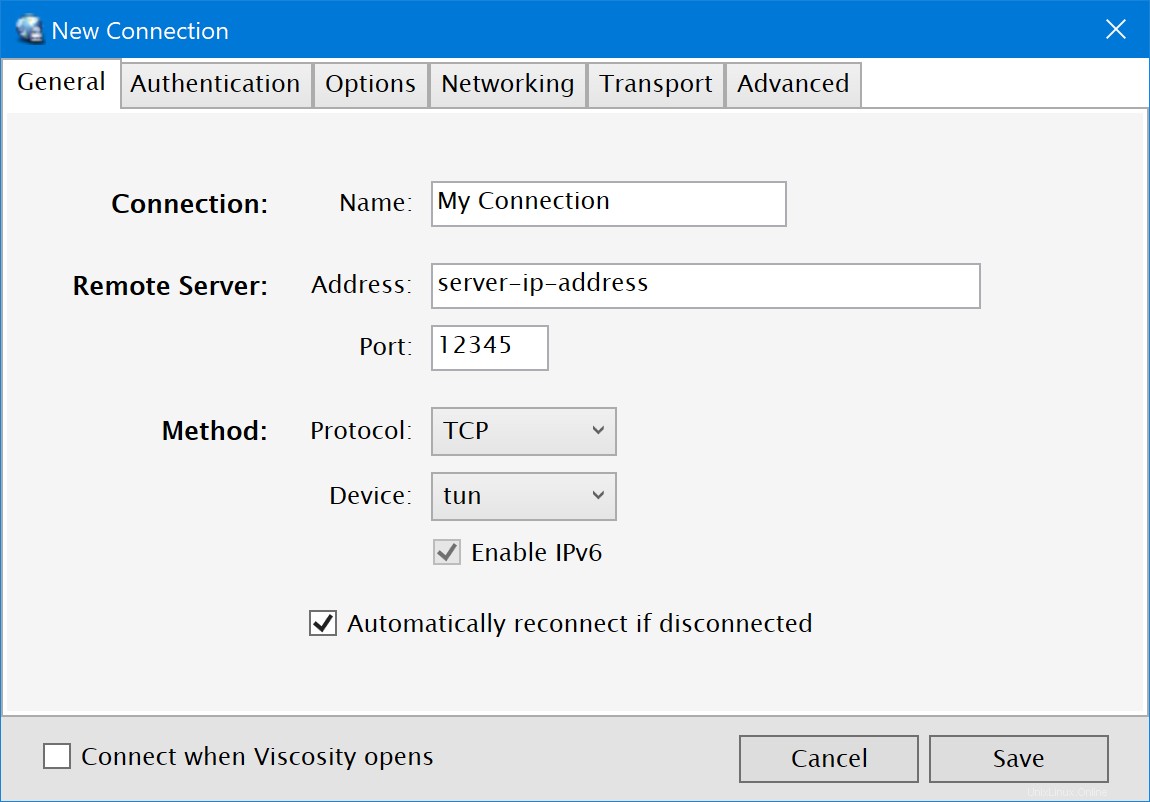

L'interfaccia fornita dalle versioni Mac e Windows di Viscosity è volutamente molto simile. Pertanto, concentreremo la nostra guida sulla versione Mac, evidenziando eventuali differenze con la versione Windows man mano che si presentano.

Se Viscosity non è già in esecuzione, avvia Viscosity ora. Nella versione per Mac vedrai apparire l'icona Viscosità nella barra dei menu. Nella versione Windows vedrai apparire l'icona della viscosità nella barra delle applicazioni.

Fare clic sull'icona Viscosità nella barra dei menu (Finestre :barra delle applicazioni) e seleziona "Preferenze...". Questo ti mostra l'elenco delle connessioni VPN disponibili. Supponiamo che tu abbia già creato una connessione al tuo server OpenVPN. Se non hai impostato la creazione di una connessione Viscosity al tuo server OpenVPN, consulta le nostre guide del server OpenVPN. Seleziona la connessione precedentemente configurata e fai clic su "Modifica":

Configurazione della connessione

Ora dovrai modificare i parametri di connessione come indicato di seguito:

- Nel Generale scheda, sostituisci l'indirizzo del server con l'indirizzo IP del tuo server Obfsproxy. Questo rimarrà invariato se il tuo server Obfsproxy è in esecuzione sulla stessa macchina del tuo server OpenVPN.

- Aggiorna la porta alla porta Obfsproxy impostata nella configurazione precedente (12345 nel nostro esempio).

- Il protocollo deve essere impostato su TCP.

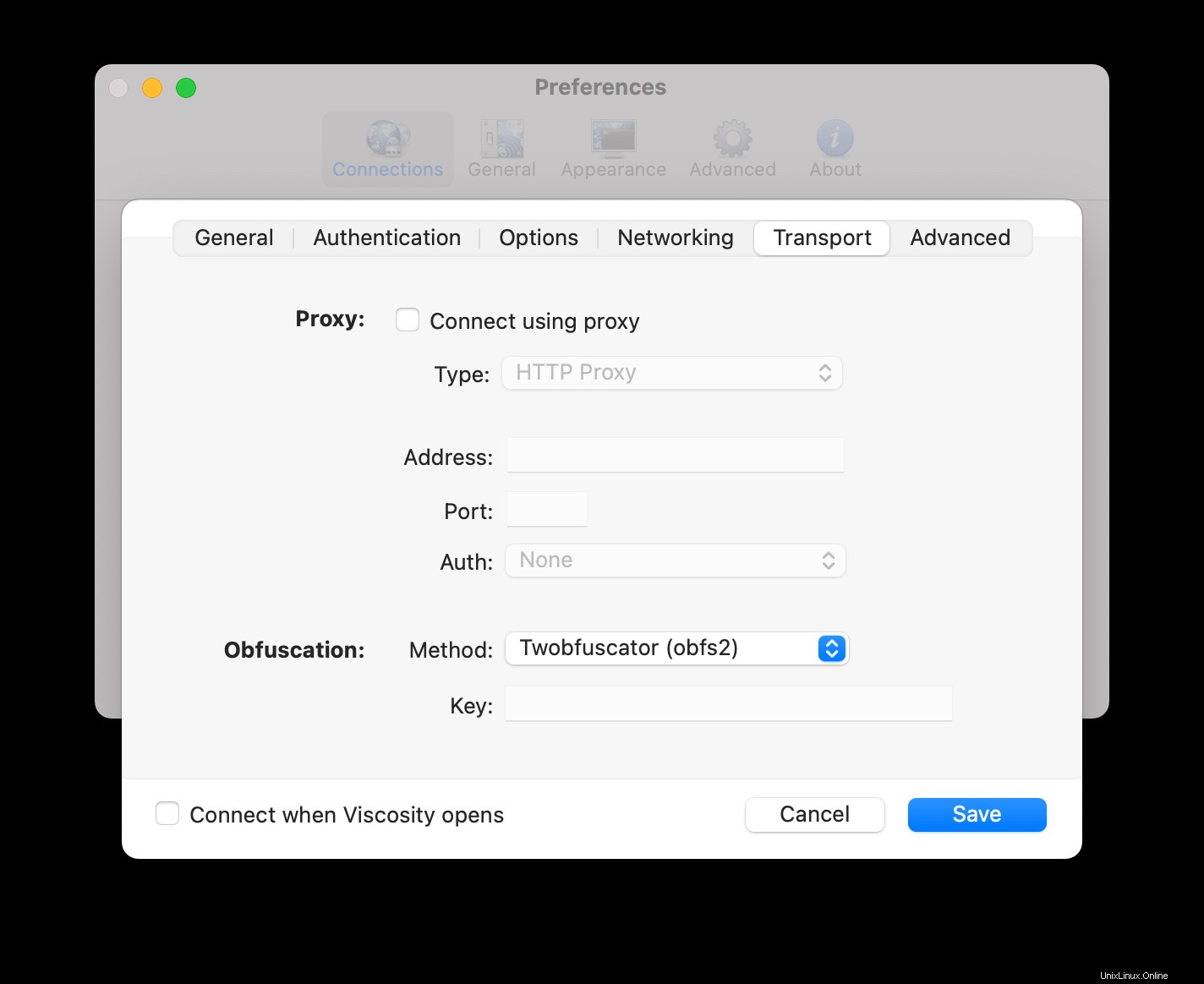

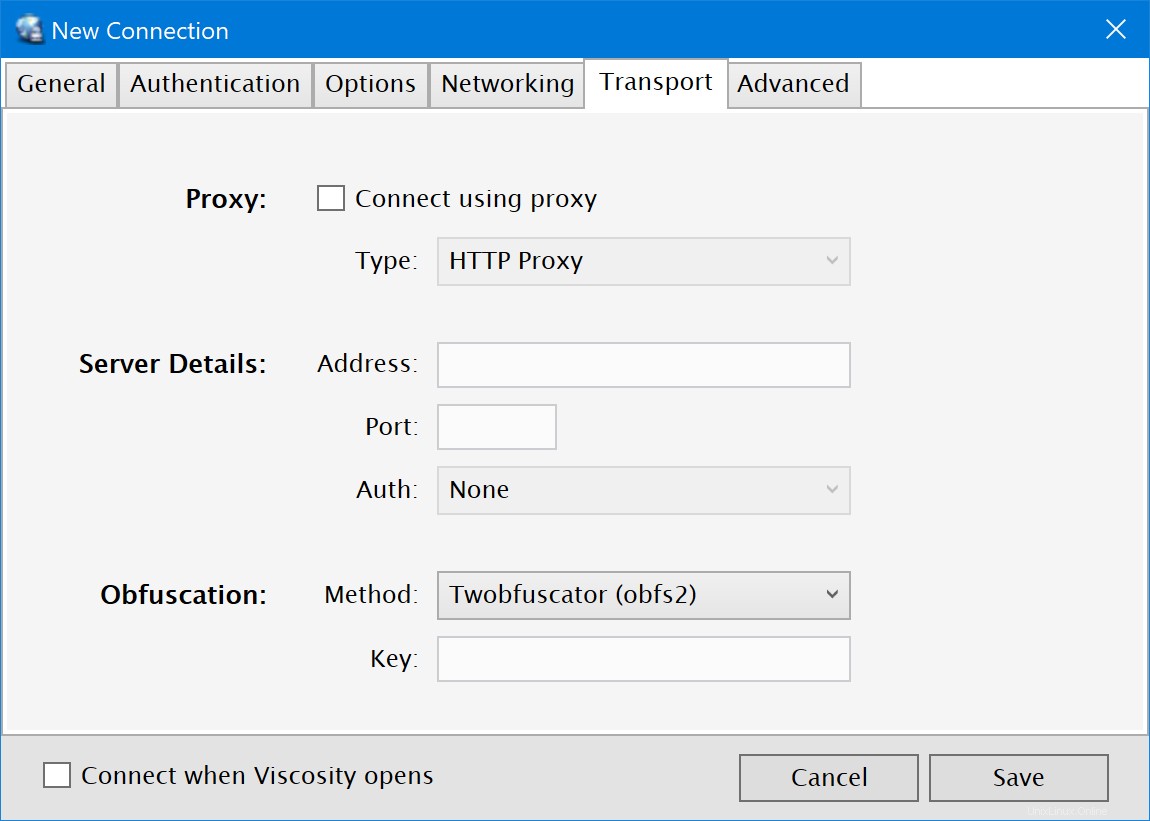

- Fai clic su Trasporto tab.

- Imposta il metodo di offuscamento sul metodo di offuscamento selezionato nella configurazione del server Obfsproxy.

- Non puoi utilizzare un proxy quando utilizzi l'offuscamento, quindi assicurati che l'opzione "Connetti tramite proxy" sia deselezionata.

- Se stai usando obfs4 o scramblesuit, incolla la chiave della password nel campo "Chiave".

- Fai clic su

Savepulsante.

Connessione e utilizzo della connessione VPN

Ora sei pronto per connetterti. Fai clic sull'icona Viscosità nella barra dei menu di macOS o nella barra delle applicazioni di Windows per aprire il menu Viscosità, seleziona la connessione che hai importato e Viscosità si collegherà.

Per verificare che la VPN sia attiva e funzionante, puoi aprire la finestra Dettagli dal menu Viscosità. Ciò ti consentirà di visualizzare i dettagli della connessione, il traffico e il registro di OpenVPN.

Ecco fatto, hai impostato il tuo server OpenVPN personale. Congratulazioni, ora sei libero di godere dei vantaggi di gestire il tuo server OpenVPN!