Firewalld è uno strumento di gestione del firewall utilizzato per consentire o negare la connessione al sistema Linux. Fornisce una serie di regole per controllare il traffico in entrata. Firewalld funge da front-end per il Netfilter del kernel Linux.

La configurazione permanente viene caricata da file XML in `/usr/lib/firewalld` o `/etc/firewalld`

In questo articolo installeremo e utilizzeremo firewalld. Inoltre, ti mostrerò come utilizzare le regole avanzate.

Installa firewalld in CentOS/RHEL

Firewalld viene fornito con l'installazione di base di Redhat o Centos. In caso contrario, puoi installarlo nei seguenti modi.

Su RHEL 7.X o centos 7.X installare da,

$ sudo yum install firewalld -y

Su RHEL 7.X o centos 8.X installare da,

$ sudo dnf install firewalld -y

Per avviare il servizio,

$ sudo systemctl start firewalld

Per abilitare il servizio firewalld,

$ sudo systemctl enable firewalld

Controlla lo stato del firewalld,

$ systemctl status firewalld

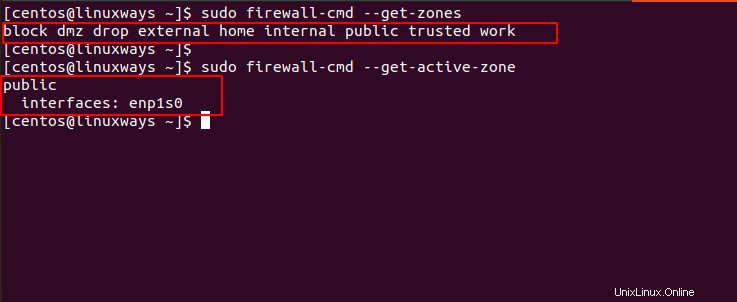

Firewalld viene fornito con diverse zone predefinite note anche come livello di affidabilità. Le zone sono fondamentalmente gruppi gestiti che hanno una serie di regole. Tuttavia, le regole non sono predefinite. Ad esempio, puoi impostare una zona "pubblica" che contiene porte di hosting pubbliche, mentre la zona "home" consente connessioni ssh. Per elencare le zone in firewalld utilizzare il seguente comando,

$ sudo firewall-cmd --get-zones

Per vedere la zona attiva tra le zone usa,

$ sudo firewall-cmd --get-active-zone

Ora aggiungiamo alcune porte per consentire il traffico nel nostro sistema. Per aggiungere una porta TCP devi digitare quanto segue. Ricorda di aggiungere l'opzione –permanent altrimenti, la tua regola non sarà persistente al ricaricamento/riavvio del firewalld.

$ sudo firewall-cmd --add-port=443/tcp --permanent

Allo stesso modo, puoi anche consentire la porta UDP,

$ sudo firewall-cmd --add-port=161/udp --permanent

Puoi anche consentire servizi come DNS, HTTP. Consentirà la porta predefinita del servizio. Ad esempio,

$ sudo firewall-cmd --add-service=http --permanent

Dopo aver aggiunto la porta/Ricarica il servizio firewall per avere effetto

$ sudo firewall-cmd --reload

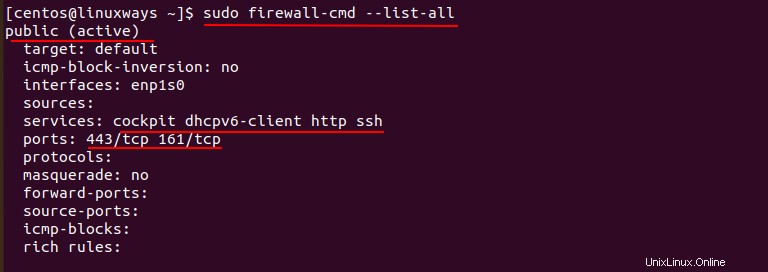

Verifica utilizzando,

$ sudo firewall-cmd --list-all

Ricorda:quando non aggiungi alcuna zona, la regola verrà aggiunta alla zona "pubblica" per impostazione predefinita.

Per rimuovere la porta dal firewalld puoi usare,

$ sudo firewall-cmd --remove-port=443/tcp --permanent

Per rimuovere il servizio dal firewalld puoi usare,

$ sudo firewall-cmd --remove-service=http --permanent

Ricordarsi di ricaricare il firewall dopo aver aggiunto o rimosso la porta/i servizi.

Regole dettagliate

Le regole avanzate forniscono opzioni più granulari alle regole del firewall. Vengono utilizzati per configurare il port forwarding, la limitazione della velocità, la registrazione ecc.

Ad esempio, per accettare la connessione ssh da un singolo IP, diciamo 192.168.10.25 dovresti aggiungere una regola avanzata specificando versione IP, indirizzo sorgente, porta, protocollo.

$ sudo firewall-cmd --permanent --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.10.25/32" port protocol="tcp" port="22" accept'

In modo simile, puoi eliminare tutta la sorgente IP di un'intera rete per non consentire 22 porte come di seguito,

$ sudo firewall-cmd --permanent --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.15.0/24" port protocol="tcp" port="22" drop'

Per consentire nuove connessioni IPv4 dall'indirizzo 192.168.0.0/24 per il servizio tftp e log 1 al minuto usando syslog puoi farlo,

sudo firewall-cmd --permanent --zone=public --add-rich-rule=’rule family="ipv4" source address="192.168.0.0/24" service name="tftp" log prefix="tftp" level="info" limit value="1/m" accept’

Disinstalla firewalld

Se desideri rimuovere il firewall demone da CentOS/RHEL, interrompi il servizio in esecuzione,

$ sudo systemctl stop firewalld

Su RHEL 7.X o Centos 7.X

$ sudo yum remove firewalld -y

Su RHEL 8.X o Centos 8.X

$ sudo dnf remove firewalld -y

Conclusione

Ci auguriamo che questo articolo ti aiuti ad aumentare la sicurezza del tuo sistema Linux. Tieni presente che il firewall basato su host come firewalld è consigliato da conformità come PCI DSS.

Grazie per aver letto.