Continuando la serie VPN, oggi trattiamo Poptop, o pptpd. È più facile da configurare rispetto ad altri software VPN, ma la crittografia MS-CHAP-v2 che utilizza non è davvero sicura, come ci si aspetta dal software Microsoft. Tuttavia ho sperimentato situazioni in cui Poptop ha successo dove altre VPN come OpenVPN e Softether falliscono, quindi questo articolo potrebbe essere utile ad alcune persone.

Quindi iniziamo, poptop è nel repository epel, quindi lo aggiungeremo e installeremo il pacchetto ptppd.

yum -y install epel-release

yum -y install ppp pptpd net-tools iptables-servicesQuindi dobbiamo configurarlo. Il modo più semplice è eseguire il backup del vecchio file di configurazione e incollarne uno nuovo che fornirò nell'articolo. Quindi facciamo proprio questo.

mv /etc/pptpd.conf /etc/pptpd.conf.orig

echo 'option /etc/ppp/options.pptpd

logwtmp

localip 10.0.10.1

remoteip 10.0.10.2-254' > /etc/pptpd.confCiò significa che la tua interfaccia poptop sarà 10.0.10.1 e ai client verrà assegnato un IP privato sulla stessa sottorete, da 2 a 254. L'IP pubblico sarà ovviamente lo stesso del server, ecco perché stiamo utilizzando la VPN.

Successivamente arriviamo al file options.pptpd che potrebbe o non potrebbe esistere, ma comunque lo creeremo. Ovviamente lo faremo prima il backup se esiste.

mv -f /etc/ppp/options.pptpd /etc/ppp/options.pptpd.orig

echo 'name pptpd

refuse-pap

refuse-chap

refuse-mschap

require-mschap-v2

require-mppe-128

proxyarp

lock

nobsdcomp

novj

novjccomp

nologfd

ms-dns 8.8.8.8

ms-dns 8.8.4.4' > /etc/ppp/options.pptpdPuoi avere molti account e c'è un'impostazione per limitare il numero, ma ne aggiungeremo solo uno per il test, con nome utente linoxide e password linoxide:

mv /etc/ppp/chap-secrets /etc/ppp/chap-secrets.orig

echo 'linoxide pptpd linoxide *' > /etc/ppp/chap-secretsL'asterisco significa che l'utente può essere connesso da qualsiasi IP, utile se ci si connette da diversi dispositivi e computer. Se vuoi associare l'account a un IP, puoi digitare quell'ip lì invece di *. Se vuoi un altro account, ripeti il comando precedente, solo che questa volta usa>> invece> perché vogliamo aggiungere piuttosto che sovrascrivere l'intero file. Quindi qualcosa del genere

echo 'geek pptpd geek *' >> /etc/ppp/chap-secretsQuindi ecco qua, in realtà abbiamo due utenti ora. Quindi dobbiamo impostare l'inoltro, quindi le prossime due righe sono per quello:

echo net.ipv4.ip_forward = 1 >> /etc/sysctl.conf

sysctl -pQuindi disabilita semplicemente i firewall per semplificare le cose:

systemctl stop firewalld.service

systemctl disable firewalld.service

service iptables save

service iptables stop

chkconfig iptables off

iptables -F

chmod +x /etc/rc.d/rc.localE poi dobbiamo solo impostare il masquerading e il post-routing e il gioco è fatto.

echo "iptables -t nat -A POSTROUTING -o YOUR-NIC -j MASQUERADE" >> /etc/rc.d/rc.local

iptables -t nat -A POSTROUTING -o YOUR-NIC -j MASQUERADE

service pptpd restartInvece YOUR-NIC devi inserire il nome della tua interfaccia di rete, se non conosci il tipo di nome ifconfig (ecco perché abbiamo installato net-tools all'inizio).

Connessione al server Poptop VPN

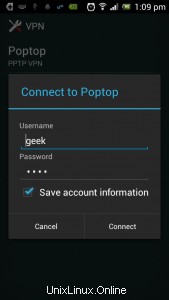

Poiché Poptop è facile e l'articolo non è troppo lungo, possiamo includere la creazione della guida alla connessione nello stesso articolo con la guida del server. La cosa migliore (e peggiore, dipende da come la guardi) di Poptop è che non hai bisogno di alcun certificato, solo nome utente e password, quindi la connessione è semplice. Al momento ho a disposizione un telefono Android con Android 4.0, quindi lo userò per connettermi.

Non c'è bisogno di scrivere troppo qui, perché le immagini raccontano tutto. In realtà ho omesso l'immagine centrale per concepire l'IP del mio server, ma aggiungere le credenziali è facile, assicurati solo di controllare il segno di spunta della crittografia perché abbiamo attivato la crittografia sul server. Puoi anche disattivare la crittografia sia sul server che sul client perché non è comunque sicura, ma per ora è attiva. Successivamente, sul tuo telefono devi andare su un sito che mostra il tuo indirizzo IP, come ad esempio questo. E dovresti quindi vedere l'indirizzo IP del server, il che significa che tutto è andato bene e hai seguito correttamente questa guida.

Conclusione

Poptop è probabilmente il modo più semplice e diretto per configurare la VPN sul tuo VPS. Nonostante il suo algoritmo di crittografia sia stato dichiarato non sicuro, l'usabilità di Poptop è stata dimostrata in numerose occasioni e questo server VPN ha i suoi usi. Se non altro, è un buon punto di partenza per il tuo viaggio nel mondo del software di rete privata virtuale e dopo aver appreso le basi puoi comprendere meglio soluzioni più complesse come OpenVPN, Softeter, StrongSWAN e simili.