Un checksum sono dati di piccole dimensioni ottenuti da un blocco di dati digitali utilizzati per rilevare gli errori. Il valore di checksum utilizza un messaggio di trasmissione per rappresentare i numeri di bit. È stato ampiamente utilizzato ed è ancora utilizzato dagli esperti IT per rilevare errori di alto livello che potrebbero verificarsi durante la trasmissione dei dati. Prima della trasmissione, a ogni bit di dati viene assegnato un valore di checksum dopo aver eseguito una funzione di hash crittografica.

Il checksum a volte è definito come un hash sum o un valore hash. È una lunga stringa di dati che contiene vari numeri e lettere. Funzionano fornendo le informazioni finali di ricezione sulla trasmissione dei dati per fornire l'intera gamma di dati. Il checksum funge da impronta digitale per i file poiché contiene una lunga stringa di numeri e lettere. Aiuta a ottenere il numero di bit inclusi in una trasmissione.

Si supponga che il valore di checksum calcolato dall'utente finale sia leggermente diverso dal valore di checksum originale del file. In tal caso, avverte tutte le parti coinvolte nella trasmissione che una terza parte ha danneggiato il file. Il destinatario può quindi indagare su cosa è andato storto o provare a scaricare nuovamente il file. I protocolli standard utilizzati per determinare i numeri di checksum sono il protocollo di controllo della trasmissione (TCP) e il protocollo del diagramma utente (UDP). TCP è più affidabile per tenere traccia dei pacchetti di dati trasmessi, ma UDP può essere utile per evitare di rallentare il tempo di trasmissione.

Cause del numero di checksum incoerente

Sebbene i numeri di checksum che non corrispondono possano segnalare che qualcosa è andato storto durante la trasmissione, ci sono altre eccezioni ogni volta che si verificano tali casi. Di seguito sono riportati alcuni di questi casi:

- Interruzione della connessione Internet o di rete

- Problemi di spazio di archiviazione

- Dischi o file danneggiati

- La terza parte sta interferendo con il trasferimento dei dati.

Algoritmi di checksum

I programmatori possono utilizzare più funzioni hash crittografiche per generare valori di checksum. Questi includono:

- SHA-0 – Questa funzione è stata la prima del suo genere e, dopo la sua creazione, è stata ritirata poco nel 1993.

- SHA-1 – a partire dal 2010, questa funzione hash ha cessato di essere considerata sicura.

- SHA-2 (224.256.384.512) – si basano su numeri e suoni per creare valori di checksum. I checksum risultanti sono vulnerabili agli attacchi alle estensioni di lunghezza, per cui gli hacker ricostruiscono lo stato dei file interni apprendendo l'hash digest.

- MD5 – Noto per la creazione di valori hash in cui ogni file non deve contenere un numero univoco. Quindi è soggetto a vulnerabilità ogni volta che l'hacker realizza e scambia file con valori di checksum simili.

Come utilizzare un checksum per verificare l'integrità dei file tramite lo strumento GUI

GtkHash verrà utilizzato se intendi utilizzare una soluzione grafica. GtkHash è uno strumento ingegnoso utilizzato per generare e verificare vari tipi di checksum. La cosa affascinante di GtkHash è la sua capacità di supportare molti algoritmi di checksum come MD5, SHA e molti altri.

Installazione e utilizzo di GtkHash su Linux per verificare un file

Per installare GtkHash sul tuo sistema operativo Ubuntu, esegui ed esegui il comando seguente sul tuo terminale:

sudo apt install gtkhash

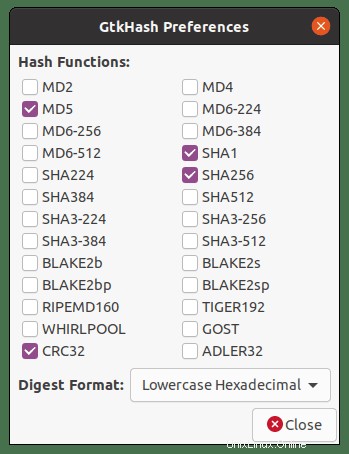

Dopo una corretta installazione, è necessario selezionare gli algoritmi di checksum appropriati da utilizzare. Per farlo, vai su Modifica> Preferenze nel menu, quindi scegli quelli che desideri utilizzare, quindi fai clic su Chiudi. Per impostazione predefinita, MD5, SHA-1, CR32 e SHA-256 sono selezionati come illustrato di seguito:

L'uso di GtkHash è relativamente semplice. Innanzitutto, seleziona il file che desideri controllare. Quindi, ottieni il valore del checksum dal sito Web, inseriscilo nella casella di controllo e fai clic sul pulsante "Hash". Verranno generati valori di checksum contenenti gli algoritmi selezionati. Se uno qualsiasi dei valori corrisponde a quelli già forniti nella casella di controllo, verrà visualizzato un piccolo segno di spunta.

Verifica dei checksum tramite la riga di comando di Linux

Ogni distribuzione Linux viene fornita con strumenti per vari algoritmi di checksum con i quali è possibile generare e verificare checksum. Gli strumenti di checksum della riga di comando includono:

- Md5sum che è uno strumento di checksum per MD5

- Sha1sum che è uno strumento di checksum per SHA-1

- Sha256sum che è uno strumento di checksum per SHA-256

Alcuni altri disponibili, ad esempio sha224sum, sha384sum, ecc., utilizzano formati di comando simili a quelli sopra elencati.

Generazione e verifica del checksum SHA256 con sha256sum

In questa sezione saprai cos'è il checksum SHA256, come utilizzare sha256sum e verificare il file ISO scaricato.

Prerequisiti

- Terminale

- File di checksum

- File (file ISO scaricato)

Cos'è SHA256?

SHA256 fa parte della famiglia SHA2, sta per Secure Hash Algorithm ed è stato sviluppato dalla National Security Agency degli Stati Uniti. 256 sta per 256 bit. SHA256 crea un valore hash o digest del file e, una volta modificato o manomesso, il valore digest SHA256 originale viene modificato.

Possiamo verificare il checksum utilizzando le applicazioni della GUI e tramite l'utilità della riga di comando sha256sum. Dal momento che abbiamo discusso brevemente le applicazioni GUI in precedenza, tratteremo gli strumenti onlysha256sum per verificare l'autenticità dei file. Uno sha256sum fa parte di GNU Coreutils, quindi non sarà necessario eseguire alcuna installazione.

Prima di continuare con questa guida, è necessario scaricare un checksum. Ho già scaricato l'immagine offline di OpenSUSE Leap 15.2; ora devo scaricare il checksum. La maggior parte delle distribuzioni fornisce file di checksum da scaricare insieme a file ISO, quindi fai in modo che venga scaricato. Per scaricare il file di checksum, puoi utilizzare il wget comando quindi spostalo in una cartella in cui è archiviato il file iso.

wget https://download.opensuse.org/distribution/leap/15.2/iso/openSUSE-Leap-15.2-NET-x86_64-Current.iso

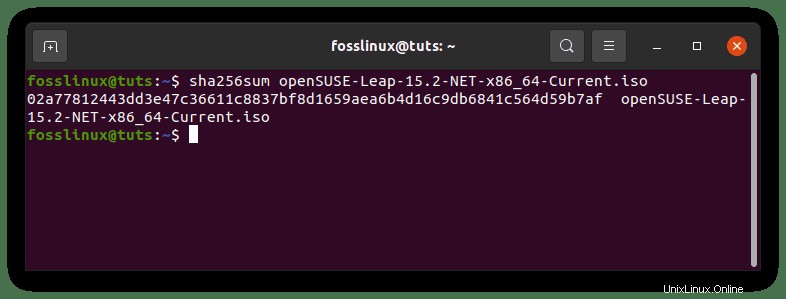

Una volta scaricato il file di checksum, sarai pronto per generare il checksum utilizzando il comando seguente:

sha256sum openSUSE-Leap-15.2-NET-x86_64-Current.iso

Dopo aver fatto ciò, confrontare il checksum con il file di checksum scaricato. Per verificare l'integrità, visita questo sito per confermare che il valore del checksum corrisponda al nostro output sopra.

Se l'output è lo stesso, significa che il file di download non è stato manomesso e puoi usarlo con sicurezza. Tuttavia, se il risultato non corrisponde, significa che il file è stato manomesso o danneggiato durante il download. Dovrai scaricare di nuovo il file. In caso contrario, non installerai le rispettive distribuzioni.

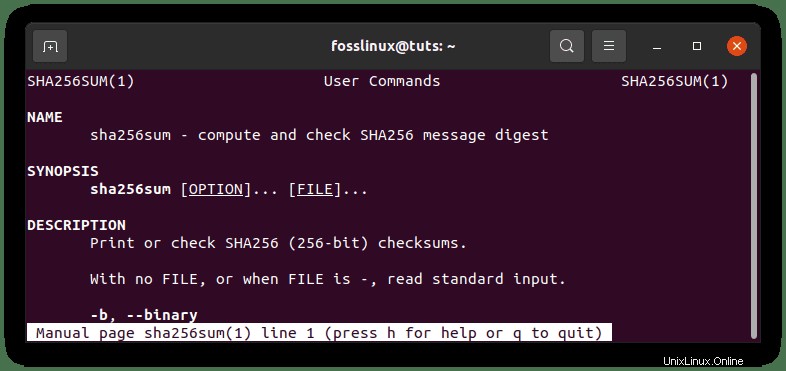

Per ricevere maggiori informazioni su sha256sum , leggi la pagina man usando il comando seguente:

man sha256sum

Importanza dei checksum

I checksum sono utili quando si spostano file da un ambiente a un altro, ad esempio, una convalida della migrazione per i file di integrità che vengono regolarmente controllati e gestiti in un sistema. È anche utile quando si lavora in modo univoco con i file per identificarne la natura unica.

I checksum colmeranno il divario tra l'organizzazione e la conservazione permanente nel nostro archivio durante il trasferimento o il deposito. Un file dovrebbe rimanere invariato rispetto al duplicato nel tuo sistema di gestione dei contenuti in cui lo estrai. Durante il tentativo di provare lo stato invariato durante l'archiviazione nel repository digitale, si attiverà una procedura di eccezione se si verifica qualcosa di imprevisto. L'uso dei checksum è rilevante per le autorità locali che gestiscono archivi digitali protetti.

La generazione del checksum utilizza una raccolta di algoritmi e funzioni di checksum. Gli algoritmi producono valori distinti significativi anche per modifiche minori ai dati, rendendo i dati sicuri e garantendo una trasmissione priva di danni. Gli algoritmi indicano anche quando il file è stato manomesso.

I checksum devono essere monitorati durante tutto il ciclo di vita del trasferimento e del deposito. Ci sono due punti cruciali in cui l'integrità deve essere garantita. Il primo è quando i file ricevuti contengono il checksum dell'organizzazione più il checksum appena creato che verrà utilizzato a scopo di confronto. In secondo luogo, i file vengono depositati nei repository permanenti che sono stati inizialmente utilizzati per trasferire i dati inviati dall'organizzazione. Una volta che i dati sono nel nostro repository, procederemo e monitoreremo il valore del checksum per accertarci che i file siano invariati per sempre.

Conclusione

Dall'articolo, ora sei in grado di generare e verificare checksum su Linux e ora conosci anche l'importanza di questi checksum. Ci auguriamo che questo articolo ti abbia aiutato con problemi relativi al checksum. Se hai bisogno di assistenza o hai una domanda, sentiti libero di interagire con noi attraverso la casella dei commenti qui sotto. Ti contatteremo al più presto. Grazie per aver letto