L'avvelenamento del DNS è una minaccia informatica molto ingannevole. È un tipo di attacco informatico, che sfrutta le vulnerabilità dei server per deviare il traffico dai server legittimi a quelli falsi o dannosi. Una volta che sei passato alla pagina falsa, nonostante sia l'unico in grado di risolverla, potresti avere difficoltà a risolvere il problema. Devi sapere esattamente come funziona tutto per proteggerti da esso.

Senza comprendere completamente come il tuo computer si connette a Internet e quindi ai siti Web desiderati, un attacco di avvelenamento DNS potrebbe indurti a pensare che il sito Web stesso sia stato violato. Anche se in alcuni casi potrebbe essere solo il tuo dispositivo, se l'attacco è pianificato con cura l'entità del danno può essere molto ampia. Quindi, se vuoi saperne di più sui dettagli di questo thread, continua a leggere.

Cos'è il DNS?

Nei primi paragrafi abbiamo parlato più volte di DNS, ma cos'è esattamente il DNS? DNS sta per "Domain Name System". Consideralo come un'enorme directory per Internet.

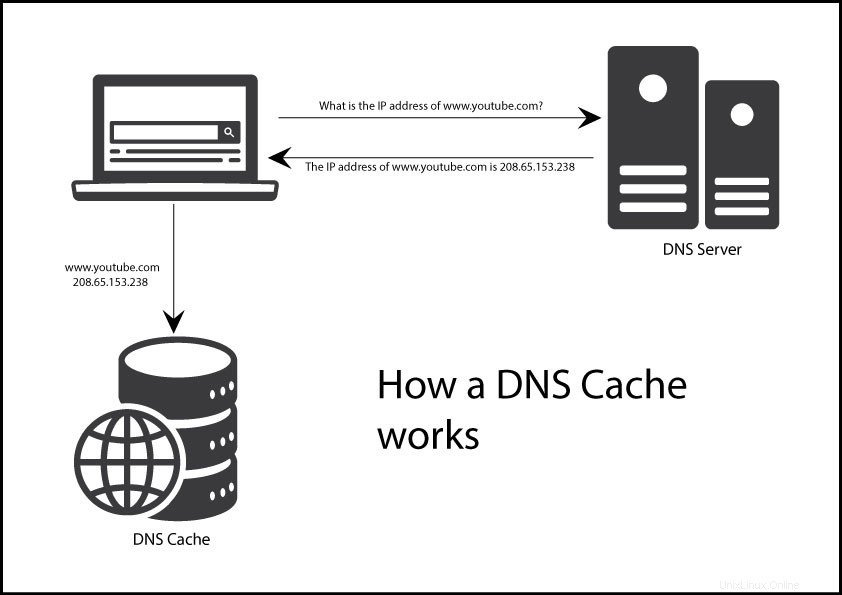

Quando un utente digita l'URL/il nome di dominio del sito Web desiderato nella finestra del browser (ad es. www.youtube.com in google chrome), un DNS tradurrà l'URL a misura d'uomo in indirizzi IP a misura di macchina (ad es. 192.168 .0.1). Questi indirizzi IP sono assegnati in modo univoco a ciascun dispositivo connesso a Internet. Questa parte è anche nota come risoluzione DNS.

In poche parole, per individuare la pagina web e le sue risorse richieste dall'utente un DNS prende l'URL, lo converte in un indirizzo IP, accede alle risorse e le visualizza sul browser web.

Ora, prima di capire in dettaglio cos'è l'avvelenamento DNS, dobbiamo capire cos'è una cache DNS.

Cache DNS

La memorizzazione nella cache o la memorizzazione nella cache DNS è quando il resolver DNS archivia temporaneamente le risposte per le query di indirizzi IP in una cache.

Attraverso la memorizzazione nella cache un sistema DNS risponde alle query più velocemente, senza dover comunicare con i vari server coinvolti nel processo di risoluzione. In genere, i dati possono essere memorizzati nella cache in più posizioni per un periodo di tempo specifico (noto anche come time-to-live)

Come viene avvelenata una cache DNS?

Una cache DNS viene avvelenata quando un attore esterno/dannoso inserisce informazioni errate nella cache DNS, costringendo il browser dell'utente a restituire una risposta errata. Di solito, questa risposta reindirizza l'utente a un sito Web diverso da quello a cui l'utente intende accedere. In questo caso, spyware, worm o qualsiasi altro tipo di malware possono essere installati sul computer dell'utente da una posizione malevola.

Un server DNS non può verificare i dati durante la risoluzione, il che significa che le informazioni errate possono rimanere nella cache fino alla scadenza del time-to-live. Sebbene questo avvelenamento non possa disconnettere il sito Web reale dal suo indirizzo IP, gli utenti continueranno a essere reindirizzati al sito Web canaglia finché la cache DNS viene avvelenata.

A causa delle debolezze intrinseche e di lunga data del DNS, è abbastanza facile per gli aggressori infiltrarsi in una ricerca DNS per scopi dannosi. Il DNS è stato creato per un Internet più piccolo e con il principio della fiducia poiché a quel tempo non c'era motivo di aspettarsi che qualcuno tentasse di propagare false informazioni DNS.

Come prevenire l'avvelenamento della cache DNS?

È molto difficile eliminare la minaccia di una cache DNS avvelenata perché anche se il server infetto viene completamente pulito, i singoli dispositivi degli utenti possono comunque tornare ai siti dannosi e causare problemi ai loro utenti. Tuttavia, è possibile aumentare le possibilità di evitare che una cache venga avvelenata. La prevenzione può essere considerata una duplice responsabilità per gli utenti finali, nonché per i proprietari di siti Web e per i fornitori di servizi DNS.

Per proprietari di siti Web e fornitori di servizi DNS

– Utilizza il protocollo DNSSEC (DNS Security Extensions), che implementa una politica di firma digitale gerarchica a ogni livello per prevenire tali attacchi di avvelenamento.

– Distribuire strumenti di rilevamento spoofing per verificare se una richiesta ha ricevuto risposta dal server DNS accurato e identificare se un server è stato dirottato tramite la risposta DNS.

– Implementare la crittografia E2E (end to end) per rendere i loro sistemi più resilienti. Consentirà al sistema di inviare tali richieste DNS crittografate che solo i destinatari pianificati possono decrittografare.

Per gli utenti finali

– Non aprire link sconosciuti.

– Utilizzare una VPN (Virtual Private Network) se e quando possibile.

– Scansiona regolarmente i tuoi dispositivi alla ricerca di malware inclusi virus, worm, keylogger e trojan.

– Svuota regolarmente la cache DNS.

Conclusione

In tutto l'articolo, hai capito cos'è un attacco di avvelenamento della cache DNS e come puoi aiutarlo a prevenirlo. È imperativo rimanere vigili per prevenire tali attacchi, altrimenti potresti finire con i tuoi dati a rischio, lasciare i tuoi dispositivi a rischio di infezione da malware o censura forzata e persino l'attaccante potrebbe interrompere il tuo aggiornamento di sicurezza lasciandoti vulnerabile a un pletora di altri attacchi.

Come sempre, se hai domande o dubbi, sentiti libero di lasciare un commento in basso e cercheremo di affrontarli il più rapidamente possibile.