In un mondo in cui la tecnologia è in rapida evoluzione, le aziende raccolgono dati e informazioni dagli utenti per ottimizzare il più possibile la funzionalità delle loro applicazioni, la privacy ha lentamente iniziato a svanire ea sembrare un mito.

Molte persone credono che nascondere completamente la propria identità online sia un processo difficile che non può essere raggiunto. Ma ovviamente, per gli esperti di sicurezza e per coloro che sono ottimisti sul fatto che l'anonimato non andrà perso, la risposta è che possiamo migliorare l'anonimato su Internet.

Questo può essere chiaramente ottenuto con l'aiuto di Tor . Tor sta per The Onion Routing.

Tor è un software gratuito e open source sviluppato dal progetto Tor, un'organizzazione senza scopo di lucro che si occupa della libertà e della privacy degli utenti su Internet.

Vediamo di seguito come puoi migliorare la nostra privacy online con Tor.

Cos'è Tor?

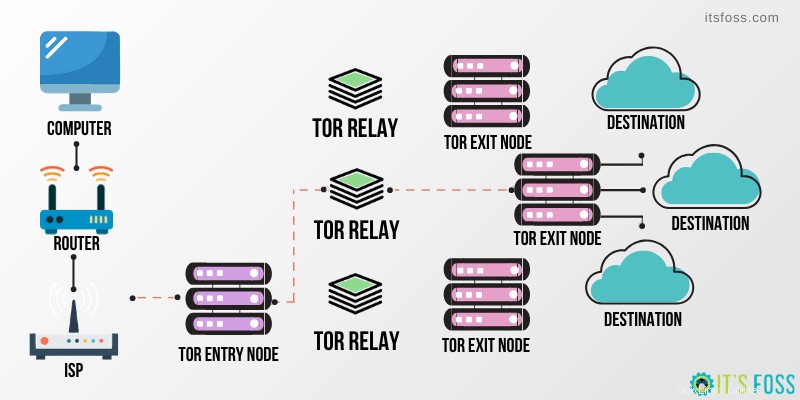

Come ho detto prima, Tor è un software open source gratuito che difende la privacy degli utenti. Nello specifico, il software The Onion Router è utilizzato da studenti, aziende, università, giornalisti che magari vogliono condividere un'idea in forma anonima da molti anni. Al fine di nascondere le identità degli utenti, Tor instrada il traffico attraverso una rete mondiale di overlay composta da migliaia di relè.

Inoltre, ha una funzionalità molto utile in quanto crittografa i dati più volte, incluso l'indirizzo IP successivo per il nodo a cui è destinato, e lo invia attraverso un circuito virtuale che include un nodo casuale. Ogni nodo decodifica uno strato di informazioni crittografate per rivelare il nodo successivo. Il risultato è che le restanti informazioni crittografate verranno decrittografate nell'ultimo nodo senza rivelare l'indirizzo IP di origine. Questo processo crea il circuito Tor.

Come installare Tor su Linux

Poiché Tor è uno dei software più popolari nella comunità open source, può essere trovato in quasi tutti i repository di distribuzioni Linux.

Per le distribuzioni basate su Ubuntu, è disponibile nel repository dell'universo. Abbiamo un articolo separato sull'installazione del browser Tor su Ubuntu a cui puoi fare riferimento. Ha anche alcuni suggerimenti sull'utilizzo del browser che potresti trovare utili.

Sto usando Debian 10, quindi menzionerò i passaggi per l'installazione di Tor su Debian:

Tutto quello che devi fare è aggiungere il repository backport al nostro sources.list e quindi possiamo installare facilmente Tor e i suoi componenti. Utilizzare i seguenti comandi:

echo "deb http://deb.debian.org/debian buster-backports main contrib" > /etc/apt/sources.list.d/buster-backports.list

sudo apt update

sudo apt install tor torbrowser-launcherRicorda!

Non eseguire Tor come root, poiché non è sicuro per il tuo sistema operativo. Si consiglia di eseguirlo come un utente normale.

Cosa puoi ottenere con Tor?

Mentre andiamo avanti, vedrai numerosi miglioramenti della privacy che possono essere raggiunti in modo impressionante con Tor.

In particolare, di seguito vedremo gli argomenti che verranno trattati:

- Esplora la rete Tor con Tor Browser

- Utilizza Tor tramite Firefox

Nota:sarebbe utile considerare che Tor può essere utilizzato insieme a molte applicazioni, quindi chiunque può utilizzare privatamente l'applicazione che desidera.

- Crea un servizio Tor nascosto

- Crea una staffetta Tor centrale

Esplora la rete Tor con il browser Tor

Per connetterti alla rete Tor tramite il browser Tor, apri l'applicazione che sarà con il resto delle tue applicazioni Internet o digita nel terminale:

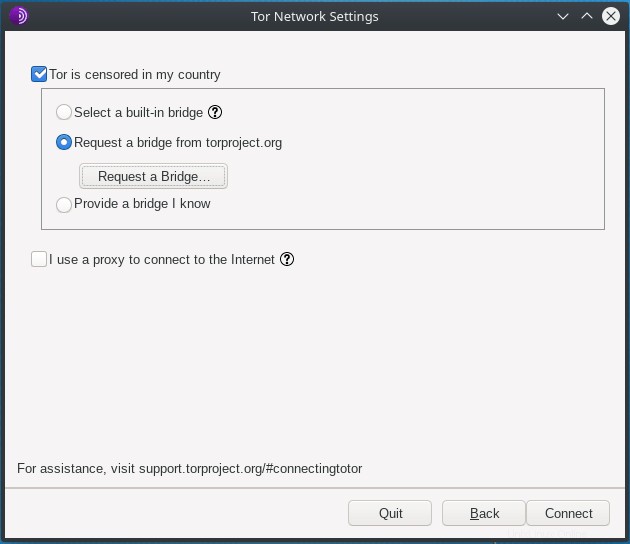

torbrowser-launcherInizialmente apparirà una finestra che permette di modificare alcune impostazioni della connessione. Ad esempio, per gli utenti che desiderano accedere alla rete Tor e il loro paese non lo consente, devono disporre delle impostazioni necessarie per una connessione riuscita.

Puoi sempre richiedere un bridge dal Tor Database, BridgeDB.

Se tutto è sotto controllo, non resta che connettersi.

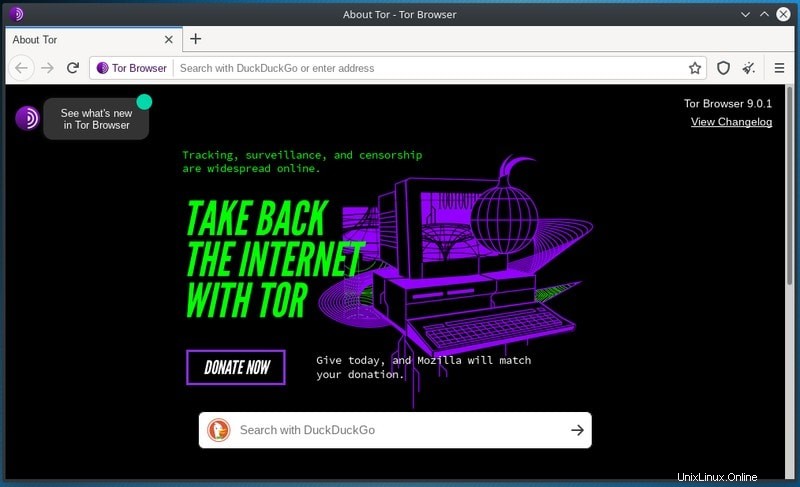

Benvenuto a Tor..

Vale la pena ricordare che sarebbe utile e sicuro evitare di aggiungere estensioni a Tor Browser in quanto può rivelare la posizione reale dell'utente e l'indirizzo IP agli operatori del sito web.

Si consiglia inoltre di evitare di scaricare torrent, per evitare la rivelazione dell'IP.

Che l'esplorazione abbia inizio..

Come usare Tor tramite Firefox

Non è sempre necessario utilizzare il browser Tor. Il fantastico Firefox ti consente di utilizzare la rete Tor.

Per connetterti alla rete tor tramite Firefox, devi prima aprire il servizio tor. Per fare ciò, esegui il seguente comando:

sudo service tor startPer assicurarti che il tor sia attivo, puoi osservare i link aperti. Di seguito puoi vedere la porta in esecuzione, che è la 9050.

netstat -nvlpEcco l'output:

.. .. .. .. ..

tcp 0 0 127.0.0.1:9050 0.0.0.0:* LISTEN L'unica cosa rimasta da fare è impostare Firefox in modo che sia connesso tramite proxy Tor.

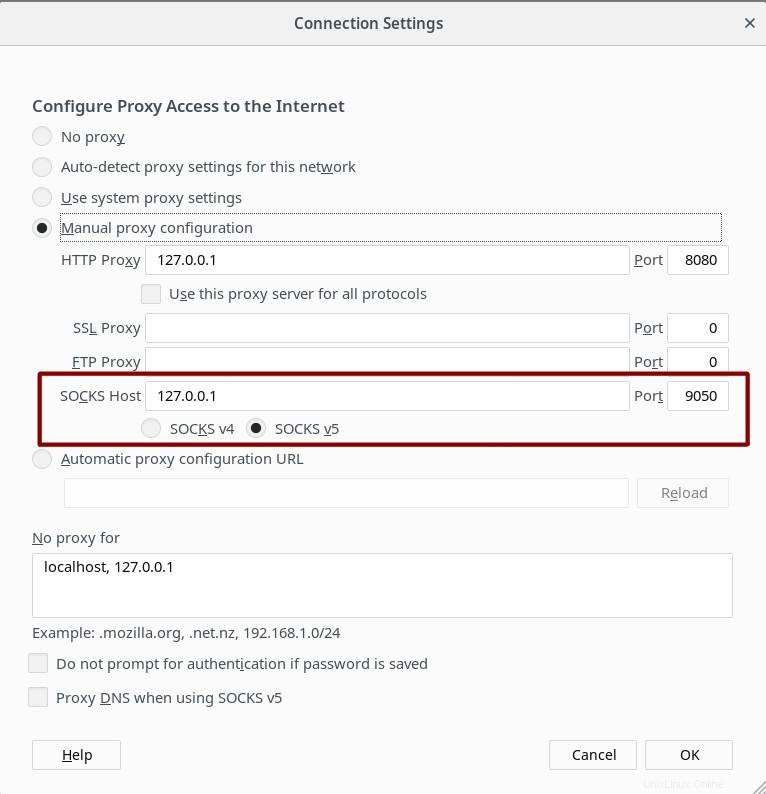

Vai su Preferenze → Generali → Proxy di rete e imposta l'IP localhost e la porta di ascolto Tor su SOCKS v5 come mostrato di seguito:

Come creare un servizio Tor Hidden

Prova a cercare il termine "Wiki nascosto", noterai che non troverai alcun contenuto nascosto. Questo perché il contenuto discusso sopra non rappresenta il dominio standard, ma un dominio di primo livello che può essere trovato tramite Tor. Questo dominio è .onion.

Vediamo quindi come creare il tuo servizio cipolla segreta .

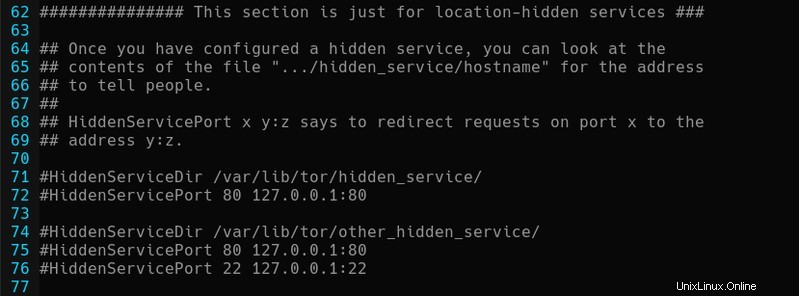

Con l'installazione di Tor è stato creato torrc. torrc è il file di configurazione di tor e il suo percorso è /etc/tor/torrc.

Nota:per applicare la modifica, il simbolo "#" deve essere rimosso dall'inizio della riga.

Per creare il servizio onion è necessario modificare il file di configurazione in modo che dopo la sua modifica contenga il nostro servizio.

Puoi aprire il file con un editor di testo a riga di comando a tua scelta. Personalmente, il mio editor di testo preferito è Vim. Se viene utilizzato Vim e hai qualche difficoltà, puoi dare un'occhiata al seguente articolo per chiarire la situazione.

In torrc troverai moltissimi contenuti, che possono comunque essere analizzati in un articolo correlato. Per ora ci interessa la linea citata da “Hidden Service”.

A prima vista si può capire che è necessario impostare un percorso, un indirizzo di rete e infine due porte.

HiddenServiceDir /var/lib/tor/hidden_service/"HiddenServiceDir" indica il percorso che verrà generato dal nome host, che sarà quindi il punto di visita dell'utente al servizio segreto creato.

HiddenServicePort 80 127.0.0.1:80

"HiddenServicePort" indica a quale indirizzo e porta sarà connesso il servizio .onion.

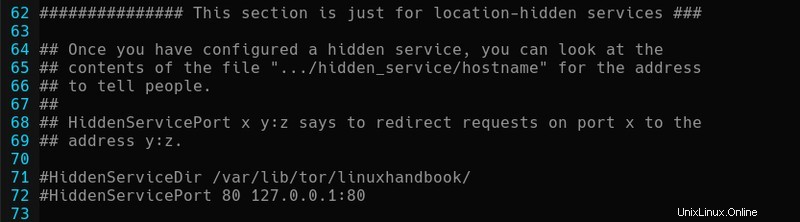

Ad esempio, di seguito è riportata la creazione di un servizio nascosto chiamato linuxhandbook, che come porta di destinazione avrà la porta 80, poiché l'indirizzo avrà rispettivamente l'IP di localhost e la porta 80.

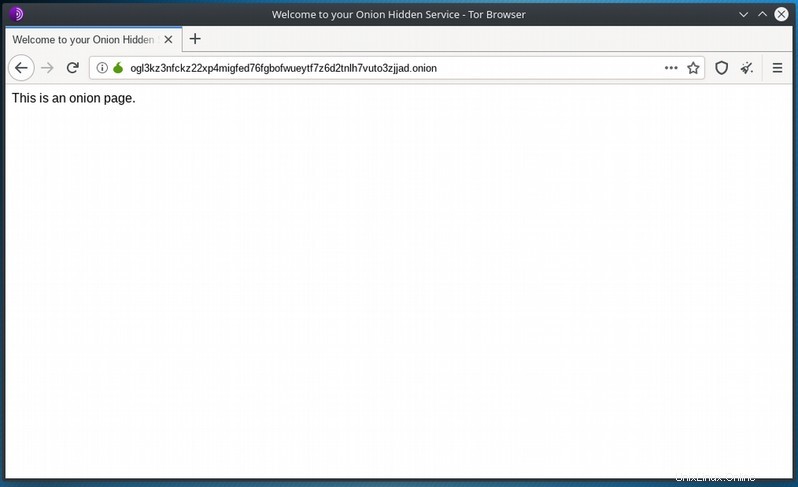

Infine, l'unica cosa rimasta per completare la creazione è riavviare il servizio tor. Una volta riavviato tor, il percorso /var/lib/tor// conterrà sia la chiave del servizio segreto pubblico che privato, nonché il file del nome host. Il file "Hostname" contiene il collegamento .onion fornito per il nostro sito onion.

Ecco l'output del mio file "nome host".

ogl3kz3nfckz22xp4migfed76fgbofwueytf7z6d2tnlh7vuto3zjjad.onionBasta visitare questo link tramite il tuo Tor Browser e vedrai il tuo server attivo e funzionante basato su un dominio .onion.

Come creare una staffetta Middle Tor

La rete Tor, come accennato in precedenza, è una rete aperta, composta da molti nodi. I nodi Tor sono una creazione di volontari, ovvero contributori per migliorare la privacy. Vale la pena notare che i nodi sono oltre 7000 e stanno diventando sempre più grandi di giorno in giorno. Il contributo di tutti è sempre accettabile poiché espandiamo una delle reti prevalentemente più grandi in tutto il mondo.

Tor contiene i relè di guardia, di mezzo e di uscita. Un Guard Relay è il primo relè di un circuito Tor. Il Middle Relay è il secondo salto del circuito. I portali di guardia e medi sono elencati nell'elenco pubblico dei portali di Tor. Exit Relay è l'ultimo relè di un circuito tor. È un relè cruciale, poiché invia il traffico verso la sua destinazione.

Tutte le staffette sono significative, ma in questo articolo parleremo delle staffette centrali.

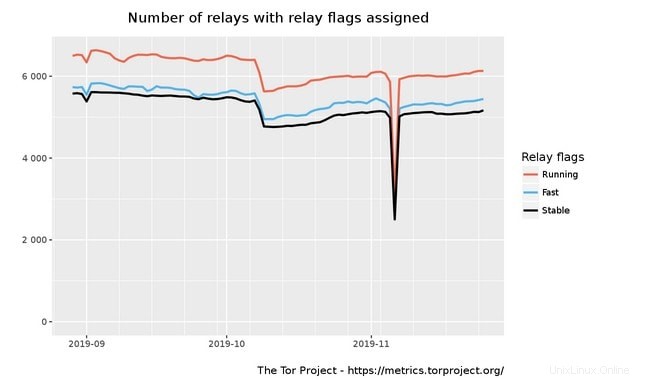

Ecco e un'immagine che mostra il traffico di inoltro intermedio degli ultimi due mesi.

Vediamo come possiamo creare una staffetta centrale.

Ancora una volta, per creare il tuo middle relay, devi modificare il file torrc.

In ogni caso, come dicevo sopra, puoi decommentare le righe quando hai bisogno che la tua configurazione sia abilitata.

Tuttavia, è possibile copiare le seguenti righe e quindi modificarle.

#change the nickname “Linuxhandbook” to a name that you like

Nickname Linuxhandbook

ORPort 443

ExitRelay 0

SocksPort 0

ControlSocket 0

#change the email address below and be aware that it will be published

ContactInfo [email protected]Una spiegazione dovrebbe rendere la situazione più chiara.

- Nickname:imposta il tuo nome di inoltro.

- ORPort:imposta una porta che sarà la porta di ascolto del relè.

- ExitRelay:per impostazione predefinita, è impostato su 0, vogliamo creare un relè intermedio.

Nota:il servizio tor deve essere aperto.

Dovresti vedere il tuo relè intermedio attivo e funzionante in Tor Metrics dopo un paio d'ore. Pertanto, di solito ci vogliono 3 ore per essere pubblicato, secondo Tormetrics.

Attenzione!

Di sicuro, alcuni di voi potrebbero aver sentito parlare del termine “Deep Web”, “Hidden Wiki” e molti altri servizi che non avete ancora potuto visitare. Inoltre, potresti aver sentito che ci sono contenuti pubblicati sulla rete Tor che potrebbero essere illegali.

Nella rete Tor si può trovare quasi tutto, ad esempio forum con qualsiasi tipo di discussione. Giusto, dal momento che non c'è censura in una rete le cui entità sono anonime. Questo è allo stesso tempo buono e cattivo.

Non farò qui sermoni su cosa dovresti usare e cosa non dovresti usare. Credo che tu sia abbastanza ragionevole da prendere questa decisione.

In conclusione, puoi vedere a fondo, che si può, in ogni caso, migliorare la propria privacy oltre che difendersi dalla censura di Internet. Mi piacerebbe sentire la tua opinione su Tor.

Panorama

Penetration Tester e sviluppatore di sistemi operativi

L'amore di Panos per il software open source gratuito è inestimabile. Nel tempo libero osserva il cielo notturno con il suo telescopio.