Comandi per installare lo scanner di sicurezza WPscan WordPress su Ubuntu 20.04 o 18.04 Linux distos per trovare vulnerabilità di plugin o temi e altri problemi di sicurezza.

WPScan WordPress Security Scanner è uno strumento gratuito disponibile per l'installazione per sistemi Linux e Windows. Consente agli utenti di verificare i problemi di sicurezza relativi ad alcuni blog o siti Web installati su WordPress. Ciò significa che l'utente può scansionare qualsiasi sito Web basato su WordPress per scoprire vari problemi come file core, plug-in e vulnerabilità dei temi; Password deboli, HTTPS abilitato o meno, elementi di intestazione; incluso un controllo per file debug.log, file di backup wp-config.php, XML-RPC è abilitato, file di repository di codice, chiavi segrete predefinite, file di database esportati e altro... Tuttavia, per ottenere le vulnerabilità nel risultato, dobbiamo aggiungi la chiave API WPscan disponibile gratuitamente per la generazione e fornisce 25 scansioni al giorno.

Inoltre, Wpscan è anche disponibile come plug-in da installare direttamente sul backend di WordPress e gli utenti possono utilizzarlo tramite la sua GUI Dashboard. Nel caso in cui non desideri utilizzare il plug-in WPscan, puoi utilizzare lo strumento CLI.

Passo per installare WPScan su Ubuntu 20.04/18.04 LTS

Vediamo i comandi per installare questo WordPress Vulnerability Scanner (WPscan) su Ubuntu, Debian, Kali Linux, Linux Mint o altri sistemi operativi simili.

1. Esegui l'aggiornamento del sistema

La prima cosa che dovrebbe essere eseguita prima di installare qualche applicazione o strumento è l'esecuzione del comando di aggiornamento del sistema-

sudo apt update

2. Installa Ruby su Ubuntu 20.04 LTS

Wpscan è disponibile per l'installazione da RubyGems, quindi installiamo Ruby e altre dipendenze richieste sul nostro Ubuntu-

sudo apt install ruby-full

3. Comando per installare WPScan su Ubuntu

Infine, usa il comando gem di Ruby per scaricare e installare i pacchetti WPscan sul tuo sistema.

sudo gem install wpscan

4. Scopri la versione

Una volta completata l'installazione, controlliamo la sua versione-

wpscan --version

5. Comandi WPscan

Per conoscere i vari comandi e flag utilizzabili con Wpscan, apri la sezione della guida.

wpscan -h

Usage: wpscan [options]

--url URL The URL of the blog to scan

Allowed Protocols: http, https

Default Protocol if none provided: http

This option is mandatory unless update or help or hh

or version is/are supplied

-h, --help Display the simple help and exit

--hh Display the full help and exit

--version Display the version and exit

-v, --verbose Verbose mode

--[no-]banner Whether or not to display the banner

Default: true

-o, --output FILE Output to FILE

-f, --format FORMAT Output results in the format supplied

Available choices: cli-no-colour, cli-no-color, json, cli

--detection-mode MODE Default: mixed

Available choices: mixed, passive, aggressive

--user-agent, --ua VALUE

--random-user-agent,--rua Use a random user-agent for each scan

--http-auth login:password

-t, --max-threads VALUE The max threads to use

Default: 5

--throttle MilliSeconds Milliseconds to wait before doing another

web request. If used, the max threads will be set to 1.

--request-timeout SECONDS The request timeout in seconds

Default: 60

--connect-timeout SECONDS The connection timeout in seconds

Default: 30

--disable-tls-checks Disables SSL/TLS certificate verification, and downgrade to TLS1.0+ (requires cURL 7.66 for the latter)

--proxy protocol://IP:port Supported protocols depend on the cURL installed

--proxy-auth login:password

--cookie-string COOKIE Cookie string to use in requests,

....more

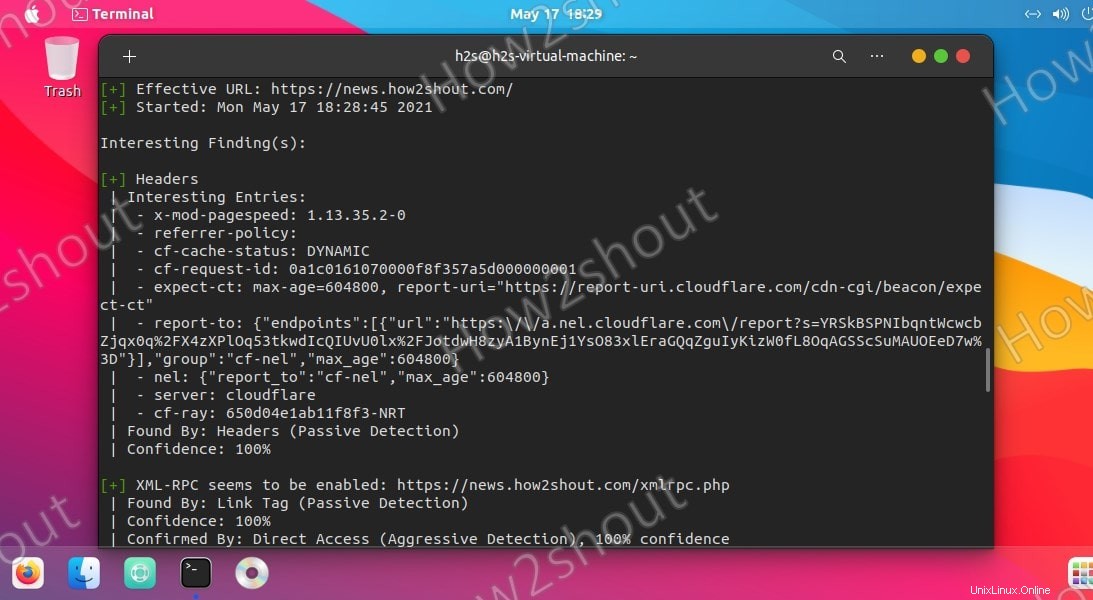

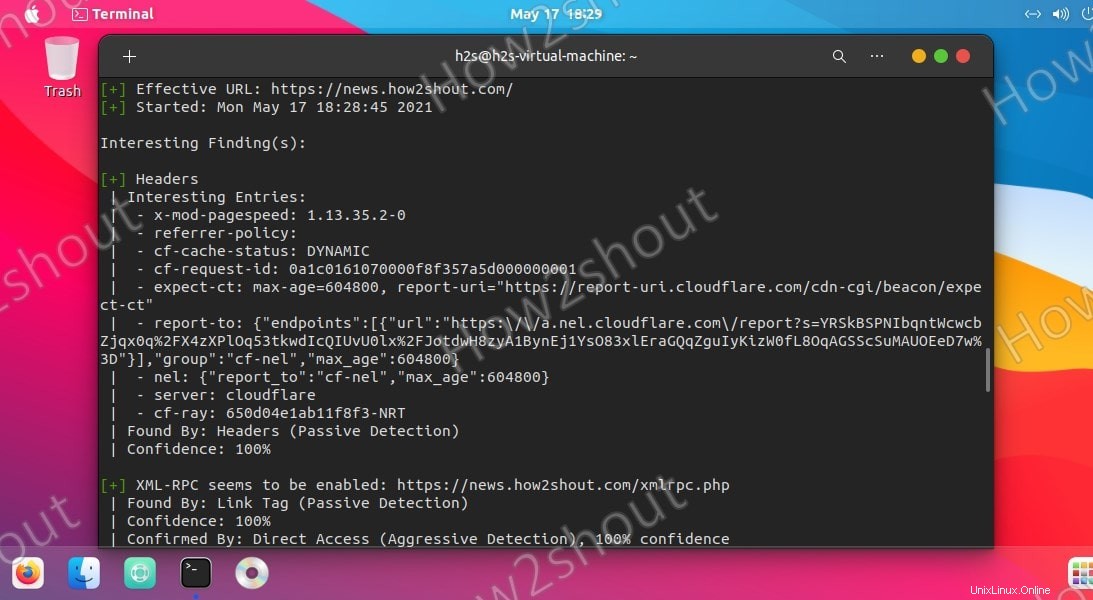

6. Scansiona i siti WordPress

Ora, se desideri utilizzare questo strumento da riga di comando per scansionare alcuni siti Web WordPress per trovare problemi di sicurezza e altri dettagli, esegui la seguente sintassi-

wpscan --url http://your-website.com

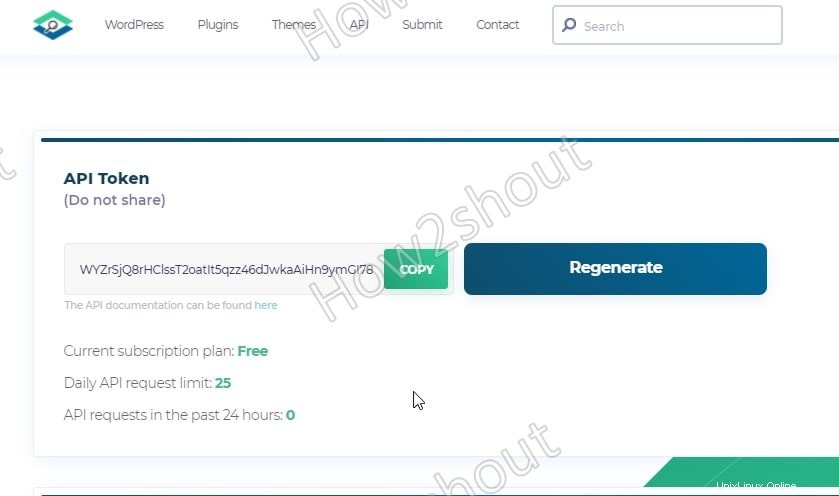

7. Ottieni la chiave API del token WPScan

Per impostazione predefinita, questo strumento di sicurezza non fornirà Vulnerabilità nel risultato e per ottenerlo dobbiamo generare una chiave API. Vai al sito ufficiale e seleziona il piano gratuito per registrarti.

Copia la chiave API e usala nel modo seguente con il comando-

wpscan --url your-website.com --api-token your-api-key

Nota :Sostituisci la tua chiave API testo nel comando sopra con quello che hai generato.

8. Modalità di rilevamento

Wpscan offre tre modalità di rilevamento, sono passive, aggressive e miste. In Passivo Modalità, lo strumento invierà poche richieste al server e eseguirà la scansione solo per scoprire problemi di sicurezza comuni per la home page di un sito Web. È utile se pensi che il server non sarà in grado di gestire un ampio pool di richieste.

In arrivo in Modalità aggressiva , in questo, la scansione intrusiva eseguita da WPscan sarà più potente e invierà centinaia di richieste al server per scoprire eventuali vulnerabilità in tutti i plugin di WordPress.

Considerando che, misto che è l'impostazione predefinita sullo strumento WPScan è una combinazione di modalità aggressiva e passiva per fornire una scansione bilanciata.

Quindi, se vuoi sovrascrivere il Misto predefinito con uno qualsiasi degli altri due, usa --detection-mode opzione nel comando-

Ad esempio:

wpscan --url your-website.com --detection-mode aggressive --api-token your-api-key

9. Elenca tutti i plugin e i temi installati e cerca le vulnerabilità

Per enumerare vari elementi di WordPress, possiamo utilizzare le opzioni fornite di seguito con -e bandiera.

vp ----(Vulnerable plugins) ap ----(All plugins) p ----(Popular plugins) vt ----(Vulnerable themes) at ----(All themes) t ----(Popular themes) tt ----(Timthumbs) cb ----(Config backups) dbe ----(Db exports) u ----(User IDs range. e.g: u1-5) m ----(Media IDs range. e.g m1-15)

Ad esempio, vogliamo elencare tutti i plug-in con vulnerabilità note, quindi utilizziamo l'opzione vp fornita nell'elenco sopra insieme alla modalità di rilevamento flag -e

wpscan --url your-website.com -e vp --detection-mode mixed --api-token your-api-key

10 Esegui WPscan per bypassare WAF

Per eseguire la scansione in modalità nascosta in modo che il firewall dell'applicazione Web non possa rilevare Wpscan, si può provare --random-user-agent e --stealthy opzioni.

Questo è stato un breve tutorial e introduzione all'installazione di WPscan su Ubuntu 20.04 e altre distribuzioni Linux simili. Per saperne di più su questo strumento puoi controllare la sua pagina/documentazione GitHub.