La configurazione di una VPN è un ottimo modo per un server di condividere le risorse di rete con un client. Configurarne uno, tuttavia, può sembrare un po' intimidatorio per alcuni utenti. In questa guida, ti mostreremo come configurare una VPN utilizzando OpenVPN su Ubuntu 20.04 Focal Fossa, riuscendo a evitare configurazioni avanzate e gergo tecnico lungo il percorso.

In questo tutorial imparerai:

- Come installare OpenVPN

- Come configurare un server OpenVPN

- Come connettersi a un server VPN dalla macchina client

- Come verificare una connessione VPN riuscita

Avvio di OpenVPN Server su Ubuntu 20.04

Avvio di OpenVPN Server su Ubuntu 20.04 | Categoria | Requisiti, convenzioni o versione del software utilizzata |

|---|---|

| Sistema | Installato Ubuntu 20.04 o aggiornato Ubuntu 20.04 Focal Fossa |

| Software | OpenVPN |

| Altro | Accesso privilegiato al tuo sistema Linux come root o tramite sudo comando.Potrebbe anche essere necessario configurare il port forwarding su UDP 1194 sul router per l'host che verrà eseguito come server OpenVPN. |

| Convenzioni | # – richiede che i comandi linux dati vengano eseguiti con i privilegi di root direttamente come utente root o usando sudo comando$ – richiede che i comandi linux dati vengano eseguiti come un normale utente non privilegiato |

Configurazione del server OpenVPN

In questa sezione, tratteremo i passaggi per configurare il server di OpenVPN . Un server ascolta le connessioni in entrata dai client e concede loro l'accesso alla rete dopo l'autenticazione riuscita. Se hai solo bisogno di configurare OpenVPN Client , che ti dà la possibilità di connetterti a server remoti, quindi passare alla sezione successiva.

- Inizia aprendo un terminale e digitando il seguente comando per installare OpenVPN Server:

$ sudo apt install openvpn

- Una volta installato OpenVPN, dobbiamo generare una chiave statica da utilizzare per la crittografia del tunnel VPN:

$ openvpn --genkey --secret static-OpenVPN.key

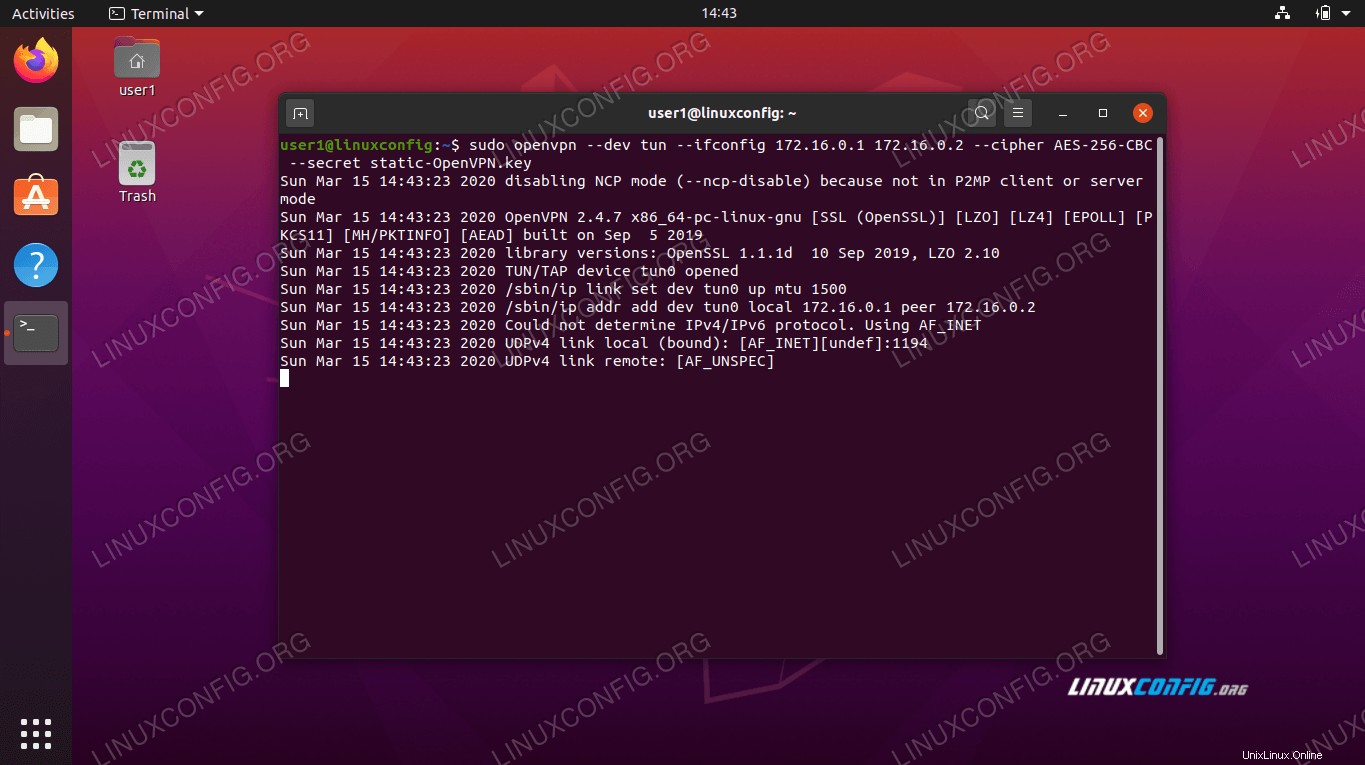

- Successivamente, dobbiamo avviare il server OpenVPN per accettare le richieste di connessione in entrata:

$ sudo openvpn --dev tun --ifconfig 172.16.0.1 172.16.0.2 --cipher AES-256-CBC --secret static-OpenVPN.key &

Nota che il

&e commerciale nel comando precedente metterà in background il processo OpenVPN, quindi non sarà necessario mantenere un terminale aperto affinché il servizio continui a funzionare. Avvio del processo OpenVPN per ricevere connessioni

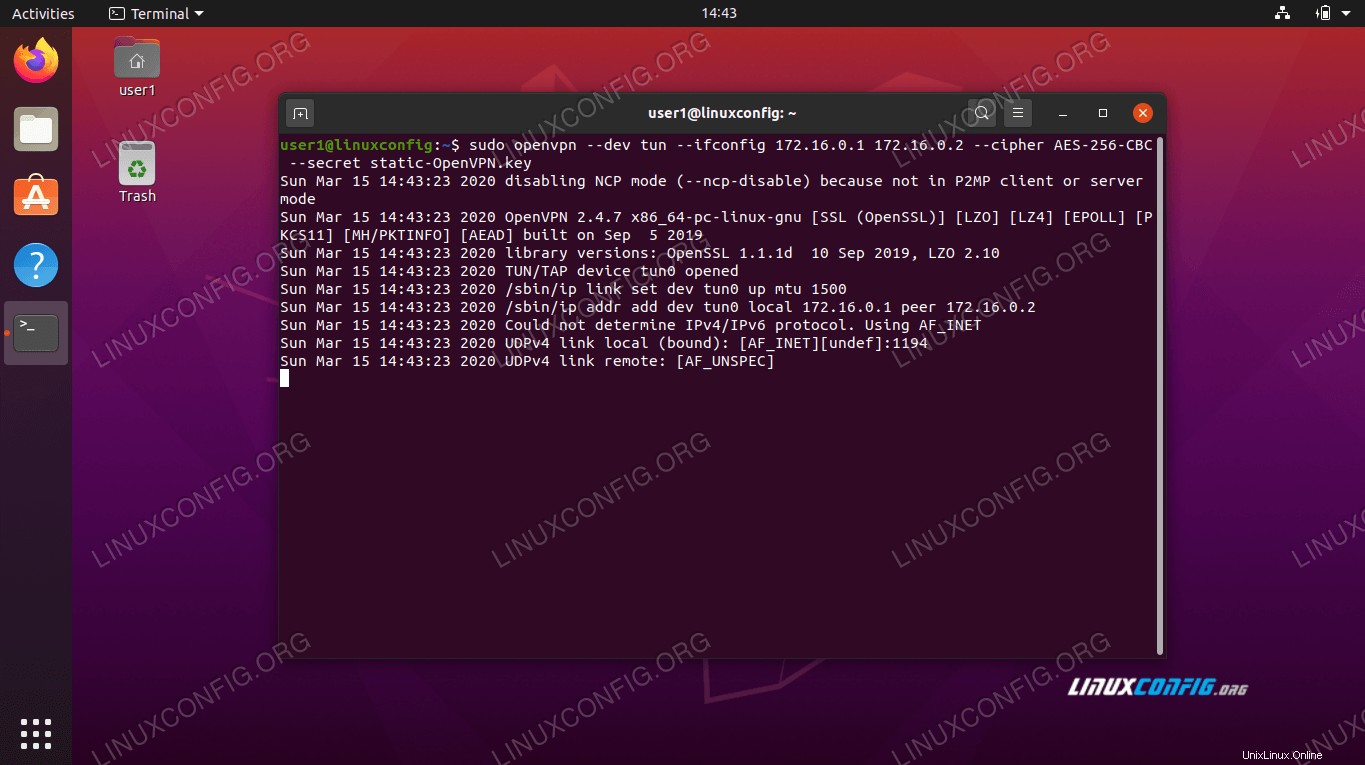

Avvio del processo OpenVPN per ricevere connessioni - Se hai seguito correttamente, il tuo sistema dovrebbe ora avere una nuova interfaccia di rete denominata

tun0con un indirizzo IP di172.16.0.1. Digita questo comando per verificare:$ ip a show tun0

Interfaccia tunnel creata su server OpenVPN

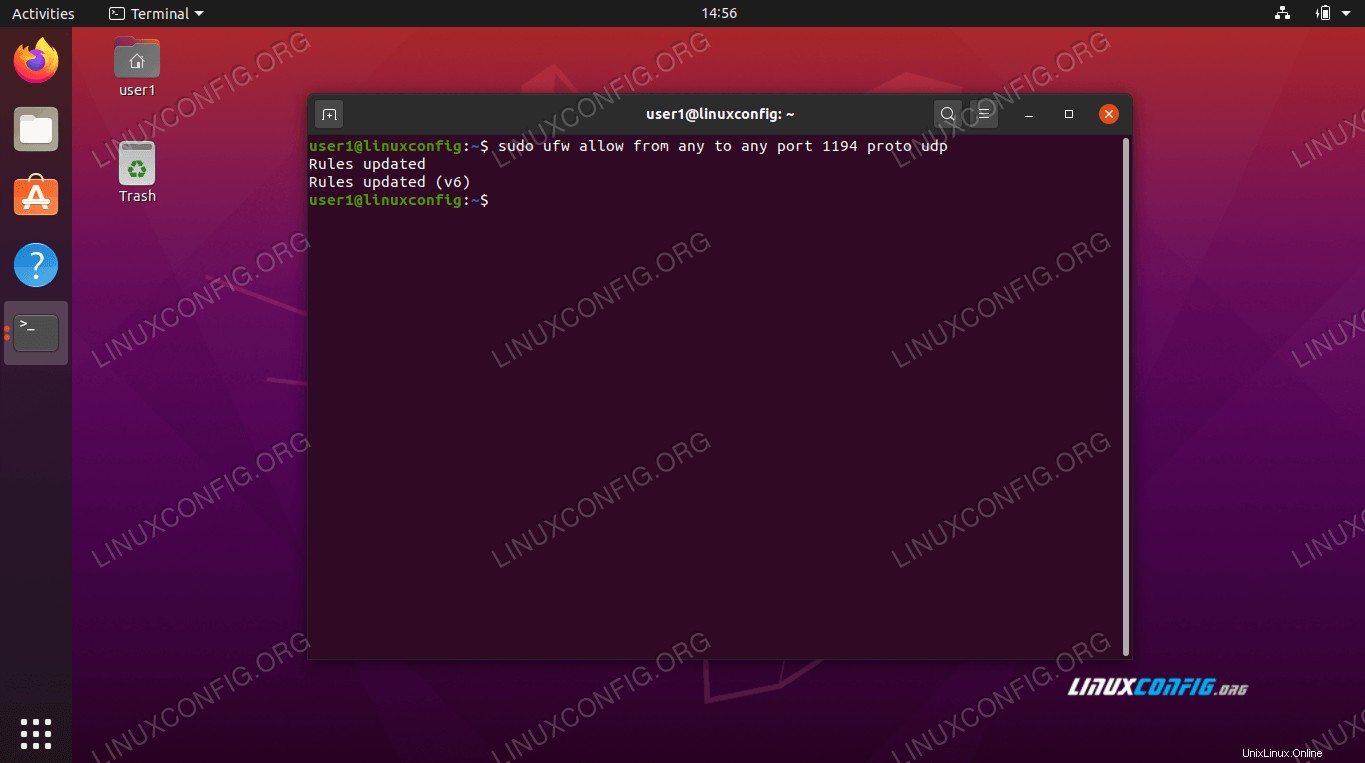

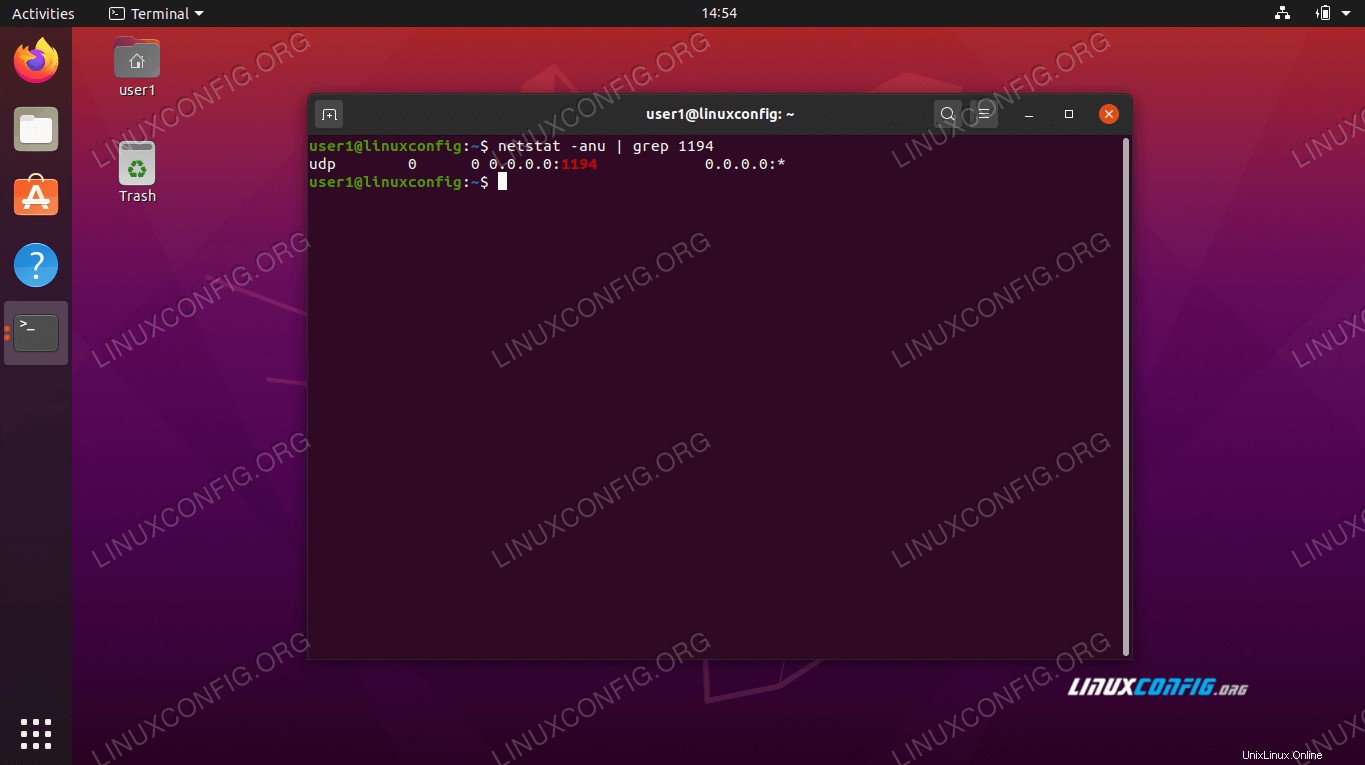

Interfaccia tunnel creata su server OpenVPN - Per un'ulteriore verifica del corretto funzionamento del server VPN, controlla che la porta UDP 1194 sia aperta sul tuo sistema:

$ netstat -anu | grep 1194

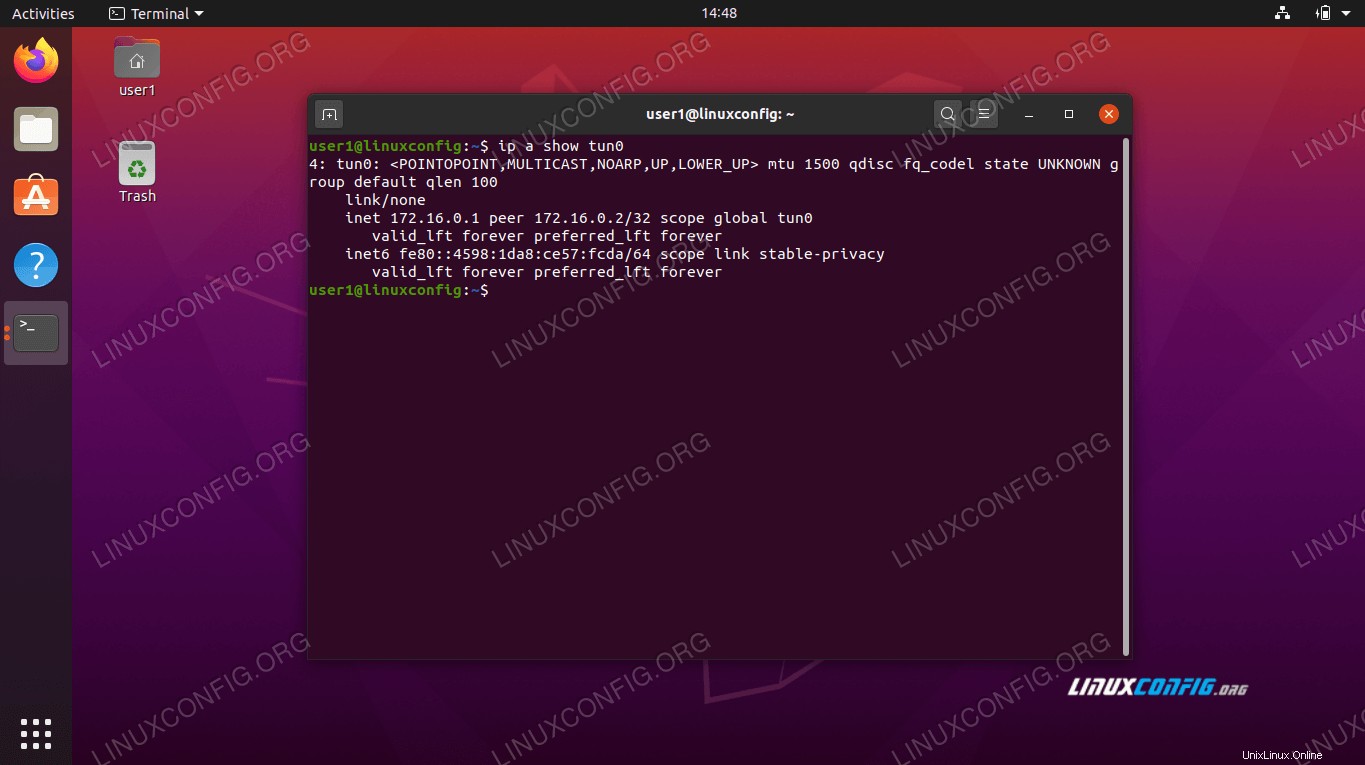

- Infine, inserisci questo comando per configurare il firewall UFW di Ubuntu per consentire le connessioni in entrata sulla porta UDP 1194:

$ sudo ufw allow from any to any port 1194 proto udp

Consenti la porta UDP 1194 tramite UFW

Consenti la porta UDP 1194 tramite UFW

La porta UDP 1194 è aperta per le connessioni

La porta UDP 1194 è aperta per le connessioni Potrebbe essere necessario installare net-tools per

netstat comando di lavorare. Usa questo comando:sudo apt install net-tools Questa è tutta la configurazione che devi fare per il server OpenVPN. Ora dovrebbe essere in grado di ricevere connessioni in entrata.

Configurazione del client OpenVPN

Ora tratteremo come utilizzare il client OpenVPN per connettersi a un server OpenVPN. Segui i passaggi in questa sezione se desideri connetterti al tuo server da un client remoto.

- Inizia aprendo un terminale e digitando il seguente comando per installare OpenVPN Server:

$ sudo apt install openvpn

- La tua macchina client avrà bisogno del

static-OpenVPN.keyfile della chiave di crittografia dal server OpenVPN per connettersi. Trasferisci il file dal server al client in modo sicuro, conscp(copia protetta), ad esempio.Questo è il comando che emetteremo dalla nostra macchina client. Usa il tuo

scpcomando o un altro metodo sicuro per trasferire il file:$ scp user1@linuxconfig:/home/user1/static-OpenVPN.key .

- Ora siamo pronti per stabilire un tunnel VPN verso il server. Usa questo comando ma sostituisci

YOUR-OPENVPN-SERVER-IP-OR-HOSTstringa con l'indirizzo IP o il nome host del server VPN a cui ti stai connettendo:$ sudo openvpn --remote YOUR-OPENVPN-SERVER-IP-OR-HOST --dev tun --ifconfig 172.16.0.1 172.16.0.2 --cipher AES-256-CBC --secret static-OpenVPN.key &

- La creazione del tunnel VPN potrebbe richiedere alcuni secondi. In caso di esito positivo, dovresti visualizzare il seguente messaggio:

Initialization Sequence Completed

- Per confermare una connessione riuscita al server VPN, prova a eseguire il ping di un host sulla rete remota:

$ ping -c 1 172.16.0.1 PING 172.16.0.1 (172.16.0.1) 56(84) bytes of data. 64 bytes from 172.16.0.1: icmp_seq=1 ttl=64 time=0.061 ms --- 172.16.0.1 ping statistics --- 1 packets transmitted, 1 received, 0% packet loss, time 0ms rtt min/avg/max/mdev = 0.061/0.061/0.061/0.000 ms

La tua connessione VPN è ora stabilita.

Conclusione

In questa guida abbiamo imparato come configurare un server VPN per ricevere le connessioni in entrata con OpenVPN. Abbiamo anche visto come connetterci a un server VPN da una macchina client.

L'utilizzo dei metodi illustrati in questa guida dovrebbe consentire di stabilire una connessione VPN sicura tra un server e una macchina client.