Introduzione

Nmap è il principale scanner per reti di sicurezza delle porte al mondo. Lo strumento di sicurezza in hosting Nmap può aiutarti a determinare il funzionamento del firewall e della configurazione di sicurezza.

Questa guida ti mostrerà come usare Nmap per scansionare tutte le porte aperte sui sistemi Linux.

Prerequisiti

- Sistema operativo Linux

- Accesso a un account utente con sudo o root privilegi

- Accesso a una riga di comando/finestra del terminale

- Il gestore di pacchetti apt, incluso per impostazione predefinita (Debian / Ubuntu)

- Il gestore di pacchetti yum, incluso per impostazione predefinita (Red Hat, CentOS)

Cosa sono le porte?

Nei moderni sistemi operativi, le porte sono indirizzi numerati per il traffico di rete. Diversi tipi di servizi utilizzano porte diverse per impostazione predefinita.

Ad esempio, il normale traffico web utilizza la porta 80, mentre l'e-mail POP3 utilizza la porta 110. Uno dei modi in cui funziona un firewall è consentire o limitare il traffico su una determinata porta.

Poiché la configurazione delle porte può causare un rischio per la sicurezza, è fondamentale sapere quali porte sono aperte e quali sono bloccate.

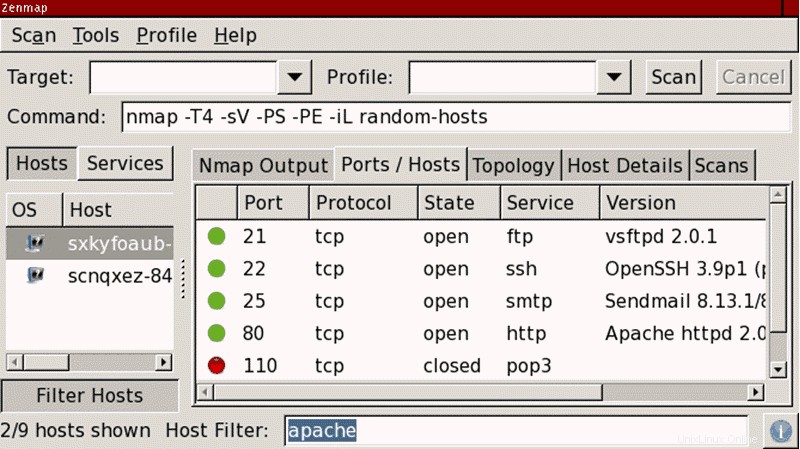

Come scansionare le porte Nmap

Per scansionare le porte Nmap su un sistema remoto, inserire quanto segue nel terminale:

sudo nmap 192.168.0.1Sostituisci l'indirizzo IP con l'indirizzo IP del sistema che stai testando. Questo è il formato base per Nmap e restituirà informazioni sulle porte su quel sistema.

Oltre alla scansione per indirizzo IP, puoi anche utilizzare i seguenti comandi per specificare una destinazione:

Per scansionare un host:

nmap www.hostname.comPer scansionare un intervallo di indirizzi IP (.1 – .10):

nmap 192.168.0.1-10Per eseguire Nmap su una sottorete:

nmap 192.168.0.1/13Per scansionare i target da un file di testo:

nmap –iL textlist.txtScansione di una singola porta, di tutte le porte o di una serie

I comandi Nmap possono essere usati per scansionare una singola porta o una serie di porte:

Scansiona la porta 80 sul sistema di destinazione:

nmap –p 80 192.168.0.1Scansiona le porte da 1 a 200 sul sistema di destinazione:

nmap –p 1-200 192.168.0.1Scansiona (velocemente) le porte più comuni:

nmap –F 192.168.0.1Per scansionare tutte le porte (1 – 65535):

nmap –p– 192.168.0.1 Altri tipi di scansioni delle porte Nmap

È possibile eseguire diversi tipi di scansioni:

Per eseguire la scansione utilizzando la connessione TCP (ci vuole più tempo, ma è più probabile che si connetta):

nmap –sT 192.168.0.1Per eseguire la scansione SYN predefinita (verifica eseguendo solo metà dell'handshake TCP):

nmap –sS 192.168.0.1Per indicare a Nmap di scansionare le porte UDP invece delle porte TCP (l'opzione –p specifica le porte 80, 130 e 255 in questo esempio):

nmap –sU –p 80,130,255 192.168.0.1Esegui una scansione veloce sul sistema di destinazione, ma ignora il rilevamento dell'host. (Il rilevamento dell'host utilizza ping , ma molti firewall del server non rispondono al ping richieste. Questa opzione forza il test senza attendere una risposta che potrebbe non arrivare):

nmap –Pn –F 192.168.0.1 La mappa l'utilità può essere utilizzata per rilevare il sistema operativo di una destinazione particolare:

nmap –A 192.168.0.1Può anche essere utilizzato per sondare i servizi che potrebbero utilizzare porte diverse:

nmap –sV 192.168.0.1Porte comuni

Ecco un breve elenco di porte standard e le loro designazioni:

- 21 – FTP

- 22 – SSH

- 25 – SMTP (invio e-mail)

- 53 – DNS (servizio di nomi di dominio)

- 80 – HTTP (server web)

- 110 – POP3 (posta in arrivo)

- 123 – NTP (Network Time Protocol)

- 143 – IMAP (posta in arrivo)

- 443 – HTTPS (server web sicuro)

- 465 – SMTPS (invio di e-mail sicure)

- 631 – CUPS (server di stampa)

- 993 – IMAPS (posta in arrivo sicura)

- 995 – POP3 (posta in arrivo sicura)

È possibile configurare un firewall Linux per bloccare tutto il traffico su una porta particolare.

Ad esempio, è possibile impostare un firewall per bloccare la porta 80, ma in tal caso gli utenti non saranno in grado di caricare alcun sito Web. È possibile utilizzare le regole del firewall per consentire alcune porte, ma bloccarne altre. Utilizza un firewall insieme ad altri strumenti e software per la sicurezza della rete per scansionare il traffico su una porta particolare e per controllare il traffico sospetto.

Best practice per la scansione di Nmap

Dovresti usare solo Scansione porta Nmap su server di tua proprietà o di cui disponi dell'autorizzazione per eseguire la scansione. Spesso, la scansione delle porte è vista come un metodo aggressivo o un preludio a un attacco informatico. È anche considerata una cattiva pratica vincolare le risorse di un server utilizzando Nmap per eseguire scansioni ripetute sulla stessa destinazione.

È possibile che durante la scansione si trovino attività insolite. Ad esempio, potresti vedere un servizio in esecuzione su un numero di porta insolito. Ciò significa che sta succedendo qualcosa di strano e dovrebbe essere indagato.

Le Opzioni di scansione del sistema operativo e del servizio sono utili per la scansione di una particolare porta o servizio per ottenere maggiori informazioni. Se un servizio è in esecuzione su una porta non predefinita, potrebbe essere dovuto alla progettazione o potrebbe suggerire che c'è una violazione della sicurezza.

Le porte hanno spesso un utilizzo predefinito. La maggior parte delle porte inferiori a 1000 sono dedicate e assegnate a un servizio specifico.