La protezione dei dati archiviati è solo un elemento di sicurezza; è inoltre necessario crittografare le connessioni di rete. Per la parte dell'infrastruttura, tutte le comunicazioni tra vCenter e gli host sono generalmente crittografate. Tuttavia, un altro traffico di rete infrastrutturale di solito non è protetto; ad esempio, traffico iSCSI o NFS (e anche vMotion, fino a vSphere 6.5).

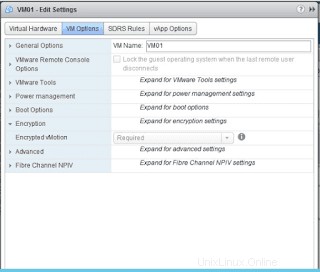

A partire da vSphere 6.5, vSphere vMotion utilizza sempre la crittografia durante la migrazione di macchine virtuali crittografate. Per le macchine virtuali non crittografate, puoi selezionare una delle opzioni crittografate di vSphere vMotion.

vSphere vMotion crittografato protegge la riservatezza, l'integrità e l'autenticità dei dati trasferiti con vSphere vMotion. vSphere vMotion crittografato supporta tutte le varianti di vSphere vMotion per macchine virtuali non crittografate, inclusa la migrazione tra i sistemi vCenter Server. La migrazione tra i sistemi vCenter Server non è supportata per le macchine virtuali crittografate.

Per i dischi crittografati, i dati vengono trasmessi crittografati. Per i dischi non crittografati, la crittografia Storage vMotion non è supportata. Per le macchine virtuali crittografate, la migrazione con vSphere vMotion utilizza sempre vSphere vMotion crittografato. Non è possibile disattivare vSphere vMotion crittografato per macchine virtuali crittografate.

Per le macchine virtuali non crittografate, è possibile impostare vSphere vMotion crittografato su uno dei seguenti stati. L'impostazione predefinita è Opportunistico .

| Opzione | Descrizione |

|---|---|

| Disabilitato | Non utilizzare vSphere vMotion crittografato. |

| Opportunistico | Utilizza vSphere vMotion crittografato se gli host di origine e di destinazione lo supportano. Solo le versioni ESXi 6.5 e successive utilizzano vSphere vMotion crittografato. |

| Richiesto | Consenti solo vSphere vMotion crittografato. Se l'host di origine o di destinazione non supporta vSphere vMotion crittografato, la migrazione con vSphere vMotion non è consentita. |

Quando si crittografa una macchina virtuale, la macchina virtuale conserva un record dell'impostazione corrente di vSphere vMotion crittografata. Se in seguito disabiliti la crittografia per la macchina virtuale, l'impostazione vMotion crittografata rimane su Richiesto fino a quando non modifichi l'impostazione in modo esplicito. Puoi modificare le impostazioni utilizzando Modifica impostazioni.

Best practice per la crittografia delle macchine virtuali

Segui le best practice per la crittografia della macchina virtuale per evitare problemi in seguito, ad esempio, quando generi un bundle di supporto vm.

Migliori pratiche generali

Segui queste best practice generali per evitare problemi.

- Non crittografare nessuna macchina virtuale vCenter Server Appliance.

- Se il tuo host ESXi si arresta in modo anomalo, recupera il pacchetto di supporto il prima possibile. La chiave host deve essere disponibile se si desidera generare un bundle di supporto che utilizzi una password o se si desidera decrittografare il core dump. Se l'host viene riavviato, è possibile che la chiave dell'host cambi e non sia più possibile generare un bundle di supporto con una password o decrittografare i core dump nel bundle di supporto con la chiave dell'host.

- Gestire attentamente i nomi dei cluster KMS. Se il nome del cluster del servizio di gestione delle chiavi cambia per un servizio di gestione delle chiavi già in uso, qualsiasi macchina virtuale crittografata con le chiavi di tale servizio entra in uno stato non valido durante l'accensione o la registrazione. In tal caso, rimuovi il KMS dal vCenter Server e aggiungilo con il nome del cluster che hai utilizzato inizialmente.

- Non modificare i file VMX e i file descrittore VMDK. Questi file contengono il pacchetto di crittografia. È possibile che le tue modifiche rendano irrecuperabile la macchina virtuale e che il problema di ripristino non possa essere risolto.

- Il processo di crittografia crittografa i dati sull'host prima che vengano scritti nella memoria. Le funzionalità di archiviazione back-end come la deduplicazione e la compressione potrebbero non essere efficaci per le macchine virtuali crittografate. Considera i compromessi dello storage quando utilizzi vSphere Virtual Machine Encryption.

- La crittografia richiede un uso intensivo della CPU. AES-NI migliora notevolmente le prestazioni di crittografia. Abilita AES-NI nel tuo BIOS.

Conclusione

La funzione di crittografia vMotion non è semplicemente una crittografia dell'intero canale di rete per il traffico vMotion. Non ci sono certificati da gestire.

La crittografia avviene a livello di VM; quando la VM viene migrata, vCenter genera una chiave a 256 bit generata in modo casuale e monouso (non utilizza il servizio di gestione delle chiavi). Inoltre, viene generato anche un nonce a 64 bit (un numero arbitrario utilizzato solo una volta in un'operazione di crittografia). La chiave di crittografia e il nonce sono inclusi nella specifica di migrazione inviata a entrambi gli host. A quel punto, tutti i dati della VM vMotion vengono crittografati sia con la chiave che con il nonce, assicurando che le comunicazioni non possano essere utilizzate per riprodurre i dati.