Beh, non c'è alcuna grande differenza tra i sistemi Whonix e Tails Linux poiché entrambi sono basati su Debian e progettati per mantenere la privacy, la sicurezza e l'anonimato della persona che li usa. Tuttavia, ci sono alcune funzionalità offerte dagli sviluppatori di questi sistemi Linux sicuri che li rendono diversi, e qui sappiamo quali sono?

La sicurezza è la grande preoccupazione delle persone che stanno effettuando test, hacking etico, navigando nel Dark Web o solo di quelle che si preoccupano della sua privacy mentre navigano online. In tali scenari, Tails, Whonix e altri sistemi Linux simili saranno ottime opzioni per mantenere la sicurezza e l'anonimizzazione. Esaminiamo i diversi aspetti di questi due sistemi operativi Linux per sapere cosa li rende diversi l'uno dall'altro.

Poiché sia Whonix che Tails sono basati su Debian, quindi, in termini di codice di base, non saranno diversi. La differenza risiederà nel numero di strumenti, nella protezione del sistema operativo, nella portabilità e altro ancora... Per riferimento, vedere la tabella seguente.

Alcune differenze chiave tra Whonix e Tails

| Caratteristiche | Whonix | Croce |

| Ambiente desktop | Xfce | Gnomo |

| Indirizza connessione Internet | Sì, tramite Tor | Sì, tramite Tor |

| Browser predefinito | Tor Browser | Tor Browser |

| Basato su | Debian | Debian |

| Porta di accesso torcente | Sì | No |

| Modalità live | Sì | Sì |

| USB live | No | Sì |

| Richiedi Virtualbox, KVM o Vmware | Sì | No |

| Requisiti di sistema | Superiore | Inferiore |

| Può essere eseguito in Virtualbox o Vmware | Sì, anche se è disponibile per impostazione predefinita in formato OVA | Sì, può ma la modalità persistente non funzionerà |

| Modalità di persistenza | Completo | Solo per Live USB |

| Open source | Sì | Sì |

| Sviluppatori non anonimi | Sì | No |

| Supporto multilingue | No | Sì |

| Supporto VPN | È richiesta la configurazione manuale | No |

| Client di posta elettronica | Uccello del tuono | Uccello del tuono |

| Difficoltà di installazione | Medio | Facile |

| Documentazione completa | Sì | Sì |

| Disabilita il risparmio energetico nelle VM | Sì | No, ma non c'è la modalità di sospensione |

| AppArmor è abilitato per impostazione predefinita | Sì | Sì |

| Sincronizzazione dell'ora di rete distribuita sicura | Sì | Sì |

| Impronta Web | Come TBB | Potrebbe non essere uguale a TBB |

| Crittografia disco locale | No | Sì, per una USB persistente |

Scopri tutto in dettaglio in questa pagina Wiki.

Requisiti di sistema di Tails e Whonix

Per Whonix

- 4 GB di RAM

- 32 GB di spazio su disco

- Un processore Intel o AMD a 64 bit con Intel VT-x o AMV-V rispettivamente.

- Piattaforma di virtualizzazione

Per Tails

- 2 GB di RAM

- Chiavetta USB da 8 GB minimo o un DVD.

- Un processore compatibile x86-64 a 64 bit per l'ultima versione

Installazione e configurazione

La configurazione e l'installazione di Whonix e Tails non sono molto difficili, tuttavia dipende dal tipo di utente, avanzato o principiante. L'installazione di Tails è praticamente semplice e diretta, basta scaricare il suo file ISO, utilizzare alcuni software di terze parti come BalenaEtcher e eseguire il flashing del file ISO su un'unità USB e iniziare a usarlo su qualsiasi sistema.

Ciò significa che possiamo installare Tails tramite Windows, macOS, Debian/Ubuntu o utilizzando altri Linux come Redhat, Fedora e altro...

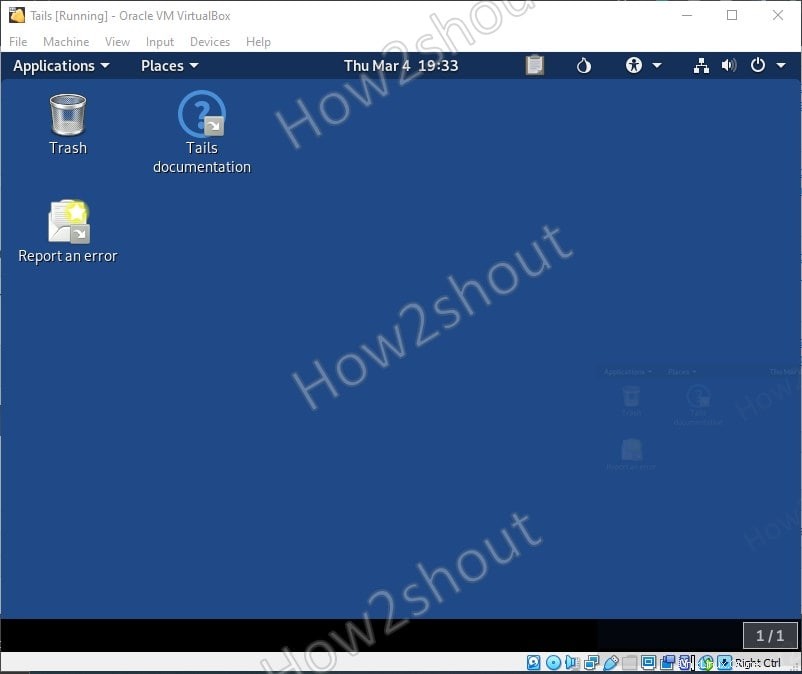

In coda alla macchina virtuale del sistema operativo Linux su VirtualBox- Screenshot

Per l'installazione sono necessari:

- Un computer con accesso a Internet per scaricare il proprio file ISO o IMG.

- Una chiavetta USB (o schede di memoria o DVD vergini) con almeno 4 GB di memoria

- Software di avvio USB maker.

Impara – Come configurare ed eseguire Tails in VirtualBox.

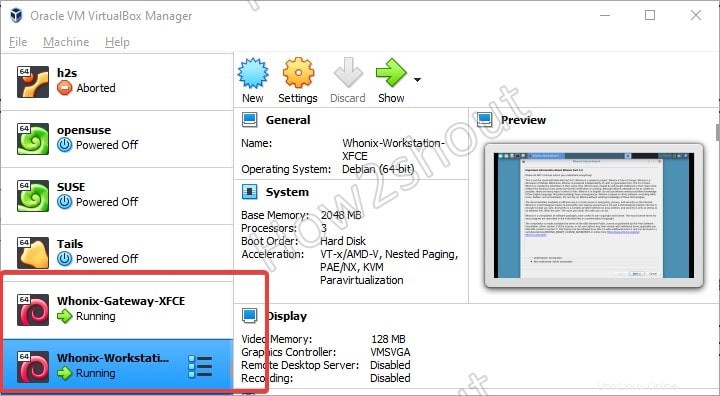

Per utilizzare Whonix , abbiamo bisogno di due macchine virtuali, fondamentalmente due computer, uno dei quali funge da gateway per la rete Tor è noto come Whonix Gateway . In alternativa, questo può anche essere collegato tramite un server proxy (invece di una connessione Internet diretta). Mentre l'altra VM è nota come Whonix Workstation che ospita le applicazioni con cui lavori, come browser, programmi di posta elettronica o il tuo software importante.

Per installarlo, dobbiamo solo visitare il suo sito ufficiale , dove è disponibile sotto forma di Virtual Appliance per VirtualBox, Vmware, Qubes e KVM. Qui parleremo della sua configurazione in VirtualBox.

Una volta che hai il file, apri semplicemente VirtualBox sul tuo sistema Linux, macOS o Windows. Fai clic su nel File -> Importa dispositivo e seleziona il file OVA scaricato di Whonix. Una volta importata l'appliance, vedrai due macchine virtuali, una per il gateway e l'altra per la workstation.

Affinché Whonix funzioni senza problemi, il tuo sistema o macchina virtuale deve avere almeno 2 GB di RAM e 10 GB di memoria libera sul disco rigido e la CPU deve offrire le funzioni di virtualizzazione Intel VT-x o AMD-V.

Ciò significa che Whonix immediatamente supporta la modalità persistente completa e qualsiasi cosa tu salvi su di essa rimarrà lì fino a quando non la cancellerai manualmente. Tuttavia, nel caso di Tails, non possiamo utilizzare la modalità persistente su VirtualBox, tuttavia, se stai utilizzando Live USB su un PC o laptop, la modalità persistente può essere attivata manualmente.

Pertanto, in termini di configurazione e utilizzo, Tails è facile e adatto ai principianti e lo stesso vale per Whonix in Virtualbox o VMware Player, ma a parte questo devi impegnarti.

Whonix su Virtualbox – Screenshot

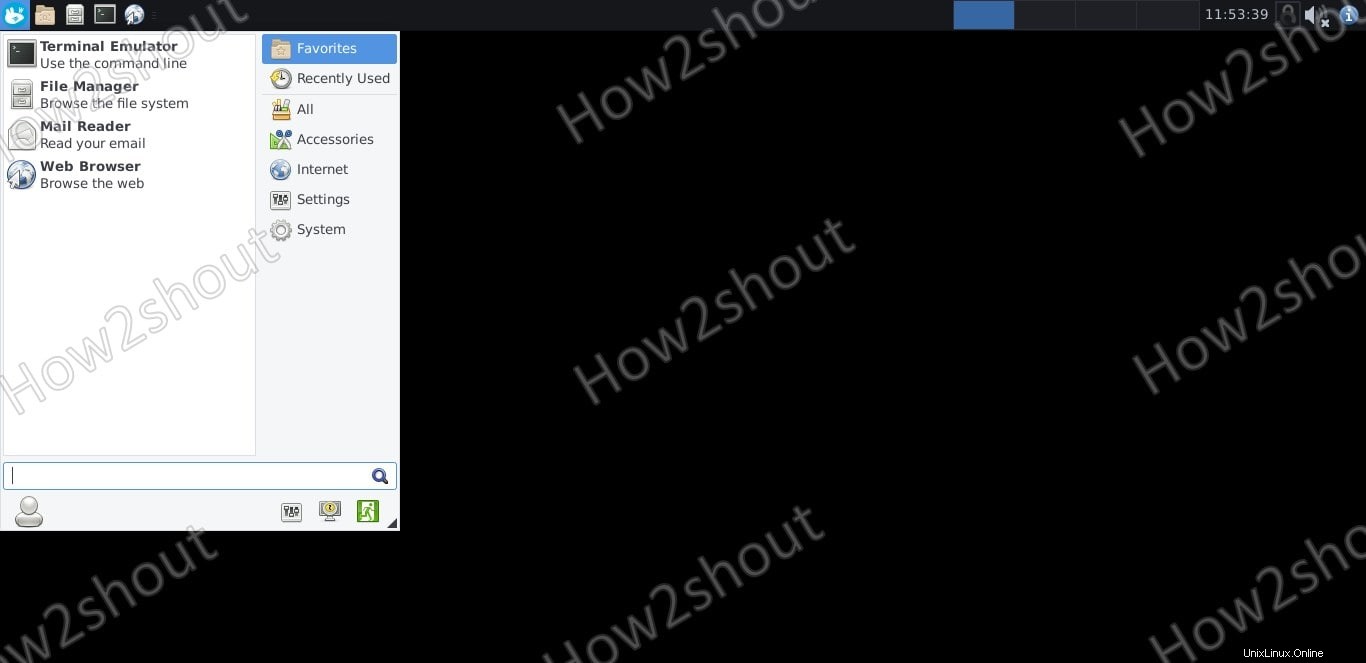

Interfaccia Whonix e Tails

Avresti già visto gli screenshot forniti per Whonix e Tails Desktop. Entrambi sembrano semplici e facili da gestire grazie ai popolari ambienti desktop che stanno utilizzando. XFCE, che è leggero, è su Whonix mentre Tails viene fornito con il classico GNOME che ha un aspetto migliore di Whonix in termini di icone e altri elementi.

A prima vista, l'interfaccia utente non differisce in modo significativo da altre ben note distribuzioni. In alto a sinistra, su Whonix sono presenti un pulsante per il menu e il terminale, il file manager e le icone del browser Tor, e il tipo di configurazione simile che troverai anche su Tails.

Tuttavia, l'interfaccia non sarà un problema perché gli utenti che utilizzano questi due sistemi Linux non cercano la bellezza, ma la sicurezza. Pertanto, questa domanda è nulla e invalida quella che ha l'interfaccia migliore.

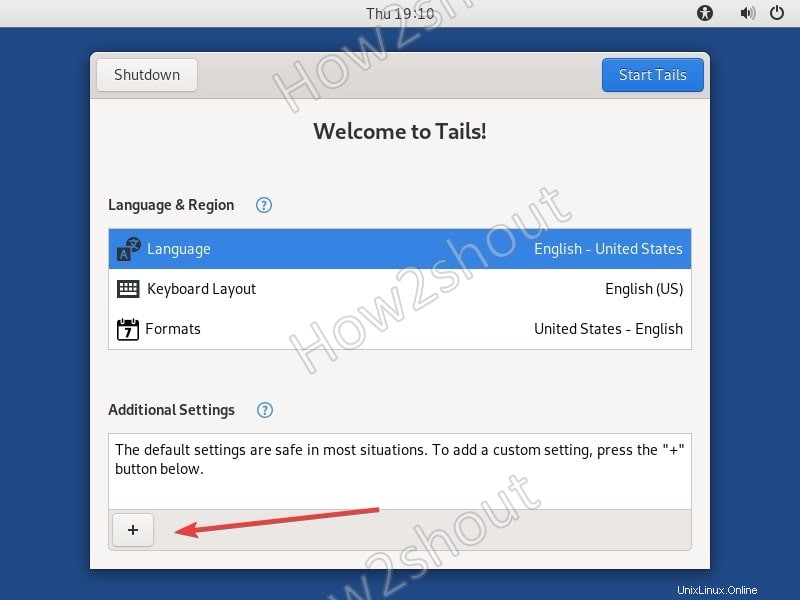

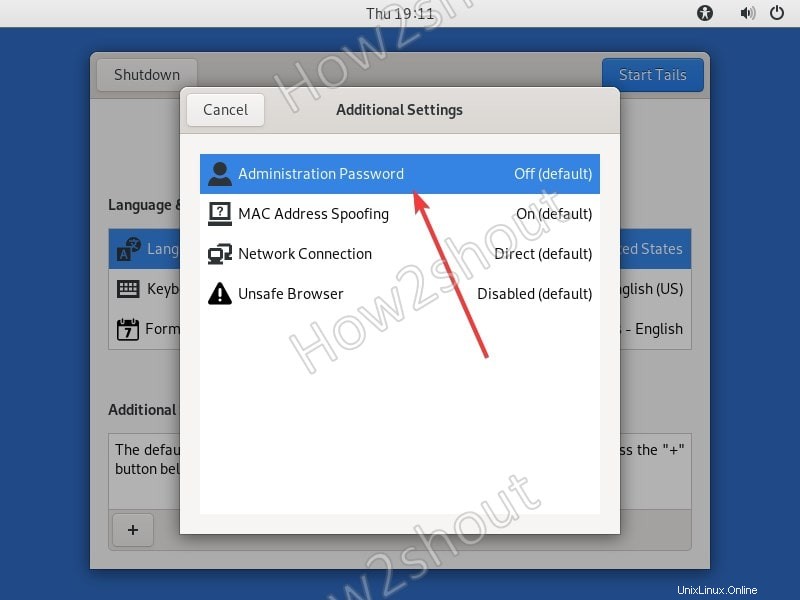

Entrambi i sistemi si avviano automaticamente e non richiedono una password. Tails però non permette di usare il sistema come root perchè di default la password per esso sarà disabilitata e se l'utente vuole usarla, allora deve settare la stessa appena prima di avviarlo, usando l'opzione dedicata per questo.

D'altra parte, Whonix viene fornito con un nome utente e una password standard predefiniti che è " utente " e " cambiami ”, rispettivamente, sono preimpostati e devono essere modificati nel primo passaggio. Per fare ciò, avvia il terminale e digita il comando

sudo passwd username

Nota – Sostituisci il nome utente con root o l'account utente di cui desideri modificare la password.

Sicurezza

Whonix si concentra principalmente sulla sicurezza e sull'anonimizzazione. Per migliorare la sicurezza, utilizza la rete Tor proprio come Tails per nascondere l'indirizzo IP dell'utente, la posizione e rende anonimo anche il traffico dati.

Nel Whonix, la connessione (forzata) alla rete Tor viene stabilita solo tramite il gateway. La workstation è completamente isolata nella propria rete ed è inoltre protetta da un secondo firewall (indipendentemente dal gateway). Ciò significa che le perdite DNS sono praticamente impossibili e il malware con diritti di root non è nemmeno in grado di determinare il tuo vero indirizzo IP. Riduce anche al minimo i potenziali errori dell'utente che potrebbero causare malfunzionamenti.

Il concetto con il gateway ha anche un altro ulteriore vantaggio e una certa sicurezza aggiuntiva rispetto a Tails. Inoltre, non solo puoi utilizzare la workstation Whonix per accedere a Internet, ma puoi anche utilizzare il gateway per altri computer o dispositivi Android e anche più VM possono connettersi in parallelo ad esso. In breve, il gateway Whonix ci offre un'opzione per lavorare in modo più sicuro anche con le distribuzioni di sicurezza come "Kali" invece della workstation, ad esempio possiamo installare il gateway su hardware esterno per instradare tutti i nostri dati attraverso di esso. Ecco perché Whonix è per utenti avanzati.

Bene, ciò non significa che gli utenti di Tails non abbiano alcun vantaggio. La cosa migliore di Tails è la portabilità e la capacità di svolgere il lavoro senza lasciare traccia. Poiché è un sistema Linux Live USB, quindi possiamo usarlo su qualsiasi computer (casa, computer pubblico, libreria, ecc.) Senza effettivamente utilizzare il suo sistema operativo predefinito e il disco rigido per archiviare i nostri dati. Pertanto, l'utente non solo avrà l'anonimato della rete Tor, ma potrà anche accedere a hardware vecchio o nuovo utilizzando solo una piccola chiavetta USB.

Tails falsifica l'indirizzo MAC e ovviamente può nascondere l'indirizzo IP a causa di Tor integrato; la privacy può essere ulteriormente migliorata utilizzando i vari strumenti integrati come il browser Tor, Onion Share e altro... Essendo basato su Debian, puoi installare vari strumenti open source per la sicurezza e l'hacking disponibili su kali linux.

La cosa migliore è che è progettato, se non hai attivato la modalità Presistent, nel momento in cui spegni il PC tutto verrà pulito, quindi non lascia traccia della tua attività, anche qualcun altro ti ha preso una chiavetta USB, niente personale informazioni o attività possono essere raccolte. Tuttavia, gli utenti che utilizzano l'opzione volume persistente, devono eliminare le cose manualmente utilizzando l'opzione disponibile su Tails. Tuttavia, le tue informazioni su varie cose come chiavi PGP, informazioni sul portafoglio Bitcoin, password wifi, ecc. sul volume persistente saranno tutte archiviate in una forma crittografata sicura.

Le e-mail possono essere inviate in Whonix e Tails crittografando tutti i messaggi tramite OpenPGP che può essere configurato con pochi clic del mouse e ha funzionato perfettamente per l'invio.

Whonix contro Croce Vantaggi e svantaggi

Coda Pro e Contro

#Professionisti:

- Bella interfaccia

- Molto facile da usare e da gestire

- Può eseguire l'avvio da USB su qualsiasi macchina anche su una molto vecchia.

- Cancella tutti i dati e la cronologia, una volta riavviato o spento il sistema, quindi non lascia traccia di attività come log, file di pagina, cronologia bash, cronologia di navigazione ecc.

- La password di root è disabilitata per impostazione predefinita.

- Opzione semplice e veloce per nascondere l'indirizzo IP, l'impronta digitale del browser e altre opzioni per la privacy.

Contro:

- Non supporta la modalità Presistent in VirtualBox

- A differenza di Whonix, meno possibilità di personalizzazione e configurazione

- Non per utenti molto avanzati che desiderano un sistema operativo Linux per scopi di sicurezza e hacking a lungo termine.

- Se stai utilizzando VirtualBox, nessuna opzione per installare le aggiunte guest perché Vbox ha bisogno del riavvio della macchina virtuale per modificare il kernel.

Pro e contro Whonix

#Pros

- Forte opzione per nascondere l'indirizzo IP a causa dell'isolamento della workstation dalla rete con l'aiuto del gateway

- Facile da virtualizzare

- Woksation identifica automaticamente l'uso e il gateway su VirtualBox e altre piattaforme di virtaulizzazione, quindi nessuna configurazione aggiuntiva.

- Supporto di pressione anche su VirtualBox, quindi tutti gli aggiornamenti, la configurazione, la personalizzazione e gli aggiornamenti software risiedono sul sistema operativo anche dopo lo spegnimento delle VM.

- Un'opzione molto efficace per proteggere l'identità durante la navigazione online.

- Facile da installare in VirtualBox, tuttavia, se non stai utilizzando una macchina virtuale, è difficile e richiede una certa esperienza.

#Contro:

- La funzione di persistenza sempre attiva di Whonix, potrebbe metterti in pericolo, se qualcuno ottiene l'accesso al sistema o viene compromesso, potrebbe aver accesso alla cronologia del tuo browser e ad altre informazioni salvate. Pertanto, la pulizia manuale è richiesta tramite la clonazione o l'acquisizione dello snapshot della VM, quando si desidera utilizzare il sistema operativo.

- Richiede un'elevata configurazione del sistema in quanto necessita di tecnologia di virtualizzazione e due VM una per Gateway e l'altra per Workstation.

Conclusione

Con questi due sistemi operativi qualsiasi utente può avviare rapidamente un sistema operativo Linux integrato Tor per creare un ambiente sicuro e protetto per la navigazione in un modo molto semplice e veloce.

Quindi, se sei un normale utente di Internet, che voleva proteggere la sua identità, installa semplicemente VirtualBox e Whonix, l'installazione richiede solo pochi minuti. All'inizio non sono richieste conoscenze speciali, perché Whonix è già completamente preconfigurato. Tuttavia, se vuoi approfondire e vuoi eseguire alcune vere cose tecnologiche online, assicurati di avere una buona conoscenza su come eseguire le singole configurazioni.

Sebbene Whonix abbia un ambiente di lavoro molto forte che utilizza due VM, tuttavia, ha anche un punto debole. Ad esempio, in passato si è verificato un caso in cui il malware è riuscito a evadere da un ambiente virtuale. Tuttavia, è una cosa da fare una volta nella luna blu, tuttavia devi prestare attenzione durante il trasferimento dei dati tra host e VM Whonix Guest.

D'altra parte , gli utenti a cui piace la portabilità e desiderano l'accesso istantaneo a un ambiente sicuro ovunque e in qualsiasi momento su qualsiasi PC o laptop per accedere ai propri dati, Tails è l'opzione migliore.

Nel complesso, entrambi i sistemi Linux sono un buon modo per proteggerti, ma tutto dipende da te e dalle tue esigenze.

Se hai delle visualizzazioni o vuoi aggiungere qualcosa a questo articolo, la sezione commenti è tutta tua!!!