Di seguito mostriamo tre metodi comuni per trasformare le regole di iptables nei controlli firewalld. Il nostro esempio mostra la trasformazione di una regola iptables prodotta dal comando iptables-save:

LOG_TEST_NEW - [0:0] -A LOG_TEST_NEW -m limit --limit 2/min -j LOG --log-prefix "New Connection"

La regola di esempio registra fino a due voci di registro al minuto. La voce di registro è etichettata con la stringa "Nuova connessione".

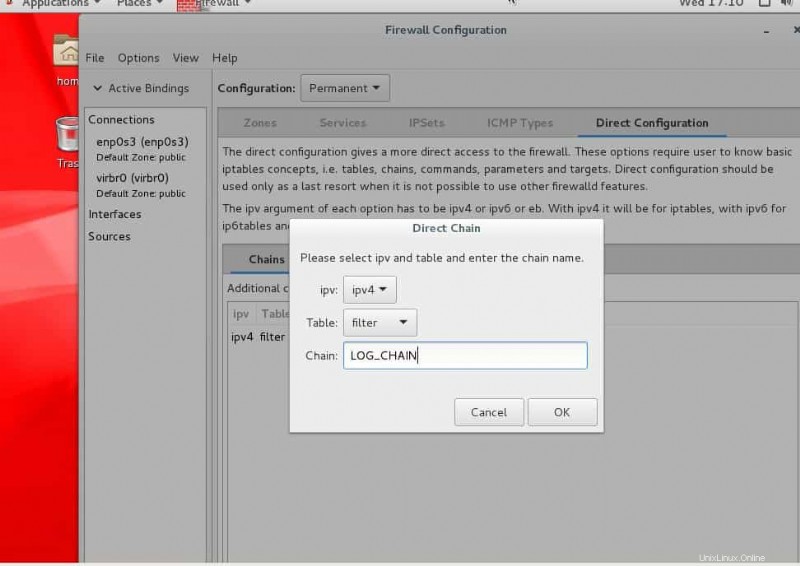

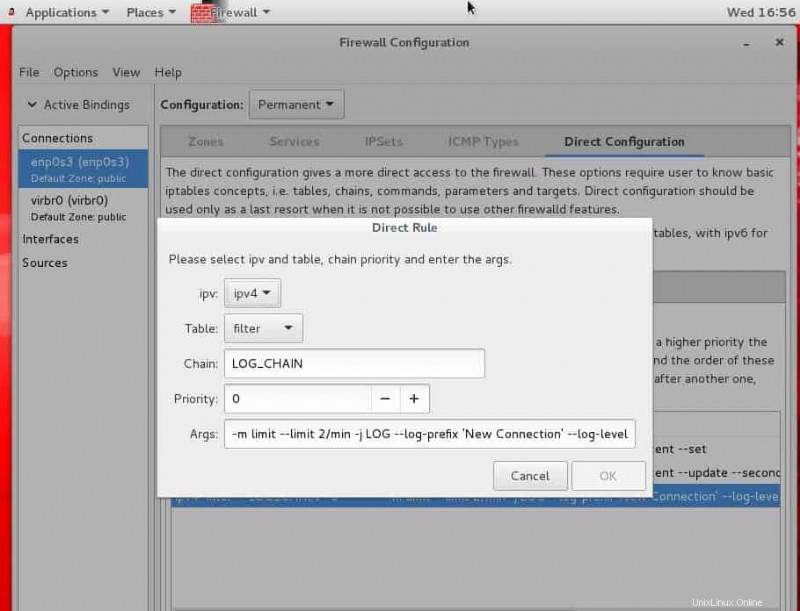

Utilizzo della GUI firewalld (Applicazioni -> Varie -> Firewall)

1. Crea una catena di regole

2. Metti la regola e vincolala alla catena di regole

Utilizzo della riga di comando di firewall-cmd

# firewall-cmd --direct --add-chain ipv4 filter LOG_TEST_NEW # firewall-cmd --direct --add-rule ipv4 filter LOG_TEST_NEW 0 -m limit --limit 2/min -j LOG --log-prefix 'New Connection' --log-level 4 success

Modifica del set di regole /etc/firewalld/direct.xml

# cat /etc/firewalld/direct.xml <?xml version="1.0" encoding="utf-8"?> <direct> <chain table="filter" ipv="ipv4" chain="LOG_NEW" /> <rule priority="0" table="filter" ipv="ipv4" chain="LOG_NEW"> -m limit --limit 2/min -j LOG --log-prefix 'New Connection' --log-level 4 </rule> </direct>