Panoramica:

Ogni volta che si completa la configurazione di un server, è importante prendere nota delle porte in ascolto. Se trovi una porta insolita in ascolto, ciò potrebbe significare una prova di intrusione.

Il comando seguente può essere utilizzato per determinare l'elenco delle porte in ascolto sulla rete (TCP):

nmap -sT -O localhost

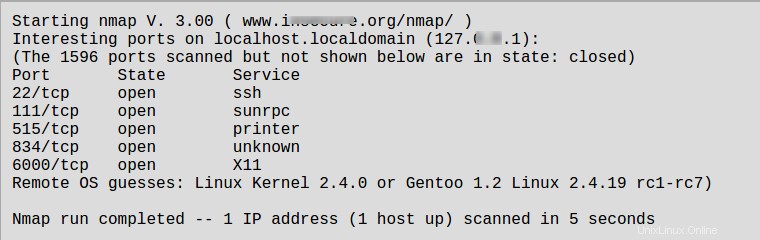

L'output del comando sarà simile a questo:

Questo output mostra che il sistema sta eseguendo portmap per la presenza del sunrpc servizio. Tuttavia, c'è anche un servizio misterioso sulla porta 834.

Per verificare se la porta è associata all'elenco ufficiale dei servizi conosciuti, digita:

cat /etc/services | grep 834

Questo comando non restituirà alcun output. Ciò indica che mentre la porta è nell'intervallo riservato (che significa da 0 a 1023) e richiede l'accesso come root per essere aperta, non è associata a un servizio noto.

Quindi, controlla lo stato della porta usando netstat o lsof:

(Per la porta 834)

netstat -anp | grep 834

Questo otterrà un output simile a questo:

tcp 0 0 0.0.0.0:834 0.0.0.0:* LISTEN 653/ypbind

La presenza della porta aperta in netstat è rassicurante perché un cracker che apre una porta di nascosto su un sistema hackerato probabilmente non ne consentirebbe la rivelazione tramite questo comando. Inoltre, [p] l'opzione rivela l'ID di processo (PID) del servizio che ha aperto la porta. In questo caso la porta aperta appartiene a ypbind (NIS), che è un servizio RPC gestito insieme a portmap servizio.

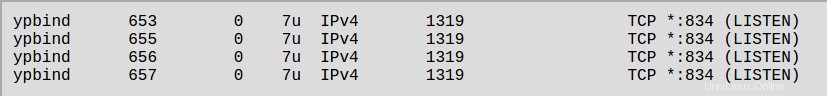

Puoi anche usare lsof:

lsof -i | grep 834

Quello che segue è l'output di lsof virgola:

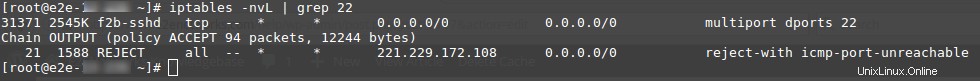

Puoi anche controllare se una determinata porta è in ascolto, utilizzando le tabelle IP:

Ad esempio, controlliamo lo stato della porta 22 su un IP xxx.xx.xxx.xx:

iptables -nvL | grep 22