Questo articolo descrive i tipi di base di utenti e come controllarli.

Tipi di utenti

Esistono due tipi base di utenti tra cui scegliere:SFTP e SSH .

Utenti SFTP

Gli utenti SFTP (Secure File Transfer Protocol) possono utilizzare la riga di comando o un programma, come Filezilla®, per caricare i file in modo sicuro. Questo strumento è utile per gli sviluppatori che hanno bisogno di un posto dove caricare i file del proprio sito web. Un utente solo AnSFTP può connettersi tramite SFTP ma non tramite SSH.

Utenti SSH

Gli utenti SecureShell (SSH) possono connettersi in modo sicuro alla riga di comando di Linux®, in un terminale a riga di comando con schermo nero come PuTTY® o MobaXterm®. È un metodo pratico ma consigliato a chi ha dimestichezza con la riga di comando di Linux. Un utente SSH può connettersi tramite SFTP e SSH.

Modifica accesso utente

Esistono diversi modi per aggiungere o rimuovere l'accesso per gli utenti SSH e SFTP.

Utenti SFTP in jail o in chroot

Questi utenti possono accedere solo a un insieme specifico di directory e nient'altro. L'impostazione di questo è un processo lungo, quindi chiedi a uno dei nostri tecnici di supporto di aiutarti se hai bisogno di implementarlo.

utenti sudo SSH

sudo gli utenti possono eseguire comandi a livello di amministratore premettendoli con sudo . Il sistema registra quindi chi ha effettuato la richiesta e la esegue.

Altri utenti

Gli utenti persistenti sono utenti del sistema come bin , mail , games , nobody , e presto, che di solito puoi ignorare. La root utente ti consente di fare qualsiasi cosa tu voglia sul sistema.

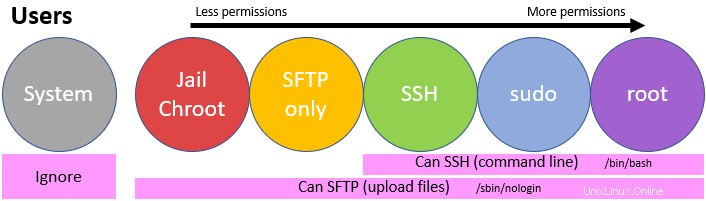

Per semplificare le cose, ecco un grafico che mostra gli utenti Linux di base che puoi avere, scalati da autorizzazioni minime a tutte le autorizzazioni:

Controlli che puoi effettuare senza effettuare il login

Di solito accedi al tuo computer o server attraverso la porta 22. Pensa alla porta 22 come alla porta attraverso la quale accedi. Continuando l'analogia, le porte 80 e 443 sono le porte per il traffico del sito web. Se queste porte sono chiuse, pensa alle porte come sbarrate e non consentono il passaggio di quel traffico.

Se non riesci ad accedere, esegui i seguenti comandi per verificare che la porta 22 sia aperta e accetti connessioni SSH:

Controlla quali porte sono aperte:

# nmap -F <IP>

Prova ad accedere:

# ssh <user>@<IP>

Prova ad accedere e ottenere maggiori informazioni:

# ssh -v <user>@<IP>

Suggerimenti per la risoluzione dei problemi di accesso

Se non riesci ad accedere, considera le seguenti possibilità:

Di solito è la password

Molto spesso, il problema è il più semplice:la password. Se la porta 22 è aperta e il tuo computer o server richiede una password quando esegui l'SSH, conferma di aver inserito la password corretta. Ricorda che Linux fa distinzione tra maiuscole e minuscole.

Se non conosci la tua password

Linux non salva la tua password in un formato che possiamo recuperare. Accedi con un altro utente o chiedi al nostro team di supporto di reimpostarlo per te.

Se stai tentando di accedere come root

Per impostazione predefinita, Linux disabilita gli accessi root diretti per motivi di sicurezza (per impedire agli hacker di dover decifrare solo una password). Quindi, a meno che tu non abbia abilitato in modo specifico il root, il solito protocollo consiste nell'accedere come un altro utente e poi passare al root se necessario.

Comandi utente utili

Mostra i tipi di utenti:

Esegui il comando seguente per elencare tutti gli utenti di sistema, solo SFTP e SSH:

# cat /etc/passwd

root:*:0:0:root:/root:/bin/bash

apache:*:48:48:Apache:/usr/share/httpd:/sbin/nologin

php-fpm:*:995:992:php-fpm:/var/lib/php/fpm:/sbin/nologin

mysql:*:27:27:MariaDB Server:/var/lib/mysql:/sbin/nologin

sher:*:1002:1002:example:/home/sher:/bin/bash

Ogni riga è suddivisa in diverse sezioni con:

| lei | 1002:1002 | esempio | /casa/lei | /bin/bash |

|---|---|---|---|---|

| Nome utente | ID utente. Se è inferiore a 1000, è probabilmente un utente di sistema predefinito | Un commento se ne è stato aggiunto uno | Elenco principale. Jail/Croot=/home/chroot | Solo SFTP=/sbin/nologin SSH=/bin/bash |

Trova un utente

Esegui il comando seguente per cercare un utente specifico:

# grep <user> /etc/passwd

Controlla i permessi

Esegui il comando seguente per verificare se un utente ha sudo autorizzazioni tramite l'uso del privilegio ALL=(ALL) o wheel gruppo:

# (getent group; cat /etc/sudoers) | grep <user>

Nota :Nessun output significa che le autorizzazioni sudo non sono state trovate.

Controlla lo stato della password

Esegui il comando seguente per verificare se un utente è bloccato:

# passwd -S <user>

Viene visualizzato Password set o locked .

Verifiche utente più avanzate

Controlla gli utenti che hanno effettuato l'accesso:

# w

Controlla chi ha effettuato l'ultimo accesso:

# last

Controlla gli ultimi dieci utenti per accedere:

# last | head -10

Controlla se un utente ha provato ad accedere:

# grep <user> /var/log/secure

Mostra un feed live degli utenti che tentano di accedere (usa Ctrl+C annullare):

# tail -f /var/log/secure

Controlla quando una password sta per scadere (l'impostazione predefinita non è mai):

# chage -l <user>

Controlla a quali gruppi fa parte un utente:

# groups <user>

Usa il seguente script per controllare un utente per vedere se la sua password è bloccata se ha i permessi sudo:

# UU='<user>'; getent passwd | grep ${UU}; passwd -S ${UU}; grep ${UU} /etc/sudoers; groups ${UU}