Cloudflare è una delle famose società di prestazioni e sicurezza Web che offre protezione e sicurezza CDN, DNS, DDoS per milioni di siti Web. Funge da intermediario tra gli utenti e il sito web. Aumenta le prestazioni di un sito Web e lo protegge da vari tipi di minacce alla sicurezza online. Tuttavia, alcuni siti Web sono spesso configurati in modo errato, perché non tutti i proprietari di siti Web sono esperti di tecnologia. Se è presente un sito Web mal configurato, un utente malintenzionato può ignorare del tutto Cloudflare ed eseguire attacchi DDoS o sfruttare le vulnerabilità basate sul Web. Qui è dove CloudFlair viene in aiuto. CloudFlair è uno strumento per trovare i server di origine dei siti Web protetti da CloudFlare che sono pubblicamente esposti e non limitano l'accesso alla rete agli intervalli IP di CloudFlare come dovrebbero.

Lo strumento utilizza i dati di scansione a livello di Internet da Censys per trovare host IPv4 esposti che presentano un certificato SSL associato al nome di dominio della destinazione. Per favore, non che questo post non affermi che il servizio Cloudflare non è sicuro . Spiega semplicemente se l'origine di un sito Web protetto con CloudFlare è pubblicamente esposta o meno. Cloudflare non proteggerà i siti Web mal configurati dai proprietari dei siti Web e/o dai webmaster dagli attacchi DDoS.

Installazione di CloudFlair

CloudFlair è scritto in Python . Dovrebbe funzionare bene con Python 2.7 e Python 3.5. Per installare questo strumento, assicurati di aver installato PIP nei tuoi sistemi In caso contrario, fare riferimento alla sezione "Installazione" nella seguente guida.

- Come gestire i pacchetti Python utilizzando Pip

Registra un account gratuito su Censys . Censys è un ottimo servizio web che monitora continuamente ogni server e dispositivo raggiungibile su Internet. Dopo aver registrato un account, assicurati di aver verificato l'e-mail fornita. Quindi, vai a https://censys.io/account/api e imposta due variabili di ambiente con il tuo ID API e Segreto API nel tuo .bashrc o .zshrc file

vi .bashrc

Oppure,

vi .zshrc

Aggiungi le seguenti righe:

export CENSYS_API_ID=<Your-API-ID_Here>

export CENSYS_API_SECRET=<Your-API-Secret_Here> Salva e chiudi il file. Esegui il comando seguente per rendere effettive le modifiche.

source .bashrc

Per ZSH:

source .zshrc

Dopo aver installato PIP e impostato le variabili di ambiente, git clone CloudFlair repository:

git clone https://github.com/christophetd/cloudflair.git

Infine, esegui i seguenti comandi per installare CloudFlair e le dipendenze richieste.

cd cloudflair

pip install -r requirements.txt

Trova i server di origine dei siti Web protetti da CloudFlare

Per trovare l'indirizzo IP di origine dei siti Web, eseguire:

python cloudflair.py website1.com

Sostituisci website1.com con il nome effettivo del tuo sito web.

Se è vulnerabile, potresti vedere un output simile a quello di seguito.

[*] The target appears to be behind CloudFlare. [*] Looking for certificates matching "website1.com" using Censys [*] 6 certificates matching "website1.com" found. [*] Looking for IPv4 hosts presenting these certificates... [*] 2 IPv4 hosts presenting a certificate issued to "website1.com" were found. - 94.134.167.9 - 106.136.129.89 [*] Testing candidate origin servers [*] Retrieving target homepage at https://website1.com [*] "https://cyberciti.biz" redirected to "https://website1.com/" - 94.134.167.9 - 106.136.129.89 [*] Found 1 likely origin servers of website1.com! - 106.136.129.89 (HTML content is 99 % structurally similar to website1.com)

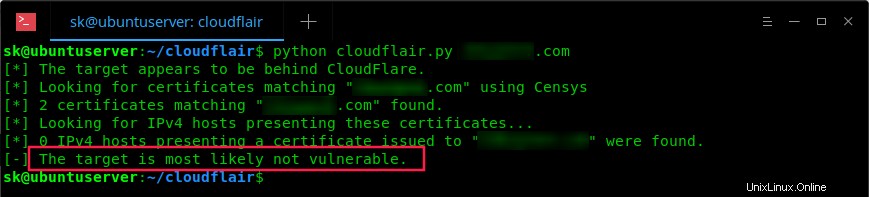

Se non è vulnerabile, l'output sarà:

[*] The target appears to be behind CloudFlare. [*] Looking for certificates matching "website2.com" using Censys [*] 2 certificates matching "website2.com" found. [*] Looking for IPv4 hosts presenting these certificates... [*] 0 IPv4 hosts presenting a certificate issued to "website2.com" were found. [-] The target is most likely not vulnerable.

Se il sito Web non utilizza il servizio CloudFlare, vedrai il seguente output:

[-] The domain "example3.com" does not seem to be behind CloudFlare.

Cosa fare se il sito web è vulnerabile?

Nessun problema! Cloudflare ti copre le spalle. La seguente guida dettagliata contiene alcuni suggerimenti utili per mantenere sicuro l'IP di origine per proteggerlo dagli aggressori che vogliono aggirare la protezione DDoS di CloudFlare. Leggilo attentamente e assicurati di aver fatto tutto quanto descritto in questa guida o assumi un webmaster esperto per correggere ogni possibile scappatoia.

- Prevenzione DDoS:proteggere l'origine